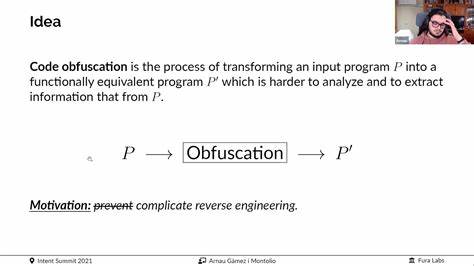

在现代数字计算领域,混合布尔算术(Mixed Boolean-Arithmetic,简称MBA)日益受到关注,其成功将布尔运算与算术运算巧妙结合,极大地丰富了表达式的形式和复杂度。MBA不仅在密码学、代码混淆以及程序优化等方面展现出独特优势,还为自动生成和解决复杂函数表达式提供了理论基础。理解它的原理和应用,对程序员、密码分析师乃至计算机科学研究者都有极大意义。混合布尔算术的核心思想在于将简单的布尔操作如按位与(&)、或(|)、异或(^)、取反(~)与标准的算术操作加法(+)、乘法(*)结合使用,通过巧妙搭配实现等价甚至加密式的表达方式。举例来说,函数int hmm(int x, int y) { return (x ^ y) + 2 * (x & y); } 乍看复杂难懂,实际上它完美体现了MBA的魅力——该函数实现了两个整数的加法。这里,x ^ y代表两个数相加但不考虑进位的结果,即按位异或,而x & y表示进位产生的位置,乘以2相当于将进位左移一位,顺利加到了合适的位置。

通过这种基础组合,MBA表达式可以实现复杂算术函数的替换和重构。理解这个例子背后蕴藏的数学知识,是掌握MBA的第一步。生成MBA表达式往往涉及线性MBA恒等式和排列多项式两大基础。线性MBA恒等式通过线性组合布尔表达式,完成原始函数的精确重写。例如,x + y 可以通过 (x ^ y) + 2·(x & y) 实现任意宽度整数上的加法。线性意味着表达式由一系列常数系数乘以布尔函数相加得到,其简洁性与适用范围广泛性为其赢得高度评价。

另一类基础则是排列多项式,这是一类在模2的幂次下对整数集合进行置换的多项式。它们不仅是纯算术表达式,还能通过复合函数,实现无需外置变量的复杂变换。排列多项式的逆函数也是多项式,尽管其求解存在较大难度,却为更高级MBA表达提供了理论保障。历史上,混合布尔算术最初由2007年一篇论文正式提出,其中包含迄今对排列多项式求逆的部分探索。早期RSA创始人Rivest在2001年则独立研究了排列多项式的特性,在此基础上后续学者陆续完善了相关理论。线性MBA表达式的自动生成成为当前研究的重点,这涉及构造满足输入输出对应关系的线性方程组。

然而,规模和数学结构的复杂性意味着利用普通线性代数方法难以求解,因其运算模数为2的次幂,且这不是一个域,因此高效且准确的计算方法颇具挑战。为了规避这一难题,研究者引入了一个重要性质:位运算函数的“位独立性”,即函数的第i位输出仅依赖于输入变量的第i位。换言之,布尔函数在每个位上的映射不受其他位干扰。结合这一点,所谓“混合布尔算术基本定理”指出,我们可以将多位变量视作若干单个位变量操作,从而极大降低问题的规模。例如在仅考虑两位输入变量时,只需分析输入为0或1的所有位组合,便能完全确定表达式。借助此性质,编码人员能够有效设计线性MBA恒等式,并利用矩阵方法解读系数。

除线性表达,生成非线性MBA同样重要。非线性表达式由布尔函数的乘积构成,它们通过对线性MBA常数系数的再度MBA替换实现非线性结构拓展。如此,相较线性形式,它们更具隐蔽性,与一般数学工具的对抗能力更强,也提升反欺骗和反逆向分析的难度。非线性MBA在代码混淆领域被广泛利用,成为防止破解和自动化识别的利器。此外,排列多项式不仅能通过巧妙组合线性MBA生成,还能自身作为非线性变换嵌入表达式,极大丰富MBA表达式的表现力。其筛选和逆运算虽难,但已被成功应用于随机数生成及密码设计。

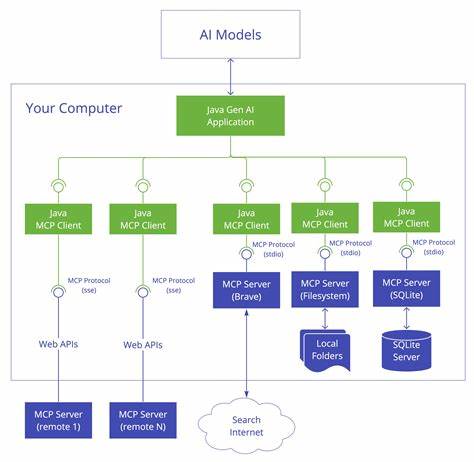

混合布尔算术在常数掩盖中也展现出神奇功效。在多输入、多位宽条件下,MBA允许复杂线性组合将单一常数隐藏于混合布尔和算术运算中,使得常数本身内容不易被直接识别。这一特性在生成具抗逆向性能的程序时非常重要。尽管这对验证等价性和生成表达构成挑战,但利用现代计算设备和求解器(如Z3)进行爆破和符号证明成为可能。总体而言,MBA为编写更加隐蔽且具挑战性的表达式打开了全新大门。未来,围绕如何有效解线性方程组模2的幂次、求解多项式逆以及设计高效算法生成非线性MBA将持续成为研究热点。

技术人员可在变换表达式、代码优化、安全加固等多处获得收益。对专业人士而言,深入理解MBA的理论基础和具体实现手段尤为关键。随着计算机技术的不断提升,复杂程度持续攀升的混合布尔算术表达式必将在软件保护、密码分析及相关领域发挥更大作用。若有兴趣,可使用相关在线工具和开源实现自行尝试生成MBA表达式,体验其造诣与乐趣。在接下来的系列文章及研究中,将详细探讨MBA的理论证明、线性系统求解、排列多项式逆运算以及实际解混技术。通过掌握这些内容,可以更好地识别和逆向分析现代软件保护机制,更进一步拓展算法设计与加密技术的新边界。

。