Rust语言凭借其内存安全和零成本抽象的设计,迅速成为现代系统编程的佼佼者。Rust的核心优势在于其严格的所有权系统、生命周期管理和借用检查器,保证了编译期就能排除绝大多数内存安全问题。然而,近期一个名为TotallySafe的新兴Rust库引发了社区极大关注,这个库宣称可以实现“完全安全”的操作,却在不使用任何unsafe块的条件下,提供一系列破坏Rust安全保证的功能,彻底搅动了Rust安全模型的“平静水面”。TotallySafe库展示了如何通过巧妙的代码设计,规避传统Rust安全检查机制,获得任意生命周期、多个可变引用、类型转化甚至字节级别的复制操作。虽然库的名字暗示其“完全安全”,但它实际上暴露出Safe Rust中潜在的内存安全隐患,值得开发者深入审视和反思。 TotallySafe库的核心功能包括获得任意生命周期的引用、制造多个同时存在的可变引用、类型间的任意转化和安全无克隆调用的字节复制。

这些能力在Rust中传统上被明确定义为需要unsafe操作的典型场景。比如,Rust严格限制一个数据在同一时刻最多只能有一个可变引用,以避免竞争条件和数据竞争的问题。生命周期系统则精确追踪引用有效范围,防止悬空引用和未定义行为发生。TotallySafe却能够绕过这些限制,令同一数据存在多个可变引用,并将它们赋予任意生命周期。表面上没有使用unsafe代码,但内部通过极富创造性的类型和生命周期变换手法,成功逃避了编译器的安全审查。 这种设计理念表现了“安全代码”的一个极端情况——仅靠Rust语言的类型系统和泛型特性,就能达到unsafe代码才能实现的底层内存操作能力。

这背后的原理在于Rust类型系统的某些高级特性,特别是高阶函数、复杂的生命周期标注与函数指针的神奇组合。TotallySafe通过对这些机制的巧妙利用,制造出了看似违背Rust所有权和生命周期规则的“安全”接口。这个库的示例代码清晰地演示了怎样用as_ref_alias和as_mut_alias方法获得任意生命周期的引用,甚至构造出包含多个可变引用的数组。与此同时,transmute_into函数允许在不动用unsafe的情况下,将一个类型无痛转换为任意另一个类型,打破了Rust中类型安全的长久禁忌。这种“黑魔法”虽然令人惊叹,但也带来了极大风险。 在Rust社区,unsafe关键字一直是程序员警惕内存安全风险的重要标志。

它代表着开发者需要手动维护操作的安全性,任何未加验证的行为都有潜在的严重后果。然而TotallySafe库在无unsafe代码的前提下,实际上引入了未定义行为的可能。例如,实现字节复制时绕开了Clone和Copy特征的限制,随意复制内存,可能会导致双重释放、悬挂指针或内存泄漏。而允许同时拥有多个可变引用,也违背了Rust编译器根深蒂固的借用规则,可能引发内存争用问题。虽说库声明不保证任何安全性,也提醒使用风险,但它揭示了即使是Safe Rust,看似牢不可破的安全保障体系也并非绝对坚固。 进一步地,TotallySafe引发了一个关于Rust安全模型本质的深刻讨论。

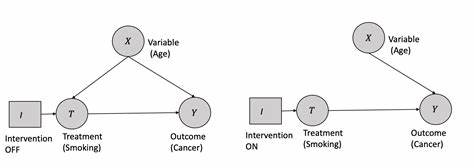

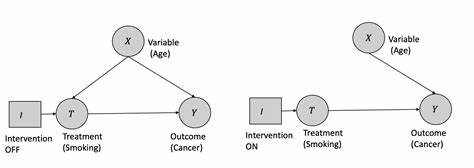

Rust安全性依赖于编译时静态检查,这使得程序在运行时能够免受数据竞争和内存错误的侵害。然而,Rust的类型系统和生命周期机制本身并不完美无缺,它们依赖于若干假设和边界条件。TotallySafe通过绕过这些机制,利用自适应生命周期转换和类型转换绕开了这些假设。换言之,Rust的安全性并非仅由语言本身提供,还依赖于编译器强制的规则和约束。TotallySafe展示了,如果规则被规避,内存安全依然会遭受威胁,尤其是在复杂的泛型和高级类型操作中。 对于Rust开发者而言,TotallySafe带来的警示意义不容忽视。

首先,虽说Rust大多数情况下能提供令人安心的内存安全保障,但安全并非绝对,理解语言底层机制和安全边界非常重要。其次,Rust社区应当更加审慎看待Safe Rust中潜在的内存漏洞,强化编译器的安全检测能力,以及对高级类型操作的限制。再者,开发者须谨慎评估和测试任何绕开语言安全规则的方案,避免在生产环境中引入潜在漏洞。最终,TotallySafe推动了人们对Rust安全哲学的再认识,安全不仅是语言设计,更是对开发者自身责任和谨慎的考验。 TotallySafe的出现也提出了技术与伦理的思考。库作者大胆挑战Rust安全模型,追求极致的代码灵活性与高性能,却也承担了可能导致程序崩溃或数据破坏的风险。

这种冒险行为在推动技术边界的同时,也提醒开发者谨慎而为。许多Rust项目依赖其安全性做为核心竞争力,滥用类似TotallySafe的技术手段,无疑会危及整个生态的信誉。如何平衡创新与安全,开放自由与风险管控,将成为Rust社区必须面对的难题。 总的来说,TotallySafe库是对Rust安全性的一个另类解读和挑战。它通过巧妙编程技巧绕过了语言的安全限制,扩大了程序设计的可能性,但同时暴露了Safe Rust中的隐患与漏洞。开发者应以此为镜,深刻理解Rust所有权、生命周期和类型系统的内在机制,避免盲目依赖所谓“安全”接口。

未来Rust语言的发展,或许需在保持高性能的前提下,更加完善安全边界的防护,增强编译器对复杂代码的分析能力,确保Rust真正成为安全、可靠的系统编程首选。TotallySafe为Rust生态带来了不可忽视的警示和启示,激发了关于内存安全本质的持续讨论,也促进了对“安全代码”真正含义的深入反思。