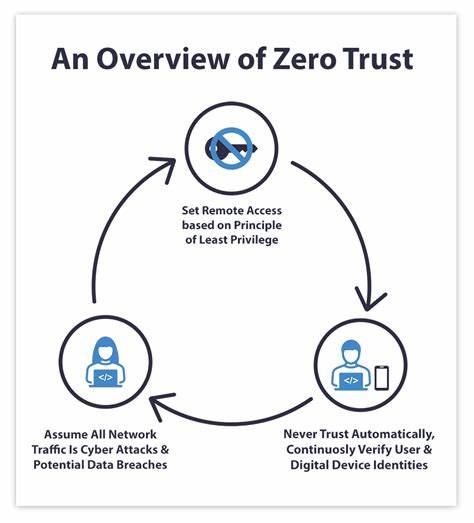

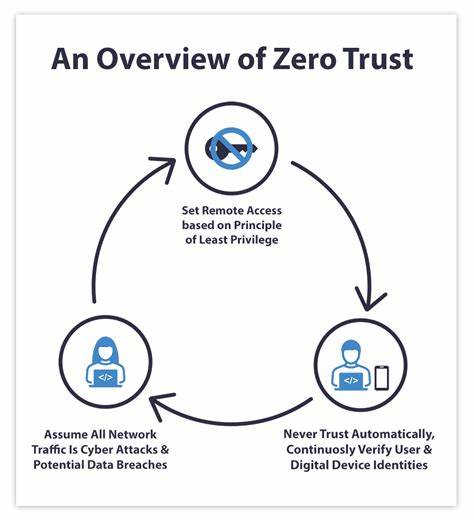

在当今数字化飞速发展的时代,人工智能(AI)技术正逐步渗透到各个行业中,大型语言模型(LLM)和多方计算(MCP)成为推动智能应用落地的核心技术。与此同时,伴随这些技术分布式架构和跨网络访问需求日益增长,如何确保相关服务的安全性和稳定性,成为了企业和开发者亟待解决的重要课题。传统的网络安全手段,如VPN、静态IP地址和复杂的隧道技术,因其配置繁琐、维护成本高且存在安全隐患,已难以满足现代敏捷、高效的分布式计算要求。基于此,零信任架构(Zero Trust Architecture,简称ZTA)应运而生,成为保障AI代理、LLM及MCP访问安全的有效方案。零信任架构的核心理念是“永不信任,始终验证”,无论用户或设备位于内部网络还是外部环境,都必须通过严格的身份认证和权限校验后方可获得访问权限。这样的设计摒弃了传统边界防御的安全模型,避免了因内部网络被攻破而导致的风险扩散。

对于AI代理、LLM和MCP等高度分布式、依赖远程组件的系统而言,零信任架构赋予了安全通信的全新定义。AI代理通常需要连接多个API、数据库及协作工具,LLM则依托云端或边缘多节点提供语义理解和生成能力,而MCP涉及多方节点的敏感数据交互和联合计算,每一个环节都需要确保数据的机密性和完整性。零信任架构通过对访问请求进行基于身份、设备状态和上下文的动态评估,实现了细粒度的访问控制,杜绝了未经授权的横向移动和数据泄露风险。结合现代加密技术,如基于证书的相互传输层安全协议(mTLS),零信任架构提供了端到端加密的安全通道,确保跨防火墙、NAT等复杂网络环境的数据交互不被窃取或篡改。这种点对点的加密连接能够自动建立和维护,使得多方计算流程和LLM服务可安全分布式部署而无需依赖传统VPN或静态网络配置。零信任的实施不仅限于网络层,更延展到服务发现和访问管理的方方面面。

通过引入零信任服务网格,任何设备均可被视为一个安全的访问节点,实现服务与服务之间的严格认证和授权。端点设备无论是云服务器、边缘设备,还是个人笔记本,都成为可信赖的网格成员,帮助消除传统防火墙带来的出口瓶颈。同时,操作人员能够对访问进行全面审计,保留访问日志和行为分析记录,实现合规性和安全事件追踪。零信任架构对于开发者体验同样进行了优化。通过在本地端设备配置零信任代理,开发者可以在本地使用标准HTTP接口与远程AI模型或MCP服务进行交互,无需关心复杂的网络拓扑和安全配置,有效提升开发效率。资源在底层自动被路由和安全隔离,保证应用程序只需关注业务逻辑,实现了“本地化远程访问”的便捷体验。

同时,企业在维护分布式AI和多方计算工作负载时,也能够享受到零信任架构带来的高可用性和弹性。分布式服务之间的连接不再依赖静态路径及复杂配置,允许节点灵活上线、迁移和升级,确保系统具备自愈能力和动态扩展。鉴于现代工作负载的多样性和复杂性,零信任还支持协议无关的适配能力。例如,无论是传统的STDIO脚本、多样的HTTP/TCP接口,还是容器环境中的UNIX套接字,都可以通过零信任网格安全地接入和管理。此类灵活集成使得各类遗留系统和新兴AI工具均能成为网格中的第一公民,实现统一的安全治理和流量管理。综上所述,零信任架构通过构建加密的私有网格,实现身份感知的安全访问,有效解决了AI代理、大型语言模型和多方计算在分布式环境下面临的关键安全挑战。

其无缝连接、动态认证和细粒度授权功能,不仅消除了对传统网络安全工具的依赖,还促进了开发者生产力和系统的弹性运营。在分布式AI应用日益普及、云边协同架构不断演进的背景下,零信任架构无疑将成为保障智能计算安全与高效的核心基石。正是借助这一创新安全范式,未来的AI服务才能在保障数据隐私和合规的同时,实现全球范围内的高效互联与协作,推动智能技术落地和产业变革进入新阶段。