在现代数字化转型浪潮中,人工智能技术尤其是AI代理和大型语言模型(LLM)正逐渐走向分布式及云端应用,成为推动企业创新和智能升级的重要力量。同时,多云控制平面(MCP)的出现亦大幅优化了资源管理和服务协调的复杂性。然而,这些新兴技术和架构在提升业务效率的同时,也带来了前所未有的安全挑战。传统的围墙式安全已无法满足分布式系统多变环境中的访问控制需求,零信任安全模型因此成为保障AI代理、LLM及MCP访问安全的核心策略。零信任的基本理念是任何请求无论源自内部还是外部网络,都必须经过身份验证和权限确认才能访问资源,从而消除对传统边界的依赖,阻止潜在威胁的横向移动。AI代理和LLM系统通常涉及从多个异构平台调用远程API、访问敏感数据及执行关键计算任务,这使得访问路径复杂且多变。

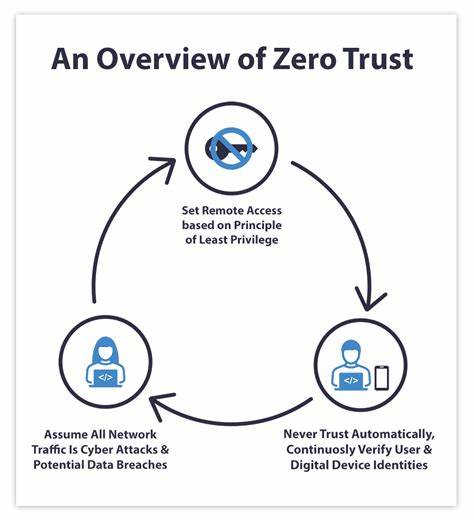

MCP作为跨云资源协调的关键中心节点,其安全定位直接影响整个分布式环境的稳定性。借助零信任架构,能够将这些移动、分散的服务和组件纳入一个统一的安全网格中,通过强制安全策略与加密通信,有效防止身份冒用和数据泄露。具体来看,零信任通过深度验证和持续监控身份提供了多层防护。首先,零信任采用多因素认证(MFA)以及设备健康状态检测,确保每个访问请求都来自真实可信的用户和设备。无论是调用LLM的开发者还是访问MCP资源的自动化服务,都需完成严格的身份校验。其次,基于最小权限原则,零信任动态调整访问权限,用户和服务只能访问其职责范围内的资源,极大降低了内部威胁风险。

此外,零信任架构通常配合加密传输技术,如mTLS,保证所有跨网络通信均被端到端保护,避免中间人攻击和数据篡改。在实际应用中,以Flomesh等领先平台提供的零信任网格(Zero Trust Mesh,ZTM)为代表,通过将本地服务迅速转化为安全的全局可访问端点,实现了对MCP服务器和LLM应用的统一保护。ZTM支持多种协议适配,无需修改原有系统架构,即可通过本地代理与远程服务建立加密通道,无缝穿透防火墙和NAT,进一步简化了复杂分布式环境下的安全部署。这不仅消除了传统VPN和静态IP依赖,还显著提升了开发者的使用体验。开发人员可以直接通过本地回环地址访问远程服务,而运维团队则可以基于零信任策略实施详尽的访问审计和权限控制,实现安全合规。在保障安全性的同时,零信任架构也提供了高度的灵活性和扩展性。

无论是连接采用STDIO的老旧脚本型MCP服务,还是基于API的现代LLM工具,零信任网格均能通过统一接口实现访问管理,使不同技术栈的应用均能成为零信任生态的一部分。随着AI系统对计算资源依赖的持续增长,MCP与LLM服务的耦合也将更加紧密,零信任的策略执行和通信加密成为保障整个AI生态稳定运行的必要条件。同时,零信任以其持续身份验证和实时风险评估功能,也能即时响应新出现的安全威胁,提高系统的整体防御能力。展望未来,AI代理与大型语言模型的复杂度和智能水平将持续提升,安全需求也将随之不断演进。零信任通过消除隐含信任,确保每一次访问请求都经过严格核验,避免了传统安全模型中依赖边界的盲区。企业在部署零信任架构时,应结合自身的业务场景,灵活制定身份认证、权限管理和流量加密策略,利用自动化工具强化安全态势感知。

MCP作为分布式计算的控制枢纽,其零信任安全保证尤为关键,不仅保护了核心数据和服务,还促进了跨云跨平台的安全协作。总之,零信任架构为AI代理、LLM和MCP访问提供了全面且动态的安全保障。通过采用零信任模型,企业不仅能够有效减少数据泄露和内部攻击风险,也能提升开发与运维的效率与合规性。随着云计算与人工智能的深度融合,零信任将成为智能分布式环境中不可或缺的安全基石,助力未来智能系统在安全与创新之间找到最佳平衡。