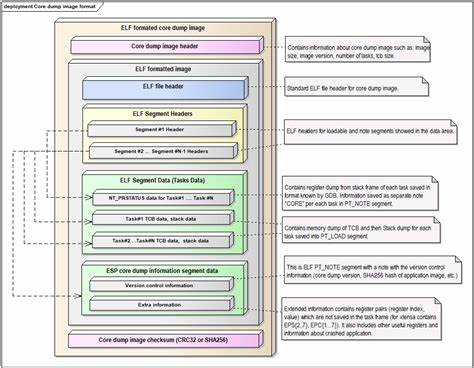

核心转储(Core dump)作为记录程序崩溃时内存状态的重要手段,长期以来被广泛用于调试和故障排查。然而,随着信息安全形势的日益严峻,核心转储相关的安全漏洞(CVE)也频繁出现,成为攻击者利用的潜在入口。针对这一问题,Linux内核6.16版本在核心转储处理机制上引入了诸多改进,旨在遏制漏洞的泛滥,保障系统安全。 核心转储的本质是捕捉运行中进程的内存数据映像(不含执行代码段),以便开发人员或系统管理员能够追踪程序崩溃的根本原因。传统UNIX系统中,程序崩溃时会直接将核心转储写入当前工作目录下名为“core”的文件。这种方式虽简单直接,但也带来了顽固的管理难题,例如大量无用的核心文件堆积和潜在的安全隐患。

当前Linux系统默认通常不生成传统核心文件,更多地采用内核调控参数core_pattern来决定如何处理核心转储。 核心转储处理程序通过内核的core_pattern参数设定,此参数可指定当程序崩溃时由内核调用某个用户空间程序处理核心转储。这种机制虽然功能强大,允许将崩溃信息发送至远程服务器或存储至定制位置,但存在明显的安全缺陷。核心转储处理程序以特权进程身份运行,极容易成为攻击目标。攻击者可以利用过程ID(PID)重用的潜在竞争条件进行进程替换,通过伪造环境和命名空间,诱骗核心转储处理程序访问错误的内存映像,进而泄露敏感信息如系统认证文件和密钥。 这种安全隐患归根到底就是由于仅凭进程标识符PID作为进程唯一标识不够健壮,尤其是PID存在复用机制,攻击者可以在核心转储处理启动与进程实际销毁之间操纵系统状态,造成数据混淆和权限提升。

过去数年间,围绕核心转储的安全漏洞不断曝光,例如CVE-2019-6133便揭示了Ubuntu系统中apport工具和systemd-coredump处理程序因PID重复利用而导致的信息泄露风险。 为了彻底根治这一类漏洞,Linux内核开发者Christian Brauner引入了基于pidfd(进程文件描述符)的新型API,正式纳入内核6.16版本。这种机制允许使用pidfd来唯一且不可伪造地标识崩溃进程,从而避免传统PID重用所带来的攻击面。pidfd本质上是一个内核分配给进程的文件描述符,对应唯一进程实例,且即使PID被新进程重复占用,pidfd仍指向原始进程,极大增强了身份验证的准确性。 核心转储API的改进包括两个关键变革。首先,添加了新的core_pattern格式化字符串"%F",该参数会让核心转储处理程序以pidfd的形式接收崩溃进程引用,确保处理针对真实目标而非替代进程。

这一改动已回溯至稳定内核系列,便于各大发行版采纳,显著降低了利用同一PID的攻击风险。 其次,更深远的方案是在内核层面提供socket接口,允许用户空间常驻守护进程绑定该socket并接收核心转储数据流,而无需内核每次崩溃都启动新的用户态助手进程。此设计不仅减少了进程创建带来的资源消耗,也让核心转储处理程序能够在最小权限下运行,借助socket端点的pidfd信息准确识别崩溃进程。此外,用户态守护进程可以通过PIDFD_GET_INFO ioctl命令获取附加状态信息,建立多层身份验证防御,进一步防止替换攻击。 这种基于socket的内核到用户空间传输机制相较于传统的core_pattern用户模式助手机制有显著优势。启用此机制后,系统整体处理流程更高效,不再依赖高权限的临时进程,也加强了安全隔离;用户空间程序可在降权后执行复杂分析逻辑,降低攻击面。

同时,该变革对编程接口保持兼容,支持渐进式部署和回溯更新。尽管如此,由于该功能较新,目前尚未广泛被稳定内核或发行版默认使用,但未来有望成为主流核心转储处理标准。 关于进程标识符PID的本质讨论也因这个安全话题再次浮出水面。当前Linux系统中PID仍为32位整数,存在重用和可预测性问题,导致多种竞态和安全隐患。尽管有建议将PID扩展为64位以彻底解决复用问题,这种做法面临巨大兼容性挑战,涉及众多底层库和应用,风险极高。而pidfd为这一问题提供一种无须破坏旧API的优雅解决方案,其文件描述符语义在内核级别即可保证进程唯一性,且向后兼容旧代码。

社区关于是否应将PID扩大、是否应使用UUID或随机化PID等方案持续展开讨论,但目前pidfd已成为实际应用中行之有效的手段。 此外,用户社区也在积极探讨更彻底的内核核心转储退出机制。一些意见认为,由于内核对核心转储的介入过程复杂且存在安全风险,不如将崩溃处理完全移交给用户空间程序自主完成。例如,借助信号捕获机制和独立的崩溃处理框架(如Breakpad、Crashpad),应用程序本身直接调用低级系统调用生成转储。这种做法虽在安卓和Windows平台获得成功,但Linux的复杂进程管理和异步信号安全限制使其推广存在一定难度。综合考量,未来可能以内核仅负责监测和通知用户空间崩溃事件,并委托特权降权的守护进程具体处理为发展方向。

综上所述,Linux内核6.16版本在核心转储处理方面引入了基于pidfd的机制和基于socket的高效传输接口,有效减缓了因核心转储机制引起的CVE漏洞高发态势。通过降低权限、消除PID重用风险和改进进程标识方法,这些改进大幅提升了系统安全性和稳定性。虽然种种技术及兼容性挑战仍待逐步克服,未来随着核心转储处理新协议的普及和演进,基于内核的核心转储漏洞将显著减少,为Linux系统运维和安全保障提供更坚实的基础。