在数字化时代背景下,网络安全成为企业和组织最为关切的议题之一。根据IBM 2024年数据泄露成本报告,平均需要204天才能发现一次数据泄露,发现后又需要73天才能完全遏制攻击。这种漫长的响应周期意味着攻击者有充足的时间在网络中横向移动、扩大影响,并潜伏更深层的系统中,给企业带来巨大的经济损失和声誉危机。为何发现和遏制攻击的过程如此缓慢?究其根本,并不在于安全团队的能力不足,也不是工具不够先进,而是因为攻击者灵活地通过多个用户、系统和流程进行横向转移,留下的蛛丝马迹散落在独立孤立的日志系统中,难以整体拼接出完整事件链。为了提升对安全事件的洞察能力,企业亟需一套能够整合、关联复杂网络事件并迅速揭示攻击轨迹的工具。网络图技术凭借其独特的节点关系分析优势,成为打破这一困境的关键利器。

网络图基于图数据库,能够将用户、设备、进程和事件等元素表达为节点,并通过边连接它们之间的各种关系,从而构建完整的网络拓扑和事件序列。相比传统日志孤立记录,网络图提供了全局且动态的视角,让安全团队得以清晰捕捉攻击者如何横向移动。攻击者一旦进入内部网络,不会停留在单一主机,而是通过权限提升和访问路径不断跳转系统。这种“跳板”式攻击非常隐蔽,单个事件可能看似正常,但放到网络图中就会因其异常的关联模式而暴露线索。例如,一个进程启动事件如果与近期从不常见IP登录记录和异常数据传输出口连接,整体图谱即可快速提醒安保人员其潜在风险。网络图在事件响应中不仅能还原攻击路径,还能辅助解答核心问题:受影响用户触及的系统范围,攻击者实施横向转移的关键节点,特权升级后访问到的敏感数据资产等。

这些信息极大增强事件分析效率,缩短根因排查时间,为后续 containment 和修复提供科学依据。图算法为网络图带来强大分析能力。其中“中介中心性”(Betweenness Centrality)算法尤其适用于识别网络中的“枢纽节点”。这些节点虽然不一定拥有最高的连接数量,但却位于多条最短路径上,成为攻击者进行横向转移和数据窃取的关键桥梁。通过定位这些高风险节点,安全团队可优先采取隔离、流量监控等措施,有效阻止攻击进一步扩散。此外,桥梁检测算法能够揭示网络中至关重要的薄弱环节,如果这些环节失陷,整个网络的安全防护能力将遭受严重影响。

连接组件算法则帮助将相关事件聚合成清晰的子网络,便于识别同一攻击事件中存在的不同阶段和节点,形成完整的作案链条。以真实网络环境为例,分布于不同地理位置的数据中心及办公网内部署,且各地存在严格的网络分段策略。一旦网络图模型检测到位于某个分段内部的IP地址异常与外部节点通信,且此路径处于多个网络短路路径中核心地位,便极有可能标示出攻击者利用该节点作为跳板实现跨段移动或数据外泄。这类可视化分析让安全团队快速锁定重点关注对象,提升事后应急效率。网络图技术不仅仅是被动侦测利器,更是构建自我进化安全态势感知系统的基础。随着事件不断积累,图数据库能够融合历史攻击轨迹及威胁情报,实现攻击行为模式挖掘和预测,为预防未来潜在威胁提供决策支持。

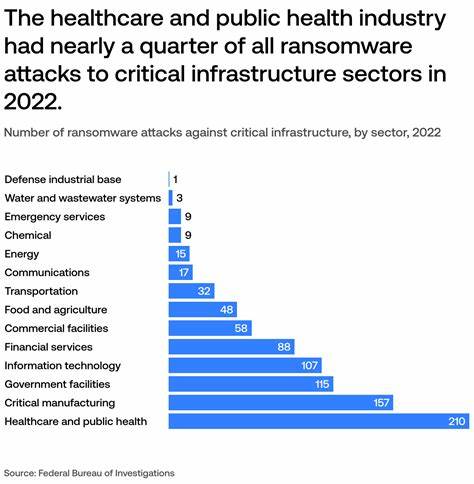

通过不断学习和优化检测模型,网络图推动安全体系向智能化迈进。攻击者寻找隐蔽的漏洞和盲点以躲避传统检查,而网络图技术则帮助安全团队关闭这些盲区,实现全方位无死角的网络可视化和威胁监测。借助图数据库开放接口,安全产品和团队还可灵活集成定制化分析模块,满足多样化场景需求,无论是金融、电信、政府还是医疗行业,都能借力图技术深化安全防御能力。目前,越来越多的领先企业和安全厂商开始将图数据库应用于安全监控和事件响应领域。持续演进的图算法技术结合大数据处理和人工智能,为网络安全构筑强有力的防护壁垒。未来,随着云计算和物联网设备的快速扩展,网络图技术的作用只会愈加突出,成为阻止数据泄露和网络攻防的核心利器。

总结来看,网络图技术通过提供对复杂网络结构和攻击行为的全局洞察,大幅提升安全事件的检测和应对效率。它帮助安全团队破解横向移动难题,快速定位威胁枢纽节点,精准锁定感染范围,实现智能化持续防御。企业若想缩短安全事件响应周期,减少数据泄露损失,必须拥抱创新,积极应用网络图技术打造自我完善的安全监控体系。每一次的安全攻击都为防护体系的优化和进步提供了宝贵经验,抓住图技术带来的机遇,才能真正实现“防患于未然”,有效阻止下一次数据泄露事件的发生。