在当今数字化高速发展的时代,信息安全风险也随之激增。尽管安全专业人员不断追逐最新先进的攻击技术,然而蓝色报告2025清晰表明最具破坏力的攻击方式依然是针对弱密码和被攻陷账户的攻击。作为网络安全防御的重要环节,密码管理和账户安全成为当前大多数企业亟须重视的重点。通过对全球数以亿计的攻击模拟数据进行分析,蓝色报告揭示了诸多令人担忧的现象。报告指出,2025年上半年密码破解攻击在测试环境中取得了近46%的成功率,几乎较去年翻倍增长。这说明许多组织在处理密码策略和凭证管理方面依然存在严重短板。

密码破解作为网络攻击历史最悠久且最有效的手段之一,仍被大量攻击者采用。利用暴力破解和虹膜表攻击,攻击者往往能轻易获取合法账户权限,进而在网络内部逐步扩展攻击范围。而造成密码破解成功率居高不下的根本原因主要包括弱密码的广泛使用、过时的加密哈希算法以及缺乏多因素认证等。报告进一步指出,46%的测试环境中至少有一组密码散列被破解并还原为明文密码,尤其内部账户的安全控制较为宽松,成为攻击者首选的突破口。这体现出许多企业未能落实强有力的密码复杂度要求,也忽视了对账户凭证存储安全性的提升。面对这一严峻形势,企业必须实施更为严格的密码管理策略,强制复杂密码并禁止使用已知弱密码,同时普及多因素认证将成为不可或缺的防护措施。

通过增加账户登录的额外验证步骤,即使密码被泄露,也能有效阻止非法访问。除了密码管理外,报告还强调凭证滥用是现代网络攻击中被严重低估的风险。合法账户被攻陷后,攻击者往往能够隐藏在常规用户行为之中,规避传统安全监测手段,实现横向移动和权限提升。尤其是勒索软件和信息窃取恶意软件常借助被盗凭证快速扩散,深度渗入企业网络,延长攻击潜伏期并加大数据泄露损失。值得关注的是蓝色报告显示,利用有效账户(MITRE ATT&CK T1078技术编号)发动攻击的成功率高达惊人的98%。这表明黑客一旦获得合法凭证,便可轻松绕过大多数传统防御措施,对企业关键资产构成极大威胁。

有效账户攻击的隐秘性和破坏性使得提升身份安全架构成为网络防御的核心焦点。为抵御凭证滥用和密码破解攻击,企业应采取综合性的安全策略。首先需要淘汰不安全的密码哈希算法,选用更先进的加盐哈希机制保证凭证密文安全。其次,强制推行多因素认证,对所有员工尤其是高权限账户实施严格身份验证。定期开展模拟攻击与安全演练,主动发现和修补密码管理及凭证保护的薄弱环节。此外,企业还应加强行为分析能力,利用异常行为检测技术识别异常登录和横向流动。

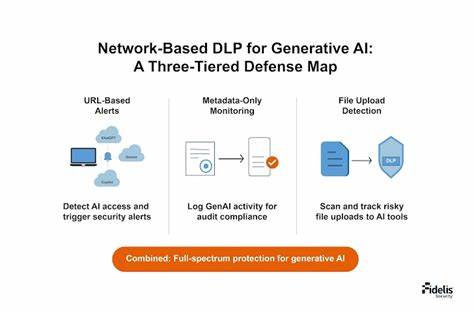

通过监控网络出站流量及部署数据防泄漏措施,有效遏制敏感信息外泄。从更广义角度看,密码和账户安全问题反映了许多组织在安全体系建设中依然过于依赖传统的边界防御。忽视内部身份保护和权限管理,导致整体防御出现致命漏洞。蓝色报告2025正如一记警钟,提醒企业必须重构安全架构,强化身份保护理念,构筑全方位多层次的抗攻击防线。总结来看,弱密码和账户被攻陷仍是现代网络安全的最大软肋。随着攻击技术成熟和自动化程度提升,威胁只会更加隐蔽和高效。

企业唯有积极引入先进密码策略、全面采用多因素认证技术,并结合持续的安全验证与智能监控设备,才能有效降低被攻破风险,保障业务持续稳定运行。蓝色报告2025提供了详实且极具洞察力的数据支撑,推动业界重新审视凭证安全的重要性。未来信息安全格局如何演变,很大程度上取决于企业在应对基础密码管理和身份保护上的决心与行动。强化密码安全管理,不仅是防止数据泄露的必要措施,更是企业构建信任和维护品牌声誉的关键基石。伴随着数字化转型的深入,企业需抓住蓝色报告所提出的宝贵经验和建议,从根本上提升密码与身份安全水平,在复杂多变的网络环境中守护自身信息资产,构建更加稳健的网络安全生态。