在数字安全领域,证书的角色至关重要,尤其是在保障网络通信安全方面。OpenSSL作为一款广泛应用的开源加密工具,其在数字证书生成和管理中的作用无可替代。随着互联网应用的复杂化,传统的版本1或版本2证书功能已难满足现代安全需求,版本3(Version 3)证书引入了扩展字段,尤其是主题备用名称(Subject Alternative Name, 简称SAN),为多域名和多用途证书的实现提供了可能。本文将详细探讨OpenSSL中版本3证书及其主题备用名称的概念、生成流程、配置技巧及实际应用场景。了解这些内容,有助于提升证书配置的正确性,避免潜在的安全隐患,并满足多样化场景对证书的需求。首先了解版本3证书的背景及其重要性至关重要。

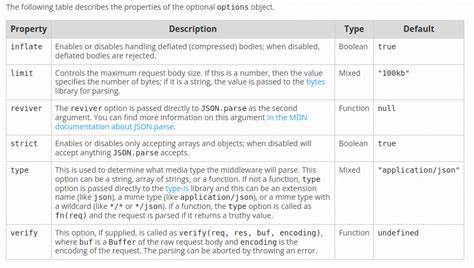

版本3证书是X.509标准最新发布的格式,支持添加丰富的扩展字段,包括基本约束、密钥用法、主题备用名称、授权密钥标识等。主题备用名称作为版本3证书的重要扩展,被广泛用于支持多个主机名、IP地址或邮件地址,使得单个证书可以绑定多个身份,极大地便于多域名管理,优化安全策略。传统证书往往只支持单一的通用名称(Common Name, CN),但随着互联网服务多样性增加,单一CN已不足以满足多域名认证需求。主题备用名称通过明确列出所有有效的域名或IP,为浏览器和应用程序提供检验依据,确保连接的安全性和有效性。接下来深入讲解使用OpenSSL生成版本3证书并包含主题备用名称的具体步骤。OpenSSL生成证书主要由生成证书请求(CSR)和签发证书两个阶段组成。

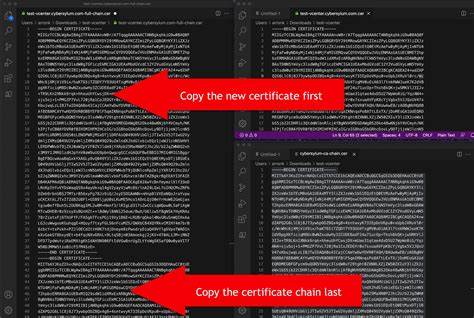

生成CSR时,需要配置openssl.cnf文件或通过命令行动态指定主题备用名称。关键是在请求扩展(req_extensions)中包含SAN的正确配置段,例如使用subjectAltName字段指定DNS名称、IP地址或电子邮件。举例说明,配置文件中应包含[v3_req]部分,并在其中指定subjectAltName=@alt_names,随后在[alt_names]中详细列出所需的DNS和IP。例如DNS.1=example.com,DNS.2=sub.example.com。用命令openssl req生成CSR时,必须加上-config和-extensions参数指向正确的配置段,确保请求中包含所需的SAN扩展。签发证书阶段亦需指定扩展信息,通常通过openssl x509命令的-extfile和-extensions参数,将配置文件中指定的v3扩展应用到最终证书中。

这一步确保签发的证书中真正包含主题备用名称。值得注意的是,版本3证书的版本号由签发阶段明确设置,使用openssl x509或openssl ca等工具时默认会生成版本3证书,只要扩展配置正确,证书中就会展现相关v3扩展字段。实际操作中一个常见的难点是主题备用名称未能正确包含在最终证书,导致浏览器或客户端出现"不匹配"错误。出现此问题往往是由于命令中缺少-extfile和-extensions参数,或配置文件格式错误,比如编码不是UTF-8,字段拼写错误,或SAN在错误的配置节中。理解openssl.cnf文件结构极为重要,req节定义证书请求,req_extensions指定扩展部分,v3_req则定义版本3的扩展。正确配置和调用是成功生成带SAN版本3证书的关键。

此外,bash等shell环境下通过动态结合配置文件技巧(如<(cat xxx <(printf)))实现灵活配置,提升自动化生成效率。除了基本的DNS SAN,IP地址和电子邮件地址也可以作为主题备用名称。例如IP.1=192.168.0.1,email.1=admin@example.com,在配置中一并列出。这样证书便可同时对多个域名、IP和邮件身份进行认证,极大增强证书的适用性。版本3证书广泛用于Web服务器、安全邮件和VPN等场景。以Web服务器为例,现代浏览器强制检测SAN字段,忽略CN字段,未包括SAN的证书很可能触发警告。

因此在HTTPS部署时,务必确保证书中正确包含所有所需的域名SAN。本文还提及了自建CA签发版本3证书的流程。自建CA典型步骤是先生成自签名CA证书作为根证书,然后通过该CA签发带SAN扩展的服务器或客户端证书。此过程涉及CA配置文件的调整,确保证书请求经过正确签署,扩展字段被恰当继承。如何有效管理私钥权限,加密私钥密码,保证CA密钥安全,也是在实际部署中需重视的问题。关于安全性,版本3证书支持添加密钥用法和扩展密钥用法字段,明确定义证书允许的用途,有助于防止错误使用,提升信任等级。

密钥用法包括数字签名、密钥加密等,正确配置能避免证书被滥用。许多使用者对issuerAltName的作用感到疑惑,当前其使用较少,但它可记录颁发者的备用名称,有特定环境下的应用需求。针对Windows、Android等不同系统对SAN的验证要求本文也作简要说明,例如Android在安装某些类型证书时,可能会对私钥格式或加密方式有所要求。确保OpenSSL版本和系统环境的匹配,避免因为格式或编码问题而导致证书安装失败。最后推荐了一些实用工具和在线资源,如certificatetools.com,能帮助用户自动生成SAN证书配置和命令,降低入门门槛。同时强调,本地生成私钥保证私钥安全,避免通过在线工具直接生成敏感材料。

总体而言,掌握OpenSSL版本3证书及主题备用名称配置方法,是保障网络服务安全的重要基石。熟练应用相关命令与配置技巧,不仅能有效避免常见错误,还能满足现代互联网环境多样化的身份认证需求。通过科学配置和管理,支持多域名、多IP、多身份的安全通信成为可能,为数字时代安全防护注入强大动力。 。