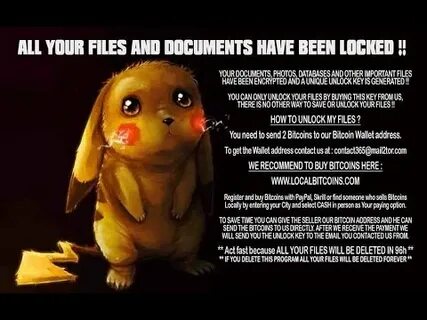

在当今数字世界,勒索软件的威胁依旧如影随形。尤其是LockBit团队,这一网络犯罪组织在过去几年中迅速崛起,成为全球最具威胁性的勒索软件团伙之一。近期的报告显示,LockBit团伙目前拥有超过1.1亿美元的未花费比特币,这一惊人的数字引发了广泛关注。本文将探讨LockBit的运作模式、资金来源以及其对网络安全的影响。 首先,我们必须了解LockBit勒索软件到底是什么。LockBit是一种加密勒索软件,攻击者通过这种软件加密受害者的文件,并要求支付比特币以换取解密密钥。

这个过程通常伴随着高度的威胁与压力,使得受害者不得不考虑支付赎金,以避免业务的持续损失。 LockBit团伙成立于2019年,采用“此中人”的模式,即提供付费访问其勒索软件给其他网络犯罪分子。这种商业化的运作模式促使了有关攻击数量的激增。值得注意的是,LockBit不仅在技术上不断进步,还在其策略上进行了创新,使得其能够在众多威胁中脱颖而出。 根据BleepingComputer的最新报道,LockBit目前拥有超过1.1亿美元的未花费比特币。这笔巨款对于其未来的活动有着重要的意义。

首先,这表明LockBit团伙在当前网络安全环境中的生存能力与资金筹集能力。在外界对加密货币交易透明度的关注加剧的趋势下,LockBit显然采取了有效的手段来隐藏自己的资金流动。 其次,资金的积累使得LockBit能够扩展其技术能力和攻击范围。拥有如此庞大的资金储备,LockBit可以投入更多资源于研发新型攻击工具和技术,从而提高其攻击的成功率与影响力。比如,通过购买更为先进的设施、设备和技术,甚至雇佣专业的黑客,有助于提升其整体的攻击能力。 再者,巨额的比特币储备也使得LockBit在与其他网络犯罪团伙竞争中处于优势地位。

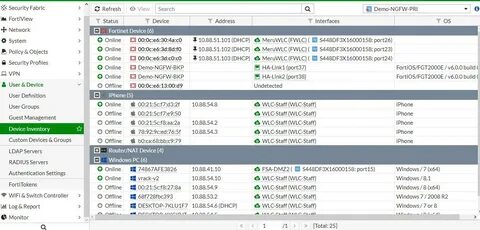

由于许多其他勒索软件团伙的资金流动通常不如LockBit稳定,因此面临的风险和压力相对较大。而LockBit由于自身资金雄厚,能够在市场上更好地坚持其利润模式,从而持续进行高频次的攻击活动。 LockBit团伙的这种模式不仅威胁着直接受害者的安全,也对整个网络生态构成了威胁。越来越多的企业与组织可能会成为勒索软件的目标,而这些企业往往在保护其数据和系统的同时,也在为网络犯罪团伙提供金钱支持。在这种情况下,网络安全的防护措施变得更加重要。企业需要不断提升自身的安全防护能力,以应对不断变化的网络威胁。

为了应对LockBit等勒索软件的威胁,企业应采取多层次的安全防护策略。这些策略包括了定期备份数据、加强网络访问控制、实施围绕员工的培训和教育,以提高安全意识等。同时,加密、身份验证和访问控制等技术也应得到充分利用,确保即使在遭受攻击时,企业的数据依旧能够得到保护。 此外,行业间的协作与信息共享也是应对勒索软件的重要举措。各个安全团队和机构应及时分享有关威胁的信息,形成一个相互支持的网络安全生态。在这一过程中,如何追踪和打击这些网络犯罪分子也是未来网络安全领域的一大挑战。

要实现这一目标,政府和私营部门必须协作,充分利用技术与法律手段,对勒索软件实施有效打击。 总体来看,LockBit勒索软件团伙的资产状况与运作模式提醒我们,网络犯罪依然是一个复杂而严峻的挑战。一旦没有加强自身的防守,企业和组织可能会面临巨大的安全风险与经济损失。为应对这一挑战,各方需要加强合作,提升自身的网络安全防护能力,以遏制未来的网络犯罪活动。