在数字化时代,网络安全已经成为用户最为关注的话题之一。邮箱作为个人和企业信息交流的重要工具,其安全性的提升刻不容缓。德国著名邮件和云服务提供商GMX近期宣布,将为其1800万用户引入基于TOTP(基于时间的一次性密码)标准的二步验证(二次身份验证,简称2FA)功能,以提升用户邮箱和云端数据的安全防护水平。本文将全面解读GMX的2FA实现机制,探讨TOTP技术的优势与不足,剖析用户使用过程中需要注意的重点,并对未来身份验证技术趋势进行展望。 二步验证为何重要? 单一的用户名和密码验证方式已经难以抵御现代网络攻击,尤其是在密码泄露、钓鱼攻击频发的情境下,账户被侵入的风险极大。二步验证通过在传统密码之外增加另一道认证关卡,大幅提升了账户的安全性。

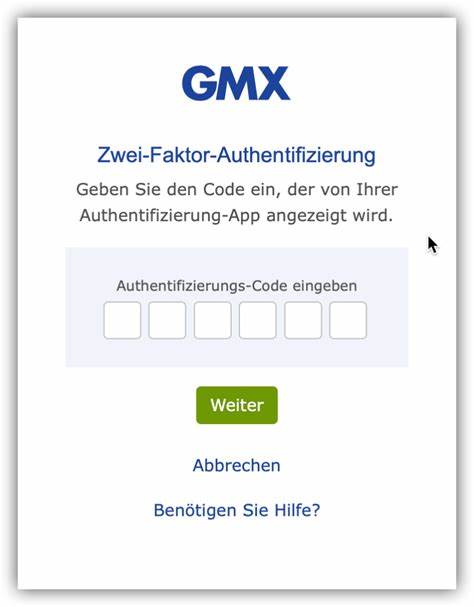

GMX采用的TOTP编码基于时间动态生成一次性密码,确保每次登录都更加安全。这个机制能够防止攻击者仅凭密码就访问用户账户,从而保护用户隐私和存储的重要文件。 GMX的TOTP二步验证工作原理 TOTP基于预共享的密钥和精确的时间同步机制。在激活GMX的二步验证后,用户需要在支持TOTP的应用程序(例如Google Authenticator、Authy或Microsoft Authenticator)中录入GMX生成的密钥,通常通过扫描二维码完成绑定。随后,每隔30秒,应用会根据当前时间和密钥计算生成一个六位数动态密码。用户登录时,除输入用户名和密码外,还必须输入该动态密码。

服务器端亦会计算对应的动态密码并进行验证,确保双方密码匹配后方可登录成功。 GMX在启用二步验证时,会要求用户提供手机号用于身份恢复,但这只是为了方便在用户遗失动态密码应用或忘记密码时,能够快速恢复账户访问权限,技术上并非必需的验证步骤。GMX承诺不会将用户的手机号或备选邮箱用于广告宣传,保障用户隐私。 TOTP的优势及局限 TOTP作为当前行业广泛使用的二步验证技术,拥有方便易用、兼容性好且安全性较高的优势。它减少了对短信验证码的依赖,避免了SIM卡劫持和短信漏洞带来的风险。此外,TOTP生成的一次性密码有效期短,能够有效阻止恶意攻击者复用验证码。

尽管如此,TOTP也存在一定的不足。其核心风险源于密钥泄露 - - 一旦攻击者获知用户的密钥,则能够生成动态验证码,从而绕过二步验证。此外,TOTP不具备抗钓鱼特性。现代钓鱼攻击手法如中间人攻击利用用户在钓鱼网站中输入的验证码数据,能够即时转发至真实服务完成登录,从而突破二步验证防线。GMX目前尚未支持更为安全且抗钓鱼的Webauthn标准,但技术团队表示正在积极研究这一方向。 账户恢复机制的安全防护 GMX在2FA设计中高度关注账户恢复安全性。

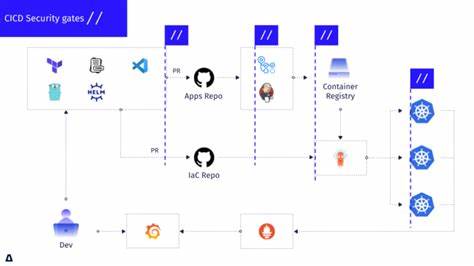

用户激活二步验证时,系统会生成一个秘密密钥作为恢复凭证,该密钥用户应妥善保存。若用户丢失了验证应用或密码,可以通过事先验证的手机号或备用邮箱接收恢复链接,用以重置二步验证设置。更为重要的是,GMX支持通过邮寄身份验证的方式确认用户身份,确保非授权人员无法通过客服途径绕过安全措施。这种多重验证恢复流程有效避免了因客服误操作引发的账户劫持类似事件发生。 邮件客户端的二步验证挑战 目前,流行的桌面邮件客户端如Outlook、Thunderbird等普遍不支持二步验证登录。其通信协议IMAP、POP3和SMTP本身无法处理二步验证流程。

为了兼容这类客户端的使用需求,GMX允许用户生成专门的应用专用密码,替代传统密码登录邮箱应用程序。这虽然方便了客户端接入,但同时用户须知这部分密码绕过了二步验证,安全级别相对较低。建议用户尽可能通过官方网页或GMX手机应用使用邮箱服务,以确保二步验证功能全面生效。 TOTP二步验证的部署意义与展望 GMX作为德国及欧洲地区重要的邮件及云服务提供商,启动TOTP标准二步验证,无疑是对用户安全保护责任的体现。它有效提升了对账号劫持及信息盗取的防范能力,更符合日益严峻的网络安全环境下用户的需求。未来,随着行业技术发展,抗钓鱼的公钥加密认证标准Webauthn、指纹和面部识别等生物识别技术或将成为主流,这些技术能够根本提升身份认证的安全性和用户体验。

用户在使用GMX二步验证时,切记妥善保管密钥,避免将身份验证信息泄露给不可信的应用或网站。保持设备时间同步,确保动态密码准确生成,避免登录失误。虽然二步验证极大降低了账户被攻破的风险,但不代表完全免疫,持续关注账号活动异常仍然重要。 总结而言,GMX的基于TOTP的二步验证是提升邮箱和云端账户安全的有效手段,成功结合了技术成熟度与用户操作便利性。对于广大用户而言,启用二步验证已成为维护数字身份安全的基本举措。展望未来,随着身份认证技术不断进步,用户将能享受更加智能与安全的数字生活体验。

。