近年来,随着电子支付和智能卡技术的广泛应用,支付系统的安全性成为公众和业界高度关注的焦点。2025年,一起关于某支付系统供应商KioSoft未及时修复NFC卡片漏洞的事件引起了行业震动,也暴露出支付终端安全管理中亟需改进的环节。该事件不仅警示了智能卡技术的发展瓶颈,更为支付行业安全建设带来了深刻反思。 KioSoft是一家专业制造无人自助支付机的厂商,服务对象涵盖自助洗衣店、自动售卖机、街机娱乐以及洗车设备等多个领域,其产品广泛应用于全球35个国家,部署了超过4.1万台自助终端机及160多万支付终端。这些终端多依赖于储存在NFC项目中的储值卡技术,方便了用户进行小额快捷支付和预充值操作。 2023年,安全咨询机构SEC Consult发现KioSoft部分采用MiFare Classic NFC技术的储值卡存在严重安全隐患。

具体而言,这些储值卡上的余额信息并非储存在安全的在线服务器平台,而是直接保存在卡片本地芯片内。这种设计漏洞导致攻击者能够利用已知的MiFare卡安全缺陷,通过特定硬件工具反复修改卡内余额,从而实现无限制的资金"充值"。 MiFare Classic系列卡片因其加密机制容易被攻破,在信息安全领域一直存在争议。SEC Consult通过分析卡片数据结构及安全机制,成功在实验环境中读取并写入卡内余额,模拟了黑客如何"凭空制造资金",且单张卡最高可被篡改后余额达到655美元。更严重的是,该攻击可以无限重复,造成潜在的巨大经济损失。 实施该攻击需要借助类似Proxmark的专业RFID安全分析设备,并配合对MiFare漏洞的深入理解,显示普通用户难以执行,但技术成熟的攻击者则具备极大威胁。

随着这类设备的普及和价格降低,不法分子的入侵门槛正在逐渐降低,危害日渐显著。 SEC Consult在2023年10月首次通知KioSoft该漏洞后,遭遇厂商长时间无回应的状况。为了促解决问题,SEC Consult随后向卡内基梅隆大学软件工程学院的CERT协调中心求助,进而推动漏洞事件走入公开视野。整个协调和沟通过程拖延超过一年,引发外界对支付系统供应商漏洞响应速度及危机管理能力的质疑。 2025年夏,KioSoft终于宣布发布相关固件补丁,并计划推出新硬件替代存在风险的终端机。然而,厂商拒绝公开受影响和修补版本的具体信息,并表示客户将通过私下通知接收相关变更,使得漏洞修复的透明度和可信度受到限制。

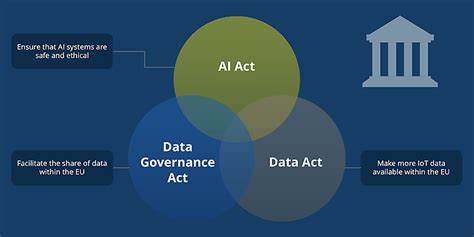

同时,SEC Consult失去对原测试终端机的访问权限,无法独立验证补丁效果。 此事件的爆发引发了行业对智能支付和无现金交易安全设计的深入反思。首先,将支付信息存储在本地卡片而非实时服务器,虽然便利了离线支付,但极大增加了被篡改的风险。其次,MiFare Classic等存在已知安全隐患的技术仍被广泛使用,表明支付终端升级与安全防护滞后于技术更新需求。不仅如此,供应商的迟缓响应加剧了潜在危害,影响了客户和用户的信任感。 当前全球电子支付市场发展迅猛,物联网和NFC技术在零售、交通、公共服务等多个领域普及,支付安全漏洞的危害不可忽视。

支付服务供应商须重视端到端安全架构设计,采用动态加密技术、实时验证系统等先进方案来保障资金和用户数据安全。同时,加强漏洞响应机制,建立多方沟通渠道,是提升整体安全韧性的关键步骤。 此外,对于企业客户和终端用户而言,也应保持警惕,定期关注设备和软件的安全升级通知,不使用或升级存在已知漏洞的硬件,并在可能的情况下选择具备更强安全保障的支付方案。相关监管机构和行业组织也需推动制定更高标准的安全规范,提高整个支付环境的合规性与整体防御水平。 展望未来,随着5G、区块链及人工智能等技术融入支付体系,支付安全将依赖于多元化、多层级的智能防护策略。供应商的品牌信誉和企业发展高度依赖于其安全管理能力,透明开放的态度及及时响应漏洞成为市场竞争的重要标志。

此次KioSoft事件虽已获得修补,但仍为业界敲响警钟,安全防护无捷径,唯有持续投入与积极合作,方能筑牢数字支付时代的安全防线。 支付系统作为现代经济的核心支撑之一,其安全隐患牵动亿万用户的切身利益。此次事件提醒我们,技术革新不能以牺牲安全为代价,只有坚持安全优先原则,推动技术与管理同步升级,才能确保智能支付环境稳定、可信赖。未来的支付生态,需要供应商、客户和监管部门协同努力,共同打造更加安全、便捷的数字金融新格局。 。