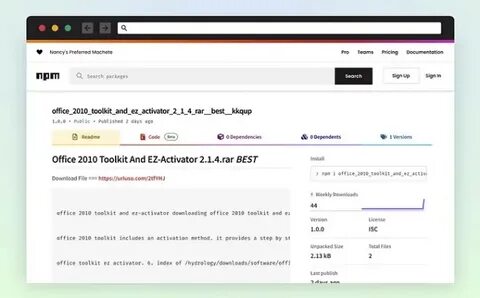

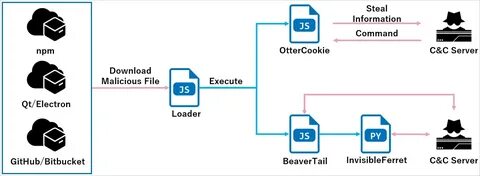

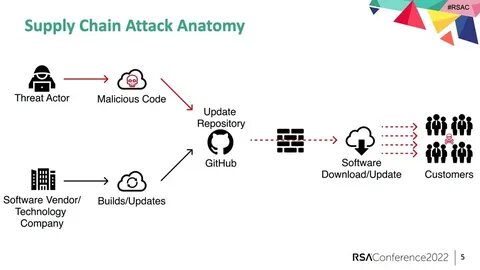

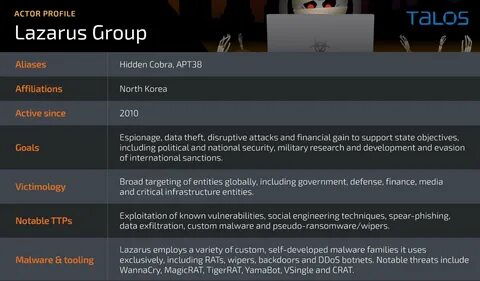

在现代软件开发的世界里,NPM(Node Package Manager)已成为许多JavaScript开发者不可或缺的工具。NPM不仅简化了代码的管理,还使得开发者能够轻松地分享和使用他们的开源项目。然而,与此同时,伪造包和恶意软件的风险也随之飙升。根据TechRadar的报道,数以百计的恶意npm伪造包被发布到互联网上,意图欺骗开发者并潜在地危害他们的项目和系统安全。 这些恶意包通常伪装成常用的库或工具,吸引开发者下载。它们可能包含后门或者其他恶意代码,这些代码可能会危害开发环境,窃取敏感信息,甚至将恶意代码传播到终端用户的设备上。

### 恶意npm包的工作原理 恶意npm包通常采用以下几种手法欺骗开发者: 1. **伪造名称**:很多恶意包的名称与知名的包相似,或者故意打错字母,以吸引更多无辜者。 2. **虚假描述**:这些包的描述语句往往模仿真实的项目,承诺提供各种看似无害的功能。 3. **掩藏代码**:一些恶意包可能在主要功能上没问题,但在依赖的隐藏部分存有恶意代码。 ### 识别恶意npm包的技巧 面对如此泛滥的恶意软件,开发者必须学会如何识别与防范这些伪造包。以下是一些实用的检查技巧: - **仔细查看包的名称**:不要轻易相信相似的名字,查阅NPM官网验证包的真实性。 - **检查下载量和评分**:活跃的社区支持和较高的星级评分通常意味着包的可信度较高。

- **阅读包的文档**:真实的开源项目应有详细的文档说明,包括使用示例和贡献指南。 - **查看代码库**:如果是开源项目,尝试浏览包的代码库,观察开发者的工作是否符合常规开发流程。 ### 如何保护自己 为了保护自己和项目的安全,开发者应该采取预防措施: 1. **使用npm audit**:这一工具可以扫描项目中的依赖包,并报告已知的安全漏洞。 2. **定期更新依赖**:保持依赖包的更新可以确保项目获得最新的安全修复。 3. **引入安全审计工具**:如Snyk等工具可帮助检测代码中的漏洞和恶意包。 4. **实施代码审查机制**:建立良好的代码审查流程,邀请同事一起审查引入的新依赖。

### 社区的作用 对于开发者社群而言,集体的力量是抵御恶意包的重要手段。通过分享经验和知识,开发者们能够共同提高对恶意行为的警惕。获取关于恶意包的新信息、参与开放讨论以及遵循最佳实践,都是减少风险的关键。 ### 结论 在数字化迅速发展的今天,网络安全问题愈加凸显,尤其是在开源软件生态中。随着恶意npm包的不断增加,开发者必须时刻保持警惕,以避免落入黑客的陷阱。通过遵循上述的技巧和方法,大家可以有效地提高对恶意包的识别能力,保障自身项目及用户的安全。

希望每位开发者都能在这个信息复杂的环境中,收获安全、可靠的开发语境。