近年来,网络安全问题日益引起人们的高度关注,尤其是来自国家级攻击者的威胁。北朝鲜被认为是网络攻击的主要玩家之一,针对全球网络安全造成了严重的影响。最近,有报道称北朝鲜黑客通过克隆开源项目,成功在其中植入后门,窃取用户凭证。这一现象不仅对软件开发者和用户构成了潜在威胁,也引发了学术界和产业界的广泛讨论。 首先,开源项目因其自由和开放的特性,吸引了大量的开发者参与。这种模式鼓励合作与创新,但也因此成为了恶意攻击者的主要目标。

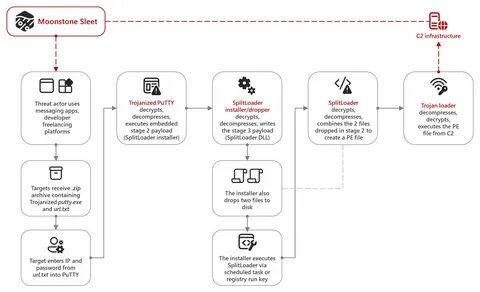

北朝鲜黑客深入分析流行的开源项目,从中提取关键代码,然后对其进行修改,以便在用户不知情的情况下植入后门。这种手法的有效性在于,开源代码广泛传播,许多开发者和团队使用此类代码构建自己的应用,而却未能察觉到其中隐藏的恶意改动。 植入后门的方式多种多样,通常情况下,这种后门会在用户执行特定操作时被激活,从而允许攻击者远程访问用户的设备,获取敏感信息或执行其他恶意操作。此外,一些攻击者还可能使用这些后门进行更大范围的网络攻击,进一步扩大其影响规模。北朝鲜黑客之所以如此大胆,很大程度上是因为国家对其网络攻击行为的支持与资助,显示出明显的策略性和技术性。 为了避免成为此类攻击的受害者,开发团队和用户需要保持警惕。

首先,建议对所用的开源项目进行彻底审计,特别是对所做的修改部分进行深入分析。通过使用自动化工具和进行代码审查,可以帮助识别潜在的恶意代码。此外,定期更新项目至最新版本也是一项有效的防御策略,这样可以获取项目开发者提供的最新安全补丁和修复。此外,培养安全意识,增强团队的安全文化,也能有效降低因人为失误带来的风险。 除了技术层面的防护,用户和开发者还应当关注自身的行为。例如,不要轻易下载未知来源的开源项目,也避免使用未经审查的代码,尤其是来自小型或不知名开发者的项目。

继而,使用多因素身份验证也是防止凭证被盗的重要手段,尽可能在应用程序和服务中启用此功能,提高安全性。 随着网络攻击手法的不断演进,我们可以预见未来会有更多的黑客利用这一方式进行攻击。因此,各大技术公司和组织应加强合作,分享关于攻击手法的情报,提升整个行业的网络安全水平。只有通过集体努力,加大对网络安全的投入,才能有效遏制此类攻击者的步伐,维护数字世界的安全。 总结来说,北朝鲜黑客通过克隆开源项目植入后门的方式已经成为网络安全领域的一大威胁。身处这样的网络环境中,用户和开发者必须加强自身防范措施,审慎对待开源项目的使用,同时行业内部应加强交流与合作,共同对抗这一日益严峻的网络安全威胁。

。