近年来,随着软件供应链安全成为全球关注的焦点,针对开源生态系统的攻击事件频发,影响范围也日益扩大。近期,安全研究机构Socket威胁研究团队曝光了朝鲜支持的高级持续性威胁组织(APT)发起的新一轮供应链攻击行动——“Contagious Interview”运动再次升级,攻击者利用67个恶意的npm(Node.js包管理器)软件包,感染开发者环境,从而渗透软件生态系统,造成广泛安全风险。此次攻击不仅数量激增,并引入了先前未曾披露的全新恶意加载器XORIndex,进一步扩大了攻击的隐蔽性和复杂性。该事件体现了攻击者在软件供应链安全领域的持续投入和高度专业化,以及不断演进的威胁技术和策略。Node.js生态作为现代互联网和企业开发的核心技术领域,受到这类攻击的威胁,提醒全行业将安全措施提前融入开发流程。攻击的整体背景和技术演进“Contagious Interview”是一项源自朝鲜的恶意软件供应链攻击行动,主要通过在公开软件包库中上传恶意代码,借助开发者信任机制,达成恶意软件的传播。

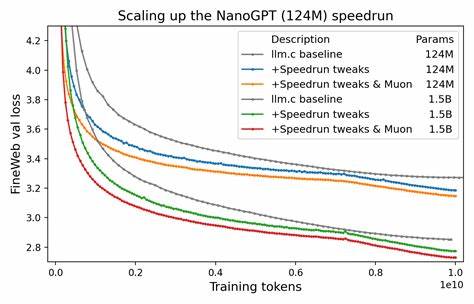

此前研究团队已发现该组织使用HexEval加载器通过多波攻击持续渗透npm生态。2025年7月14日,Socket研究团队发现该组织正在扩大攻击规模,横跨多个月份,累计发布并使用67个新记录的恶意npm包,其中包含39个HexEval Loader包及28个使用最新XORIndex Loader的包。攻击技术层面,从最初的简单远程命令执行原型(postcss-preloader)到后期集成复杂字符串异或加密技术的XORIndex,攻击载荷不断完善。XORIndex加载器通过异或编码及索引混淆隐藏恶意代码,绕过了许多安全检测工具。加载器会在受害主机上采集系统主机名、用户名、操作系统类型、外部IP及地理位置等敏感信息,并将数据上传至攻击者控制的命令与控制(C2)服务器,随后执行包含BeaverTail二级恶意载荷)。BeaverTail恶意软件专门针对数字钱包和浏览器扩展,如MetaMask、Coinbase Wallet、Phantom等加密货币钱包,盗取钱包数据、密钥、浏览器扩展存储、系统钥匙串凭证等,继而上传至远程C2服务器。

更为隐蔽的是它还能加载第三阶段后门恶意软件InvisibleFerret,实现对受害系统的深度控制。此次调查发现,攻击者大量利用Vercel等公共托管服务作为C2基础架构,巧妙利用合法服务降低攻击痕迹及反追溯难度。此类服务提供稳定、低成本且易于快速部署,甚至部分C2端点实现自动切换,多重路径分散风险。攻击组合显示出成熟的攻击链设计:从初期偵察信息收集,到隐蔽载荷执行,再到精细化目标数据窃取,全面覆盖开发环境中多个潜在安全薄弱环节。攻击目标与影响因素这场持续的攻击行动针对的是开源软件开发者,尤其是积极使用并依赖npm包的开发者群体。由于开发者直接接触并安装各种npm依赖,他们极易成为攻击的切入点。

此外,攻击者还对求职者、持有加密货币资产或拥有敏感凭证的人群尤为关注,反映出该组织的多样化情报收集和财务动机。供应链安全一旦被攻破,不仅威胁单个用户,更会影响全球成千上万依赖这些包的开发项目,造成软件生态链条的系统性风险。同时,攻击者也投放大量精力复制已发现恶意包,快速更新变种,采用“打地鼠”式运营战术绕过安全防护,铸造长期安全隐患。防御策略与未来展望在面对这种高度隐蔽且多变的新型供应链攻击,企业和开发者需要积极采用多层次安全管控措施。首先,持续监控并自动化审核依赖包,通过代码审查、行为检测和代码签名等形式筛查可疑包。其次,利用实时威胁情报与自动化安全工具同步更新监控规则,并结合源代码和依赖管理实践确保安全链条完整。

加强对开源项目贡献者的身份验证和权限管理,同时采用安全沙箱环境测试新引入依赖,尽可能避免恶意代码对生产系统侵害。此次事件中,Socket的多项产品方案,如GitHub集成应用实现拉取请求安全扫描,命令行工具即时监测npm包的异常行为,浏览器扩展展示包安全指标等,为开发者提供基于行为和代码分析的预警能力,有效降低被攻击风险。此外,未来恶意加载器如XORIndex可能持续演进,采用更复杂的代码混淆技术及内存中执行策略,安全团队需不断更新侦测手段,防止攻击手法成为常态化威胁。该事件亦提醒全球软件生态构建者强化供应链防御责任,强化安全培训,加大对恶意行为追踪及合作共享,营造更加健康安全的开源环境。总结 Contagious Interview攻击的升级再次警示整个软件行业,尤其是Node.js及npm生态面临前所未有的安全挑战。收集、加密和远程执行恶意代码的XORIndex加载器标志着攻击技术的显著跃进,成功渗透开发者敏感环境。

安全防护不再只是单点防御,而需要全流程覆盖,从依赖选择、代码审计到持续监测都不可松懈。开发者和企业只有深刻理解威胁形态,积极采用先进安全工具和实践,才能保护自身免受此类供应链攻击带来的财务和声誉风险。随着攻击手法的不断升级,整个软件生态将面临一场持久的安全战役,唯有合作与技术创新才能筑起坚固的生态防线,保障开源与现代软件开发的健康发展。