随着无线技术的飞速发展,蓝牙设备在我们的日常生活中变得越来越普遍。从智能手机、耳机到智能家居设备,几乎无时无刻不在使用蓝牙传输数据。然而,这一技术的普及也带来了另一个隐忧:蓝牙信号可以成为监控者追踪目标的工具,监控个人行踪和行为轨迹。在这一背景下,蓝牙反监控技术应运而生,成为保护隐私安全的重要手段。蓝牙反监控的核心理念在于阻止对设备和用户身份的非法跟踪,通过技术手段干扰或隐藏蓝牙信号,防止信息泄露。现实中,每个开启蓝牙功能的设备都会发出独特的广播信号,并附带设备唯一的物理地址(MAC地址),这些信号能够让跟踪者准确识别并定位目标。

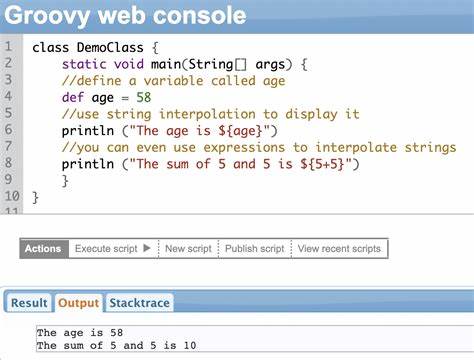

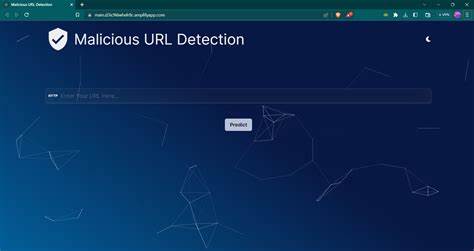

正如网络安全专家Rob Braxman Tech在其著名视频中所展示,任何一个携带蓝牙设备的人都可以被追踪者通过捕获和分析蓝牙信号实现实时定位,这并非科幻而是真实存在的风险。具体而言,蓝牙反监控技术往往涉及以下几个层面。首先是识别和检测周围的蓝牙设备,了解哪些设备可能在试图连接或收集信息。通过现代蓝牙扫描工具,用户可以实时监测附近的蓝牙活动,发现是否存在可疑的扫描尝试。其次是蓝牙信号的管理与限制。关闭不必要的蓝牙功能是最直接的防护措施,同时通过设置设备的可见性为"不可见"状态,大幅减少被扫描检测的几率。

同时,防止设备自动连接陌生蓝牙设备也是一个重要环节。除此之外,某些高级蓝牙反监控设备或者软件软件能够主动生成虚假信号,混淆跟踪者的定位判断,类似"烟幕弹"迷惑探测系统。这类技术通过模拟多重虚假蓝牙信号,掩盖真实设备的位置,从而有效阻止跟踪者精准定位目标。值得注意的是,蓝牙标准自身在隐私保护方面也不断迭代升级。例如,蓝牙低功耗(BLE)设备采用了随机MAC地址技术,定期变化设备地址以降低被持续追踪的风险。但实际操作中,这项技术的应用仍存在不足,某些设备或应用未能充分利用这一功能,致使隐私保护效果打折扣。

除技术手段外,用户意识的提高同样关键。许多蓝牙泄露隐私的案例其实源自用户对设备连接管理的疏忽。长期开启蓝牙、连接未受信任的设备或下载来源不明的蓝牙相关应用,无疑扩大了隐私受威胁的可能性。合理规范蓝牙使用习惯,比如只在必要时开启蓝牙、主动管理配对设备名单和定期清理覆盖权限,能够大幅降低隐私被侵犯的风险。蓝牙反监控技术不仅在个人隐私保护领域重要,在企业和公共安全中同样具有广阔应用前景。企业内部若缺乏有效蓝牙管理机制,极易成黑客渗透的入口,导致商业机密泄露和信息安全事故。

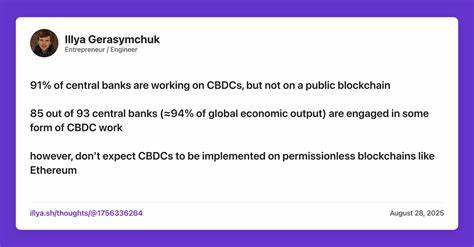

通过部署专业的蓝牙监测系统,能够实时捕获异常蓝牙信号,及时应对潜在威胁,保证信息网络安全。此外,执法机构和安全研究人员也将蓝牙反监控视为反侦察重要工具。了解并掌握跟踪者利用蓝牙等无线信号进行监视的技术,能够设计出更完备的反制策略,提高全民隐私保护的整体能力。当前,蓝牙技术逐步向更安全的方向发展,同时反监控技术也在不断升级。随着5G和物联网的兴起,蓝牙设备数量将进一步激增,隐私保护的难度与重要性同步提升。用户应关注相关技术动态,结合智能设备的安全设置,采取多层次防护措施,筑牢个人信息安全屏障。

总的来说,蓝牙不仅大幅便利了我们的生活,也潜藏隐私泄露风险。通过科学使用蓝牙、利用反监控技术以及增强安全意识,可以有效防止被非法追踪和监控,保护个人隐私安全。未来在技术研发和政策制定双重推动下,蓝牙反监控必将成为数字时代隐私保护的重要保障,促使无线通信进入更加安全可信的发展阶段。 。