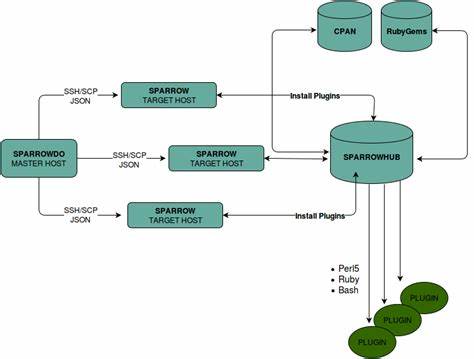

在现代化的自动化运维过程中,如何安全地管理和使用敏感数据一直是业界关注的焦点。敏感数据如密码、令牌、密钥等信息一旦泄露,可能导致系统受到严重威胁。Sparrowdo,作为一款基于Raku(前Perl6)语言的自动化运维工具,因其灵活的标签(tags)系统和远程执行能力,受到了众多运维人员的青睐。然而,如何在Sparrowdo场景中安全传递敏感数据,仍然是很多用户关心的问题。本文将深入剖析在Sparrowdo场景中传递敏感数据的最佳实践,并分析其背后的原理以及实际操作方法。首先,了解敏感数据的传递渠道和安全隐患是提升站点安全基础的第一步。

一般来说,自动化任务需要从环境变量、配置文件或命令行参数中读取敏感数据。但传统方法往往将敏感信息明文存储在远程主机,极易被未授权用户访问或被日志记录下来,从而形成安全隐患。Sparrowdo通过其独特的环境变量和标签映射机制为敏感数据保驾护航,其设计理念在于避免敏感数据被长时间暴露在远程主机上。具体来说,用户可以将敏感数据存放于本地环境变量文件,例如.env目录中的vars.env文件,内容通常为export PASSWORD=secret和export TOKEN=12345等格式。此时执行Sparrowdo命令时,通过--tags参数将这些环境变量映射到标签系统中,譬如--tags token=.env[TOKEN],password=.env[PASSWORD],这样Sparrowdo会读取本地的环境变量并注入标签。在Sparrowdo场景脚本内,可以直接调用标签值,例如say tags()<password>和say tags()<token>来安全访问敏感数据。

最令人称道的是,Sparrowdo在远程执行时,会将对应的.env文件复制到目标主机,并在读取完敏感数据后立即删除此临时文件。这一设计极大地减少了敏感信息在远程环境中滞留时间,降低了泄露风险。同时,用户还可以为不同主机自定义专属的环境变量文件,譬如.env/host-vars-foo.bar.baz.env中包含了对应目标机器的定制密码和令牌,实现多目标环境下数据的灵活管理。该方法不仅满足了敏感数据的安全需求,也提升了自动化执行的灵活性和可维护性。为了保障这一流程的安全性,建议结合版本管理忽略敏感数据文件(如将.env文件添加到.gitignore),避免在代码库中泄露敏感信息。此外,也可配合其他安全工具,如加密存储、权限访问控制,以及安全审计等手段,为自动化流程构建坚实的安全防线。

从操作角度看,使用Sparrowdo传递敏感数据的方法不仅简单易行,也忠于Unix哲学,利用环境变量的隔离特性实现数据传递的最小暴露原则。对运维人员而言,掌握此技能意味着能够优雅、安全地实现多主机多场景的配置管理,提升整体生产效率与安全防护水平。当前云计算与微服务架构的普及,使得自动化运维工具的重要性日益凸显,安全性成为其核心指标之一。在这种趋势下,优秀的实践范例如Sparrowdo的标签环境变量映射模式具有显著的参考意义。总结来看,利用Sparrowdo传递敏感数据,核心优势在于临时文件的安全删除、灵活标签映射与多主机定制环境变量配置,这些机制共同保障了敏感数据的安全不被长期存储在远程终端。通过科学合理的使用配置文件与标签功能,运维团队可以构建起兼具效率与安全的自动化部署管道。

展望未来,伴随自动化工具和安全技术的不断迭代,结合更多安全策略和技术手段,敏感信息的安全管理将更加完善和智能。运维人员应持续关注并实践这些优秀方案,推动企业自动化运维环境的安全升级。 。