近年来,加密货币技术的飞速发展推动了区块链应用的广泛普及,而作为全球最大智能合约平台之一的以太坊,其开发者生态系统也变得日益繁荣。然而,随着技术的发展,黑客攻击的手段愈发复杂和隐秘,针对以太坊开发者的网络安全威胁频繁出现,严重威胁行业健康发展。近期,一起针对以太坊主流开发工具Hardhat的恶意攻击事件成为业界关注焦点。此次攻击由网络安全研究机构Socket揭露,攻击者分别伪装成合法的NPM软件包发布者,通过分发含恶意代码的伪装插件侵入开发环境,从而盗取敏感数据,甚至在生产系统中植入后门,造成严重资金损失。Hardhat作为以太坊智能合约开发的重要平台,广泛应用于合约部署和测试过程,其插件生态庞大且开放,给攻击者伪装提供了便利条件。黑客利用开发者对开源软件天然的信任,通过模仿硬帽插件的命名规则和功能逻辑制造假冒产品。

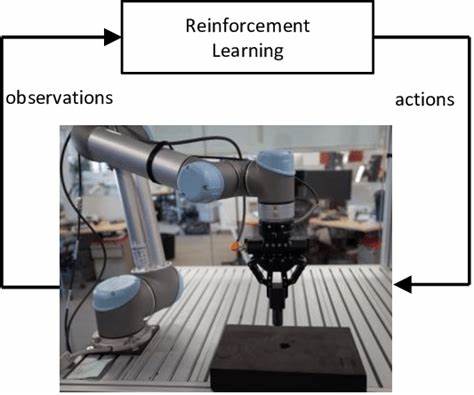

例如,恶意软件包名称@nomisfoundation/hardhat-configure和@monicfoundation/hardhat-config等与原插件极为相似,且能执行类似的合约部署和测试指令,难以通过一般检查发现异常。恶意插件一旦安装,将通过特定函数如hreInit()和hreConfig()窃取开发环境中的关键数据。与此同时,攻击者利用以太坊智能合约架构,实现了远程命令与控制(C2)通信手段,将其命令服务器的地址存储于链上。这种基于区块链的命令管理方式大大提升了攻击基础设施的隐蔽性和抗干扰能力。由于区块链数据的不可篡改性质,关闭这些命令控制节点几乎不可能,令安全防御变得更加困难。Socket的研究人员共发现了20个由三名不同攻击者发布的恶意软件包,其中部分被下载次数超过千次,显示攻击规模不容小觑。

攻击的结果不仅令开发环境被严重破坏,还可能导致生产部署的智能合约携带后门,从而影响众多加密资产的安全。为应对此类威胁,开发者及团队需提升安全意识,严格审查外部依赖和插件来源。除了采用可信渠道下载软件包外,建议通过代码审计工具和安全监控系统,对开发流程和环境进行动态检测,及早识别异常行为。企业应加强对开发供应链风险的管理,通过限定插件白名单、实施自动化测试以及审计日志分析,有效遏制恶意代码植入和潜在攻击传播。此外,社区和平台方也应加大监管力度,建立完善的举报机制和恶意包清理流程,提升整体生态的安全保障。同时,此事件也揭示了区块链特性在网络攻击中的双刃剑效应。

以太坊的去中心化和不可篡改优势被攻击者巧妙利用来隐匿恶意活动,挑战传统的网络防护模式。行业安全研究必须结合区块链独特属性,创新出更符合分布式环境的安全技术与策略。类似的安全问题不仅限于以太坊,整个加密货币和区块链开发生态中,依赖开源和社区贡献的软件包树立了信任基础,但也因此面临更复杂的供应链风险。开发者在追求效率和创新的同时,必须兼顾安全性,谨防攻击者利用开源软件的信任漏洞发起针对性攻击。与此同时,近年来AI工具在代码编写领域的兴起,也带来新的安全挑战。先前已有利用AI自动生成代码引入恶意API的案例,造成用户资金损失。

此类技术在提升开发便利性的同时,也需要更严密的审核与验证机制,避免引入安全隐患。总之,区块链技术的安全问题日益突出,特别是在智能合约开发层面,保护开发者环境安全是保障数字资产安全的关键环节。企业和个人开发者应强化安全意识,采纳多层防御措施,结合自动化技术和社区协作,共同构筑坚不可摧的加密货币开发安全生态。未来,行业需要持续关注供应链安全、区块链命令控制防护和智能合约漏洞管理等方向,推动安全技术的研究与应用,确保区块链应用的可持续健康发展。