近年来,网络安全问题日益严峻,尤其是来自国家支持的黑客组织的威胁。在这些组织中,朝鲜的拉撒路(Lazarus)黑客小组以其精明的攻击手段而闻名。最近,有报道称,拉撒路黑客利用 npm(Node Package Manager)包感染了数百个开发者的计算机系统,这引发了业界的广泛关注。 ### 一、拉撒路黑客组织的背景 拉撒路黑客组织被认为与朝鲜政府有直接关联,其攻击手法以高度的隐蔽性和复杂性著称。该组织最早出现在 2009 年,随后参与了多起高调的网络攻击事件,包括 2014 年索尼影业的黑客袭击和 2016 年针对孟加拉国中央银行的资金盗窃事件。拉撒路黑客的目标通常是寻求经济利益、获取机密信息或进行破坏性行动。

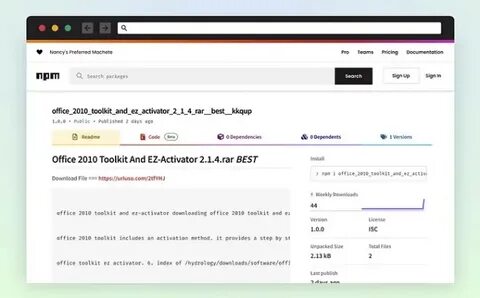

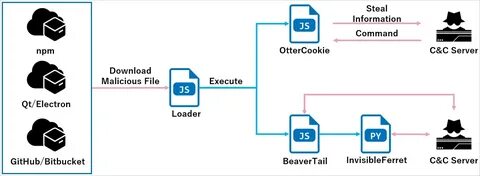

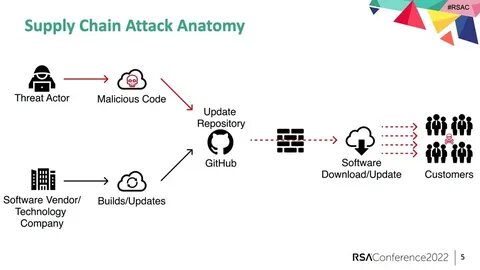

### 二、npm 包的利用 npm 是全球最大的开源软件包管理库之一,为 JavaScript 开发者提供了丰富的资源。黑客们利用开发者对开源包的信任,潜入恶意代码。这次攻击中,拉撒路黑客在一些常用的 npm 包里植入了恶意代码,从而感染了数百个系统。这些恶意软件通常难以被快速发现,以致于即使是安全专家也很难及早检测到。 ### 三、感染流程 拉撒路黑客的攻击流程通常分为几个步骤: 1. **假冒安全性**:黑客们可能会发布看似无害或功能强大的 npm 包,吸引开发者下载。 2. **恶意代码注入**:一旦开发者安装了这些包,恶意代码便会被执行,泄露用户的凭据、记录键盘输入或下载其他恶意软件。

3. **远程控制**:感染后的系统可以被黑客远程控制,进一步实施其他攻击,如数据窃取或破坏。 ### 四、防范措施 在面对这样的威胁时,开发者和企业应采取必要的防范措施来保护自己的系统: - **审核代码**:在使用 npm 包之前,审核其源代码,确保没有异常或恶意部分。常规的安全审查可以有效降低风险。 - **使用可信赖的来源**:仅从可靠且信誉良好的开发者那里下载 npm 包,避免下载来源不明的工具。 - **定期更新**:保持软件的最新版本,及时更新所有依赖包,以利用安全修复和补丁。 - **安全培训**:为开发团队提供网络安全培训,以增强其对潜在风险的意识,培养良好的安全习惯。

### 五、结论 朝鲜的拉撒路黑客利用 npm 包进行攻击的事件提醒我们,网络安全是一个持续的挑战。随着技术的不断进步,黑客的手段也在不断演变。开发者需要保持警惕,随时关注网络安全动态,并采取有效措施来保护自身和项目的安全。通过提高安全意识和采取切实可行的步骤,我们可以大大减少网络攻击的风险。