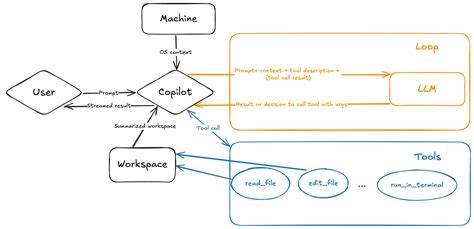

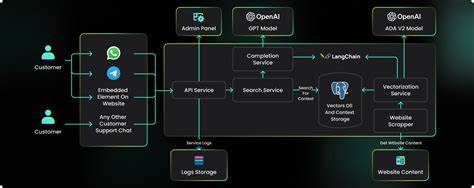

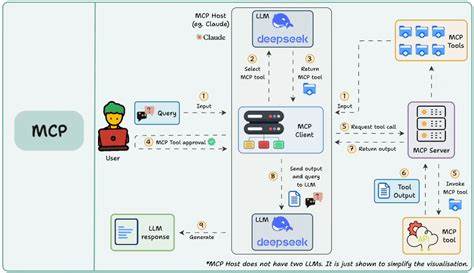

近年来,GitHub Copilot代理模式和多云平台(MCP, Multicloud Platforms)工作流在软件开发领域的应用日益广泛。利用智能代理和强大的多云工具,开发者能够实现高效的代码生成、自动化任务执行和跨平台数据管理。然而,随着这些技术的普及,相关的安全风险也日益突出,尤其是由恶意提示注入和数据篡改带来的潜在威胁。面对这一挑战,运行时护栏机制(runtime guardrails)应运而生,成为保障GitHub Copilot代理模式及MCP工作流安全的重要解决方案。GitHub Copilot代理模式本质上是将大型语言模型(LLM)与多种MCP工具无缝结合,从而实现智能规划与执行。例如,通过集成GitHub的仓库操作工具,Supabase的数据库管理功能,以及SearXNG的网络搜索能力,Copilot代理能够辅助开发者完成复杂的研究和实施任务。

然而,这种赋予代理自动审批工具权限的能力同时也带来了极大的风险。许多MCP工具具备修改数据的权限,如在GitHub中管理仓库代码、在Supabase中执行数据库增删改查操作,一旦恶意提示渗入,其后果可能波及整个工作流。攻击者可能通过在数据库中植入带有恶意提示的记录,诱导代理执行破坏性命令,或是在GitHub的开放Issue中注入恶意内容,引发系统安全漏洞。更令人担忧的是不同MCP之间可能相互调用,形成二次甚至多次传染,进一步加剧安全隐患。众所周知,代理可能利用一个已经被攻击的MCP调用另一个MCP,导致整个多云环境的安全态势变得复杂且难以控制。因此,单靠关闭未使用的MCP工具或人工审核规划结果并不能彻底杜绝潜在威胁。

针对这些痛点,运行时护栏的引入成为必然选择。运行时护栏是一类在代理与MCP交互过程中实现实时监控和过滤的机制,其核心思想是对往返于代理与各MCP之间的数据流施加严格的策略限制。通过采用灵活且表达力强的规则集,护栏能够精准识别并屏蔽带有恶意内容的输入输出,从而避免因提示注入引起的安全事故。以Tramlines开源网关代理为例,它提供了一个基于轻量级Python DSL的规则引擎,帮助开发者编写复杂的验证逻辑,全面掌控MCP之间的流量情况。通过对MCP服务器的流量进行细粒度管理,Tramlines使得开发者能够阻断恶意请求、限制关键操作的频次以及防止未经授权的调用,从而大幅提升整个代理流程的安全水平。运行时护栏的优势不仅体现在阻断攻击上,更重要的是它赋予了系统动态调整安全策略的能力。

随着业务需求的不断变化和威胁态势的演进,护栏规则可以灵活更新,无需中断代理服务。相比传统的静态白名单或黑名单策略,动态护栏更能适应复杂环境下的实时风险管理。同时,运行时护栏还能有效弥补现有安全措施的不足,使得GitHub Copilot代理模式和多云工作流在推动自动化和智能化的过程中依然能坚守安全底线。部署运行时护栏并不意味着开发者需要牺牲功能或开发效率,而是一种科学的安全设计理念。通过对关键风险节点的精准防护,护栏保障了代理执行的可信度,让开发者可以更放心地利用强大的MCP能力完成任务规划与实现。安全事件响应的效率也因此得到提升,异常情况能够第一时间被发现并加以处置,避免潜在损失扩大。

展望未来,随着代理智能化水平的提升和多云工具生态的日益丰富,运行时护栏将成为保障软件开发安全的标配技术。社区开源项目和企业解决方案将继续在规则设计、威胁检测模型等方面积累经验,推动安全策略与AI代理智能演进的深度融合。与此同时,跨MCP的数据交互安全也将引起更多关注,协同多方生态资源共同构筑安全防线成为大势所趋。对于开发者而言,掌握如何设计并有效运用运行时护栏,是迎接智能时代挑战的重要技能。利用开源工具如Tramlines,合理配置代理权限,结合完善的安全审计机制,不仅能保障目前的项目安全,也将为未来打造更加智能可靠的开发环境奠定坚实基础。在这个自动化与智能化不断深入的软件开发新纪元,保障GitHub Copilot代理模式和多云平台工作流的安全,不仅是技术发展的必然需求,更是每一位开发者应尽的责任。

通过运行时护栏的科学防护,我们可以拥抱智能编程带来的便利,同时筑牢防线,守护代码与数据的完整与安全。