随着加密货币市场的蓬勃发展,加密钱包和种子短语的重要性日益凸显。种子短语是加密钱包恢复和资金安全的重要凭证,一旦泄露,用户的数字资产将陷入被盗风险。近日,知名网络安全厂商卡巴斯基(Kaspersky)发布警告,一款名为SparkKitty的恶意软件正在悄然威胁着全球加密用户的财产安全。该恶意软件通过感染手机应用,窃取设备中所有照片,尤其是针对包含加密种子短语的截图,导致用户资产面临巨大风险。SparkKitty的发现让安全专家担忧,这不仅是一种技术手段的升级,也反映出网络攻击者对加密领域的野心和手段的多样化。SparkKitty为何引起广泛关注?其核心就是针对移动设备的秘密窃取行为。

不同于传统的恶意软件仅窃取账号密码,SparkKitty重点监控用户照片库中的截图,尤其是那些记录加密钱包恢复种子短语的敏感图像。根据卡巴斯基的分析,SparkKitty并不挑选照片内容,几乎会全部窃取,但其真正目的是搜寻和筛选含有种子短语的截图。这种策略使得它的攻击范围更广,难以察觉,同时也极具威胁性。种子短语一旦被攻击者获得,用户加密钱包就相当于失去了防护,资产面临极大被转移的危机。SparkKitty的传播途径同样令人警醒。卡巴斯基报告显示,该恶意软件主要通过伪装成加密主题的应用进入用户设备。

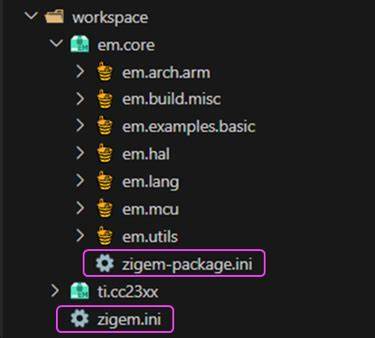

此前,两个被确认的恶意应用分别名为币coin和SOEX,它们分别出现在苹果App Store和谷歌Play商店中。币coin自称为加密信息追踪器,而SOEX则是带有加密交易功能的通讯软件。令人震惊的是,SOEX在Google Play上的安装次数超过一万次,显示其传播规模不可忽视。尽管Google在接到报告后迅速下架了相关应用并禁止开发者,但在此之前已有大量设备感染。此外,SparkKitty还通过一些非常规渠道扩散,诸如线上赌场应用、成人主题游戏和仿冒的TikTok应用等多样化的伪装,使用户在无意识中安装陷阱。该恶意软件能够在不同平台活动,攻击范围涵盖苹果iOS及安卓设备。

此举极大增加了用户忽视安全防范的风险,因为普通用户往往难以辨别背后隐藏的恶意威胁。安全专家指出,SparkKitty与早前被发现的SparkCat恶意软件在功能和代码结构上有诸多相似之处,推测两者出自同一攻击集团。SparkCat侧重于寻找包含种子短语的图片,而SparkKitty则更为广泛地窃取所有图片,意在增加窃取到目标信息的概率。其操作虽不复杂,但持续时间长且隐蔽性强,足以造成严重安全问题,尤其在东南亚和中国用户中影响极大。这些地区的用户遭遇的攻击频率更高,受到的威胁也更为严峻。从行业角度看,SparkKitty的出现反映出加密领域恶意软件攻击策略正在向多样化和智能化转变。

原本依赖简单密码窃取的攻击模式逐渐演变,越来越多黑客开始利用用户日常行为中的“盲区”——如截图和照片存储来窃取高价值信息。加密用户往往会将种子短语截图保存以备不时之需,但恰恰这一习惯成为攻击者的切入点。攻击者通过恶意应用静默获取照片,随后提取敏感内容,绕开传统密码验证机制,实现了更隐蔽和高效的信息盗窃。面对这一风险,加密用户应增强安全意识,采取多重防护措施。首先,避免在手机等移动设备中存储种子短语截图,尤其不要通过截屏方式保存敏感密钥。更安全的做法是使用可信赖的硬件钱包或纸质方式离线保管种子短语,减少数字化存储带来的风险。

其次,下载应用时务必选择官方渠道和信誉度高的开发者作品,避免安装来历不明的应用程序,提高设备的安全防御能力。此外,开启系统和安全软件的自动更新,及时获得最新安全补丁,能够有效阻止恶意软件入侵。启用双因素认证(2FA)及其他多层身份验证方法,也能为账户安全增添保护屏障。另一方面,用户需谨慎对待未知链接和邮件,不随意点击可能包含恶意代码的内容,防止被恶意软件悄然植入设备。企业和安全社区同样责无旁贷,应加强对应用商店的监控,提升恶意应用的识别与下架效率。应用市场应联合安全厂商共建检测机制,阻止类似SparkKitty这种威胁在第一时间内传播。

安全厂商也应持续追踪此类恶意软件变体,及时发布防护指南和技术手段,帮助用户识别风险并应对威胁。总的来说,SparkKitty恶意软件的曝光,提醒广大加密用户警惕移动设备中隐藏的风险。在数字资产安全日益受到关注的今天,任何疏忽都可能导致无法挽回的损失。保护种子短语的安全保存、谨慎下载安装每一款应用、加强日常安全防护,都是维护自身资产安全的必备举措。未来,随着技术的不断进步和安全意识的普及,希望能打造一个更加安全的加密生态,保障用户的数字资产不被非法侵害。加密世界的安全,是每一位参与者共同努力的结果,也是其持续健康发展的基石。

。