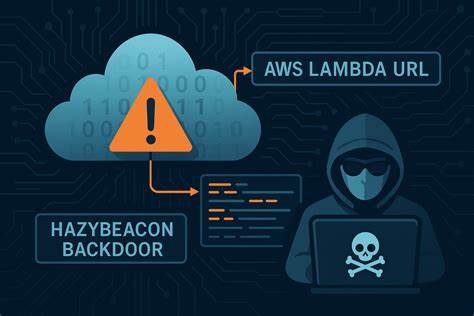

近年来,随着网络攻击手法的不断翻新,远程访问木马(RAT)成为攻击者实现隐蔽控制和数据窃取的重要工具。其中,AsyncRAT由于其开源属性和模块化设计,迅速成为网络犯罪分子的首选平台,推动了全球范围内恶意软件变种的激增。AsyncRAT最初在2019年1月由名为NYAN CAT的开发者在GitHub上发布,其代码基于C#编写,集成了截屏、键盘记录、凭证窃取以及远程命令执行等多项功能。虽然单一版本的功能相对基础,但开放源代码和插件式架构极大地降低了恶意软件的开发门槛,催生了大量基于其代码的衍生版本。这种开源模型正是AsyncRAT影响力不断放大的核心原因。技术上,AsyncRAT的模块化设计允许攻击者根据攻击需求灵活定制功能。

例如,通过搭载特定插件,恶意软件能够避开传统安全防护的检测,利用加密算法隐藏通信数据,实现文件隐匿加载,从而提高隐蔽性和存活时间。此外,AsyncRAT常通过钓鱼邮件、恶意广告、破解软件捆绑及虚假软件更新等渠道传播,影响领域横跨企业和个人用户多个层面。在攻击链中,AsyncRAT不仅能窃取敏感数据,还能为后续攻击阶段搭建远控桥梁,助力攻击者远程操控受感染设备,执行如安装其他恶意软件、发起内网扫描等多种操作。随着时间推移,AsyncRAT衍生出多种具备增强功能和复杂防护机制的变体。其中,DCRat(DarkCrystal RAT)因其引入摄像头、麦克风监听模块以及针对Windows安全机制的绕过技术而备受关注。它能够屏蔽安全日志记录和检测机制,实现更长期的隐蔽存在。

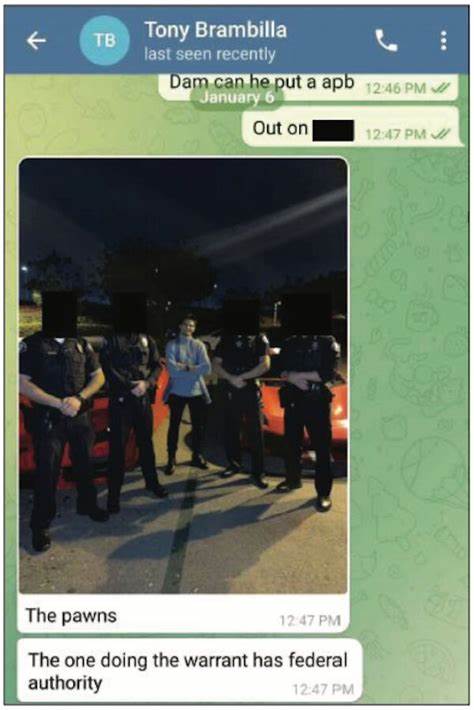

另一个变种Venom RAT则是受到DCRat启发,进一步强化了反检测技术,并加入了独特功能,造成威胁升级。除了这两个主要分支外,较少为人知的变体如NonEuclid RAT、JasonRAT和XieBroRAT也在网络犯罪生态中扮演着重要角色。NonEuclid RAT具有暴力破解SSH和FTP凭证、地理位置收集及通过剪贴板劫持替换加密货币钱包地址的特性;JasonRAT则能按区域目标执行攻击,增加针对性;而XieBroRAT集成了浏览器凭证窃取功能,并能通过反向连接与知名渗透测试工具Cobalt Strike协调,且特别针对中文市场进行了优化。这些多样化变种展示了攻击者快速适应并灵活利用开源代码的能力,也反映了网络安全威胁日趋复杂的现实。另一个值得关注的趋势是AsyncRAT推动的恶意软件即服务(MaaS)兴起。随着代码的公开,攻击者甚至将预配置的AsyncRAT构建器和插件包装成商业产品,在暗网和加密通讯平台公开售卖,使得即便是技术水平有限的新人攻击者,也能轻松部署功能强大的远控木马。

这极大地扩展了攻击面,加剧了全球网络空间的安全压力。安全防护层面,传统基于签名和规则的识别方法面临严峻挑战。针对AsyncRAT及其变种,行为检测和命令控制流量分析愈加重要。企业和安全团队需重点关注文件无痕持久性、剪贴板劫持、凭证盗取等复合攻击行为,结合威胁情报及时识别异常通信,阻断攻击链条。同时,针对恶意软件多样化的加载手法,加强邮件安全、浏览器安全及软件更新管控,提升用户安全意识,也是不容忽视的防御关键。此外,随着大型语言模型(LLMs)和人工智能技术的发展,恶意软件的生成与定制将变得更加便捷和高效,这进一步降低了恶意工具的开发门槛,促使网络威胁态势更加复杂多变。

对此,安全行业必须加速技术革新和人才培养,构建动态、智能的防御体系,才能有效应对不断进化的威胁。总体来看,AsyncRAT凭借其开源属性和模块化架构,已成为现代网络攻击中不可忽视的重要力量。它不仅催生了诸多功能强大、隐蔽性高的恶意软件变种,还推动了恶意软件服务化趋势,显著提升了网络犯罪的规模和效率。面临这一现实,全球网络安全社区需通力合作,强化多层次防御,推动法规完善与国际协作,从根本上遏制开源恶意项目的滥用,筑牢网络空间安全屏障。了解AsyncRAT的演进及其变种特性,对于洞察当前及未来网络威胁格局至关重要。通过技术创新与协同防御,提升应急响应与威胁情报水平,才能在这场攻防博弈中取得主动权,保障数字时代的安全与信任。

。