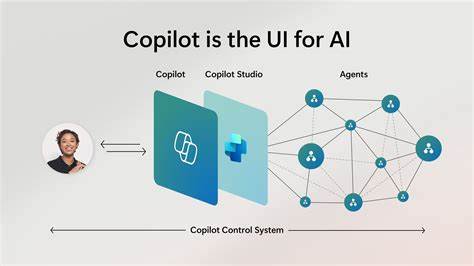

随着生成式人工智能技术的迅猛发展,企业在数字化转型进程中日益依赖于各种AI代理来优化工作流程、加速软件开发以及提升客户服务体验。AI代理的智能化和自动化特性使其能够像员工一样执行任务,甚至以超级用户(root access)的身份操作关键系统。然而,正是这种权限和自主行动能力,也为企业的网络安全带来了前所未有的挑战。企业若不能建立完善的身份和访问管理体系,AI代理便可能成为黑客入侵的隐秘通道,威胁宝贵的商业机密和敏感数据。进入2025年,AI不再只是技术噱头,而是切实影响企业运营和安全格局的关键力量。许多公司已经开始在开发流程中集成大型语言模型(LLM)协同工具,自动化客服中心的日常对话,并采用AI在财务和决策领域实现智能化辅助。

无论是自研定制的内部AI代理,还是依托OpenAI、Anthropic等第三方平台开发的商业工具,快速交付和规模扩展始终是企业关注的核心。但令人遗憾的是,许多团队忽视了每一个接入点都是新的身份边缘,且每一次集成都可能带来新的安全风险。企业若未能真正实施基于身份和设备状态的安全策略,AI代理便可能无意间获得过度权限,进而造成数据泄露或系统被攻陷。相比传统的应用安全,AI系统的安全更侧重于确定“谁”或“哪个设备”正在进行交互及其权限范围。事实上,AI代理以代理人(agentic)身份行动,能够代表人类执行操作,从源代码托管库,到财务和薪资应用,再到电子邮件、企业资源规划(ERP)及客户关系管理(CRM)平台,几乎涵盖了企业运营的方方面面。当用户或设备遭受攻击时,AI代理便成为黑客高效打开后门的捷径。

攻击者利用身份攻击手段如凭证填充、会话劫持等针对LLM API,或者针对配置不当、权限过大且缺乏基于角色访问控制(RBAC)的AI代理展开攻击,是常见的威胁向量。此外,若设备安全性低下,感染恶意软件,攻击者也能借助受感染设备请求特权操作,进一步扩大攻击范围。要杜绝AI访问风险而非阻碍企业创新,需要构建基于多因素认证(MFA)的强身份认证体系,确保每一位用户和设备在访问AI系统时都具备抗钓鱼的安全属性。同时,访问权限必须精细化管理,严格按照业务角色分配,不同岗位的员工无权访问其职权范围外的信息。例如,开发人员理应无法直接操作财务模型。除此之外,持续的设备信任评估必不可少,结合终端检测与响应(EDR)、移动设备管理(MDM)以及零信任网络访问(ZTNA)等技术,实时判断设备安全状态,动态调整访问权限。

传统的一次性登录验证模式已不合时宜,AI访问控制应进化为实时政策引擎,根据当前的身份和设备风险不断调整授权策略。合理的AI访问安全策略必须杜绝共享密码、避免盲目信任设备、不允许权限过度扩散的AI代理存在,同时确保安全措施不会对用户工作效率产生过大负担。事实上,安全与效率并非矛盾,通过合理架构设计,企业可以默认阻断所有未经授权的用户和设备访问,消除层层信任假设,在保障安全的同时确保AI工作流程畅通无阻。Beyond Identity等领先的身份和访问管理(IAM)平台正致力于打造无密码、无共享秘密、设备感知型的持续访问控制体系,使非法访问AI系统成为不可能。Beyond Identity甚至正在尝试设计一种安全内置架构,将AI代理权限与经过验证的用户身份和设备状态紧密绑定,实现实时RBAC,且结合EDR、MDM及ZTNA等风险信号进行持续评估。例如,当某位工程师失去对安全工具CrowdStrike的全盘访问权限时,相关AI代理便立即被阻止访问敏感数据,直到设备安全状态恢复。

企业可以通过参与Beyond Identity等组织举办的网络研讨会,了解真实案例和实际演示,掌握如何使用密码抵抗型、设备绑定的访问控制技术,有效阻止未授权访问,保障AI代理的安全运行。这对于大型企业尤为重要,因为数以千计员工的AI代理访问未经有效管理,便极易埋下安全隐患。在未来,治理、风险管理和合规(GRC)将与AI安全紧密融合,智能化的AI系统不仅将自主学习和调整安全策略,还将自动审计和报告风险,实现风险防范和合规管理的自动化。与此同时,培养良好的安全文化亦不可忽视,企业须不断提升全员的安全意识,结合先进的身份和设备安全技术,才能从根本上强化AI的安全防护。简而言之,AI代理虽具备犹如“根权限”的超级能力,但只有通过构建身份优先的安全体系、实施多层级的权限控制、实时设备和身份风险评估,企业才可真正驾驭这把双刃剑。安全与创新不应对立,科学的访问管理和威胁检测框架将使AI真正成为推动业务增长的助力,而非潜伏风险的温床。

在迎接AI新时代的征程中,企业必须正视AI代理的身份安全挑战,主动建立完善的访问治理机制,才能在增强竞争力的同时,守护数字资产安全无虞。