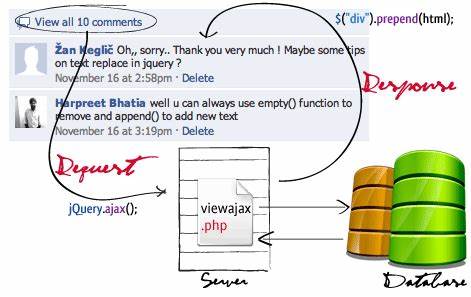

在当前数字化浪潮推动下,软件安全问题日益成为全球关注的重点。一名安全研究者披露,一款估值高达15亿美元,且拥有超过两千万活跃用户的热门软件存在一个严重的远程代码执行(Remote Code Execution,简称RCE)漏洞。然而令人震惊的是,这个关键性的安全漏洞在被报告后,被该公司忽视长达九个月之久,迄今未获得修复。这一事件引发了业界对企业安全响应机制、漏洞披露责任以及用户保护的广泛讨论。 事件的起因是研究者发现该软件客户端存在漏洞,攻击者只需通过一个精心构造的链接,便能实现一键远程代码执行。更令人担忧的是,该漏洞的利用无需用户进行任何额外操作,只需点击恶意链接,即可跳过通常的协议处理器确认对话框,直接在目标系统上静默执行任意代码。

这意味着攻击者能够通过任何支持JavaScript且能开放WebSocket连接的域名,几乎无声无息地控制用户设备,潜在威胁极其巨大。 尽管该安全问题已被发现并多次报告给相关公司,且报告者通过电子邮件及其后尝试使用漏洞众包平台HackerOne正式提交,但企业反应迟缓,有时甚至表现出不理不睬的态度。沟通阶段经历多次反复,初期回复时有矛盾且不一致,随后逐渐中断,令研究者陷入较为被动的局面。九个月的时间里,漏洞未见任何修补迹象,生产环境中的软件客户端依然存在此安全隐患。 这起事件不仅反映出大型技术企业在处理关键漏洞时存在的管理漏洞,也暴露出信息安全领域中“负责任披露”(Responsible Disclosure)制度面临的现实难题。‘负责任披露’原则旨在平衡公开漏洞信息与企业修复时间之间的关系,确保用户安全但又避免漏洞信息被恶意利用。

然而,当企业对已报告的漏洞毫无行动,甚至忽略后续沟通时,安全研究者该如何权衡何时公开漏洞信息以提醒大众安全风险,便成为一大难题。 有业内人士指出,经过长时间等待后,如果企业依然无视或是拖延修复,安全研究者有权选择有限度的公开,以保障广大用户的安全权益。而另一重忧虑则是,公开漏洞细节可能引发法律风险,尤其是在没有企业明确同意的情况下,研究者担心遭受法律诉讼威胁,这使得直接公开漏洞的决策变得更加谨慎复杂。 此外,此类长时间未修复的关键漏洞潜在的安全风险不容小觑。远程代码执行漏洞是攻击者最为青睐的入口之一,一旦成功利用,攻击者可以获取系统控制权限,执行任意代码,导致敏感信息泄露、数据篡改,甚至以此为跳板发起更大规模的网络攻击。企业忽视漏洞意味着不仅损害用户利益,也给整个互联网生态带来安全隐忧。

该事件的曝光也引发了关于企业安全文化建设的反思。拥有庞大用户基础和高额市场估值的企业,理应承担更多安全责任。及时响应安全研究者的报告、积极修补漏洞、透明沟通是提升用户信任和品牌声誉的关键措施。缺乏有效漏洞管理流程不仅损害用户安全,还可能对企业声誉造成长远的负面影响。 与此同时,从研究者的角度来看,他们在揭示漏洞过程中扮演着至关重要的角色,是保护用户信息安全的“白帽子”。在遭遇企业冷漠甚至无视的情况下,研究者面临的不仅是技术挑战,更有道德抉择和法律风险。

如何在保护大众利益与自身安全之间取得平衡,成为信息安全领域亟待解决的问题。 信息安全作为一个高度依赖双方协作的行业,需要企业、研究者与监管机构的共同努力。在这起案例中,可以看出在公开漏洞、修复漏洞及信息披露方面仍有诸多不足。业界应推动完善漏洞披露政策,强化法律保护机制,鼓励企业建立透明且高效的漏洞响应机制,并为安全研究者提供法律支持和合理保护。 此外,用户层面也需加强自我保护意识。面对市场上普遍存在的各种软件安全风险,用户应保持软件及时更新,避免轻易点击陌生或不明链接,采用多重身份验证等安全措施,最大程度减少被攻击面。

总结来看,这起价值15亿美元公司的关键远程代码执行漏洞长期无视事件,成为信息安全界的警钟。它不仅提醒企业安全管理的重要性,呼吁安全责任的担当,也激发了业界对公平合理漏洞披露机制和法律保障的迫切需求。未来,只有各方共同促进开放、信任与协作,才能有效应对日益复杂的网络安全挑战,真正实现用户和社会的信息安全守护。