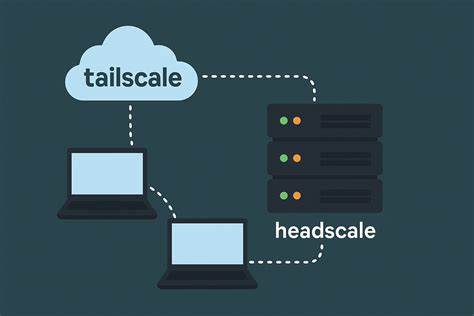

随着远程办公和分布式团队的兴起,安全稳定的虚拟专用网络(VPN)解决方案需求日益增长。Tailscale因其易用性和强大功能成为众多用户的首选,但其依赖中心化的控制服务器,可能在隐私和自主性方面存在局限。为满足更灵活、更自主的网络管理需求,Headscale应运而生。作为Tailscale控制服务器的开源自托管替代品,Headscale为个人用户和小型组织提供了搭建私有tailnet网络的可能。本文将深入解析Headscale的设计理念、核心功能及实际应用方法,帮助读者全面理解其优势与局限。Headscale由Kristoffer Dalby和Juan Font维护,专注于为自托管爱好者和开源社区打造一个可控、安全且轻量的控制服务器。

其设计目标明确,聚焦于实现单一tailnet的管理操作,避免过于复杂的企业级功能,从而保持系统的简洁性与易维护性。相比官方Tailscale控制服务器的黑盒性质,Headscale开放源代码,赋予用户更大透明度和定制空间。部署Headscale的用户能够完全掌握网络架构,保护敏感数据不外泄,同时根据具体需求自由调整和拓展功能。Headscale支持多平台运行,其代码基础基于Go语言,保证了跨系统兼容性和高性能表现。安装流程相对简明,官方文档和社区提供详细指导,使初学者也能快速上手。用户可通过简单的配置,快速启动自己的控制服务器,并连接多台客户端设备,构建专属的Tailscale网络。

Headscale完美继承了Tailscale的零配置和自动路由特点,无需复杂的VPN规则即可实现设备间的安全连通。这种便捷性极大降低了维护难度和技术门槛,适合技术爱好者、学生实验以及小型开源团队使用。在实际应用场景中,Headscale不仅能实现分布式工作环境的连接,还可作为家庭网络的安全桥梁,为物联网设备提供统一管理入口。此外,教育机构和非营利组织借助Headscale能够节省开销,避免依赖商业云服务,提升隐私保护能力。尽管Headscale功能精简,但仍具备重要的访问控制机制与用户管理功能。管理者可通过API接口和命令行工具灵活配置tailnet成员资格、分配IP地址及机器标识,从而有效控制网络安全策略。

同时,Headscale支持与现有身份认证系统集成,包括LDAP和OAuth,方便企业或组织在账号管理层面实现无缝对接。社区的活跃和文档的完善也是Headscale成功的重要因素。官方GitHub仓库不仅提供源码,还有丰富的使用示例和常见问题解答。用户可参与Discord服务器,与开发者和其他用户实时交流经验,及时获取技术支持和升级资讯。为推动项目发展,Headscale项目鼓励代码贡献,采取“认可贡献”制度,保障维护团队对代码库质量的严格把控,促进持续健康成长。使用Headscale组建私有的Tailscale控制服务器时,要注意网络环境的安全设置。

建议部署于可信赖的服务器或云主机,启用必要的防火墙规则,保障控制面板和管理接口的访问安全。同时,定期更新软件,利用最新的安全补丁防范潜在威胁。总之,Headscale作为一款面向自托管用户的开源Tailscale控制服务器实现,无疑为追求网络自由和隐私保护的用户提供了全新的选择。它结合了Tailscale强大的易用性与开源透明性的优势,适合多种使用场景,尤其是个人实验、小型团队协作以及注重数据自主权的机构。通过掌握Headscale的部署和管理技巧,用户不仅能搭建安全可靠的专属网络,更能深入理解软件定义网络的原理与实践。未来,随着社区活跃度的提升和功能的不断丰富,Headscale有望在自托管VPN领域占据更重要的位置,成为维护用户隐私和数据主权的关键工具。

。