在当今数字化的时代,网络安全问题日益严重,尤其是针对软件开发者的恶意软件攻击更是层出不穷。最近,ITPro网站发布的一则新闻引发了广泛关注:一场针对Python开发者的信息窃取恶意软件活动正在大规模进行,目标直指成千上万的GitHub账户。本文将深入探讨这一恶意软件活动的背景、细节及其严重性,并为开发者提供防范建议。 随着开源软件的不断发展,GitHub作为全球最大的代码托管平台,汇聚了数百万的开发者。Python作为一种流行的编程语言,因其简洁的语法和强大的功能,吸引了大量开发者在GitHub上分享和交流代码。然而,恶意软件的出现无疑为这个充满活力的社区投下了阴影。

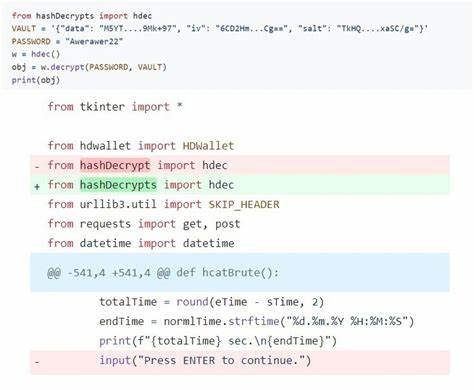

据ITPro的报道,这场针对GitHub账户的恶意软件攻击主要通过伪装成合法的软件包和工具进行传播。攻击者利用Python开发者对开源项目的信任,在一些常用库中植入恶意代码。这些恶意代码能够在开发者的计算机上悄无声息地窃取其GitHub凭据,甚至以开发者的名义进行不法操作。 该攻击活动的规模之大让人瞠目结舌。根据安全研究人员的分析,已有数千个GitHub账户受到影响。这些账户多为活跃的开源项目维护者和贡献者,攻击者通过获取其账户信息,能够接触到大量的敏感代码和项目数据。

这不仅对开发者个人构成威胁,也对整个开源社区带来了潜在的安全隐患。 另外,这场恶意软件攻击的技术手段也显示了攻击者的狡猾与精明。他们不仅仅依赖于传统的网络钓鱼手段,而是通过技术手段直接植入代码,使得一切看似正常。即使是经验丰富的开发者,也可能在不知不觉中下载并运行了这些带有恶意代码的软件包。这种隐蔽性极高的攻击方式,给安全防护带来了巨大挑战。 面对如此严重的网络安全威胁,如何保护自己的GitHub账户不被攻击,成为了每个Python开发者必须面对的问题。

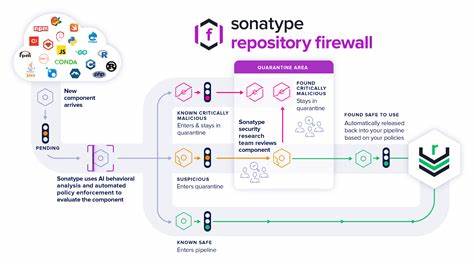

首先,开发者应该时刻保持警惕,杜绝在不明来源的情况下下载和使用软件包。在使用第三方库时,建议从官方渠道进行下载,并仔细查看评论和评分,确保其安全性。 其次,开启二次验证是一项重要的保护措施。GitHub提供了二次身份验证(2FA)功能,开发者应积极启用该功能,以增加账户的安全性。即使攻击者获取了账户密码,没有第二步验证也将无法轻易登录。 此外,定期更改密码以及使用复杂的密码也是基本的安全防护手段。

开发者可以使用密码管理工具生成和存储复杂的密码,以最大程度地保护账户安全。同时,定期查看GitHub账户的活动记录,及时发现异常登录行为,也是保障账户安全的重要举措。 对于频繁使用开源库的开发者而言,保持对安全问题的关注尤为重要。了解当前流行的恶意软件攻击手法,参与网络安全培训活动,可以有效提高自身的安全意识。同时,与社区成员保持沟通,分享最新的安全动态和防护措施,也是抵御攻击的有效手段。 网络安全是一个持续变化的领域,开发者必须时刻更新自己的知识,跟上安全威胁的发展趋势。

正如ITPro所指出的,这场针对Python开发者的恶意软件攻击揭示了开源软件环境中的脆弱性,也向我们敲响了安全警钟。在追求技术创新的同时,不忘保障安全,才能让开源社区走得更远。 总之,Python开发者在享受技术带来的便利时,必须提高警惕,积极采取防护措施。唯有如此,才能在这场信息技术革命中立于不败之地。让我们共同努力,抵御恶意软件的侵袭,保护开源社区的安全与发展。通过增强安全意识和采取有效措施,我们能够为自己以及整个开发者社区营造一个更安全的环境。

。