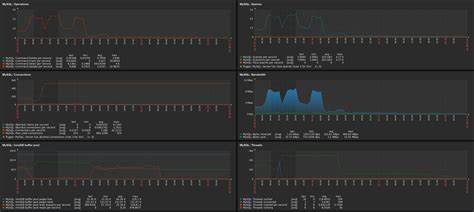

随着互联网应用的日益普及,网络安全威胁也在持续升级,尤其是分布式拒绝服务攻击(DDoS)对网站稳定运行构成了严重挑战。近期,全球多个开源项目和公共服务网站频繁遭遇这样的大规模攻击,其中就包括著名的ScummVM项目所在服务器。经过重重考验,一款名为Anubis的防护工具成为了守护者,成功阻止了持续不断的攻击,保障了网站的正常访问。作为一名服务器管理员,我将分享这次经历的完整过程,希望对技术社区和广大网站运营者有所启发。事件开始于数周前,当我们的监控系统开始频繁发出MariaDB数据库服务器负载异常的通知,虽然这在日常运维中并不少见,但那时并未引起足够重视。初步检查服务器日志,反映的只是访问量小幅增加,且没有明显异常。

没想到,小波动迅速演变成巨大压力,最终导致网站全面宕机。我们的服务器架构包括Apache2作为HTTP服务器、PHP-FPM处理PHP请求,以及MariaDB作为数据库引擎。宕机时日志显示所有系统资源几乎被耗尽,Apache2无法接受新连接,PHP-FPM的进程池满负荷运行,数据库连接数也已用尽。面对如此情况,我开始深入分析访问日志,令人吃惊的是,短时间内竟有约35000个不同IP地址的请求集中涌向服务器,分布在全球居民网络中。此类规模的攻击无法通过单纯的IP封禁或地理位置屏蔽来解决,且因项目的开放性质,屏蔽某些区域也不是可行方案。最令人头疼的是攻击的目标十分精准——请求URL均指向网站中数据库负载最高、动态生成最复杂的页面,这让服务器陷入恶性循环。

数据库响应变慢触发PHP执行时间延长,进而导致PHP-FPM池耗尽和Apache连接阻塞,最终导致无法处理新请求。重启服务器堆栈仅能带来短暂缓解,随后攻击又会迅速恢复。面对如此棘手问题,我们不得不暂时以极端的配置提升服务器资源使用,但这显然非长久之计,并可能导致内存溢出甚至硬件损坏。急需一种能够从根本上减轻服务器负担的安全方案,让網站应用层不再直接面对恶意请求。此时,Anubis登场了。Anubis是一款专门设计来过滤恶意爬虫和机器人的中间件程序,部署在处理HTTP/HTTPS连接的前端代理和真正的应用服务器之间。

它基于多个维度分析请求,首先从用户代理信息入手,比对已知“安全”和“恶意”的客户端身份列表,立即放行可信任请求或阻断明显恶意请求。更关键的是,Anubis能智能识别伪装成浏览器的爬虫行为,对所有标榜是常见浏览器的请求发起“计算证明”挑战。该挑战要求客户端利用CPU计算一段时间以“证明”自己的合法性,这是人类用户和真实浏览器能够轻松通过的门槛,而大量自动化脚本和机器人则难以高效应对。一次成功挑战后,Anubis会颁发有效期一周的凭证,用户后续访问无需重新验证。这个设计实现了对真实流量的友好支持,以及对恶意请求的强力抑制。客户端在加载页面时,唯一可见的是一个加载动画,而攻击者那些低效的机器人则需要浪费大量计算资源,被耗尽后自然退出攻击。

部署Anubis后,网站访问性能立即显著改善。数据库负载骤降,PHP和Apache资源压力缓解,服务器不再出现接入瓶颈。令人欣慰的是即使攻击依旧进行,效果也被有效阻断,网站保持稳定运行,无需频繁重启或扩展硬件。这场经受住考验的技术实践,不仅是对Anubis防护能力的肯定,也让我们深刻体会到现代网络环境下智能防护工具的重要性。网络攻击的手段不断复杂化,传统的封锁策略已难以奏效,如何利用智能验证、资源证明和行为分析构建多维防护屏障,成为保障中小规模服务器安全的关键。对广大网站运营者来说,关注访问流量背后的行为特征,合理部署中间件过滤恶意请求,不仅能提升用户体验,也极大减少了维护成本。

正因如此,Anubis不仅仅是针对AI爬虫的屏障,更是强大DDoS攻击的卫士。未来,我们期待更多类似工具的出现,推动网络安全策略迈向更精准、更高效的方向。值得一提的是,Anubis由Techaro团队倾力打造,团队对项目持续更新和完善,是这次成功防御的坚实后盾。同时,Anubis的卡通吉祥物也为严肃的技术安全增添了些许亲切感。回顾整个过程,危机转机之间体现的是技术人员对细节的敏锐洞察和对解决方案的果断实施。通过积极应对和拥抱创新工具,我们不仅战胜了复杂的攻击威胁,也为开源社区树立了宝贵的经验。

未来,随着网络环境的演变,我们将继续秉持开放、合作的精神,共同守护数字世界的安全与稳定。