随着移动通信技术的不断发展,VoLTE(Voice over LTE)作为下一代语音通信标准,逐渐成为主流。VoLTE的实现依赖于底层复杂的通信协议和接口,尤其是在Qualcomm芯片架构的安卓手机中,QMI(Qualcomm Modem Interface)发揮着通信控制的核心角色。对于研究者和开发者来说,深入理解QMI消息的传输和结构,对于逆向工程VoLTE功能、优化网络服务以及增强安全性能尤为重要。本文将详细介绍如何利用Frida工具,在安卓手机上创建QMI消息追踪,从而实现针对VoLTE协议的深度研究和调试。首先了解QMI接口的基本特性是必要的。QMI是一种使用TLV(Type-Length-Value)结构的协议,设计用于管理基带和多个逻辑组件间的通信。

这些逻辑组件包括但不限于UIM(用户身份模块)、NAS(网络接入系统)等。QMI支持多客户端操作,可允许多个进程同时与基带交互而无需同步,保障了系统通信的高效和稳定。QMI消息可以通过多种传输方式进行交流,典型接口包括USB、共享内存、内核套接字以及通过Qualcomm Diag隧道化等。这种多样化的支持为QMI消息捕获提供了基础,但也带来一定难度,尤其是在未暴露特定接口的情况下,捕获底层QMI数据的挑战更为突出。传统方法中,许多研究者使用Qualcomm Diag通道结合osmo-qcdiag等开放源代码工具尝试捕获QMI消息。然而,这些工具对设备和内核驱动依赖较强,支持设备有限,并且在采用USB直接通信时存在兼容性问题,导致实际调试应用受限。

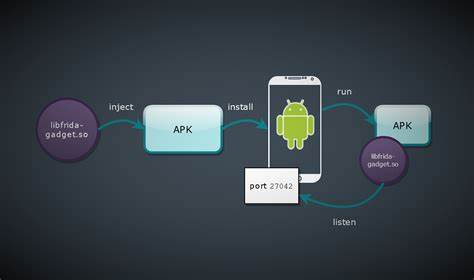

面对这一难题,Frida的出现为逆向工程QMI消息提供了新思路。Frida是一款强大且灵活的动态注入工具,能够像调试器一样附加到运行中的进程,注入JavaScript脚本捕获和操控函数调用。此前,Frida已被成功用于iPhone平台的QMI消息捕获,通过类似的原理,Frida也能在安卓设备端实现对关键进程的注入,拦截并转发底层QMI数据。具体实践中,推荐使用一台经过Root授权的安卓设备,例如OnePlus 6T,并安装基于LineageOS的定制系统以确保完整访问权限。通过adb工具以Root身份连接设备,部署Frida Server端程序,Frida客户端则可运行于用户电脑端并通过网络与服务器通信。部署流程相对简洁,确保Frida Server拥有执行权限,并保持后台运行后,便可在电脑上激活虚拟环境,安装依赖库并启动监听进程。

通过实用脚本qmi-frida-tracer,研发者可指定目标进程(如rild,即无线电接口层守护进程)进行附加,借助Frida注入JavaScript脚本钩取QMI函数调用,实时捕获消息内容。采集到的QMI消息会被封装成GSMTAPv3格式并通过UDP协议传输到本地监听端口,从而便于使用tcpdump等抓包工具保存并分析数据。同时,配合专门的解码工具qmi-gsmtap-decode,可将二进制QMI消息转换为可读的文本格式,解析包含的信号强度、网络配置、结果状态等信息,极大提升逆向分析效率。利用上述方案,研究者不仅可以动态捕获各种QMI消息,还能模拟客户端ID、关注特定信息或创建自动化分析管道,从而深入洞察VoLTE内部运行机制。当前仍有改进空间,如增强Wireshark对GSMTAPv3封包的支持,丰富示例捕获数据,及完善客户端模拟机制等,这些研发方向为社区贡献者提供了广阔的施展平台。QMI消息解析能力的提升,对于提升VoLTE服务的性能优化、安全加固以及新应用开发都有积极驱动作用,尤其在5G环境渐次铺开的背景下,更显技术潜力。

除了技术方法论,自由开源的OpenIMSd项目提供了丰富资源支持VoLTE协议的实现和测试。该项目由多方基金支持,包括NLnet和NGI Zero Core,社区活跃且高度开放,研究者可以通过官网、IRC频道和Matrix聊天室参与讨论、获取技术文档和代码库,进一步提升技术水平和产品落地能力。总的来看,利用Frida在安卓平台开放底层进程注入,结合QMI协议的专业解析,不仅突破了传统工具的限制,也为移动通信逆向工程开辟了新路径。通过对基带核心通信消息的采集和分析,开发者能够更好地理解和创新VoLTE技术,从而推动手机通信性能持续改进和网络服务的智能化演进。随着技术不断迭代,未来QMI消息捕获方案必将更加成熟多样,为移动通信领域带来更多创新机遇。