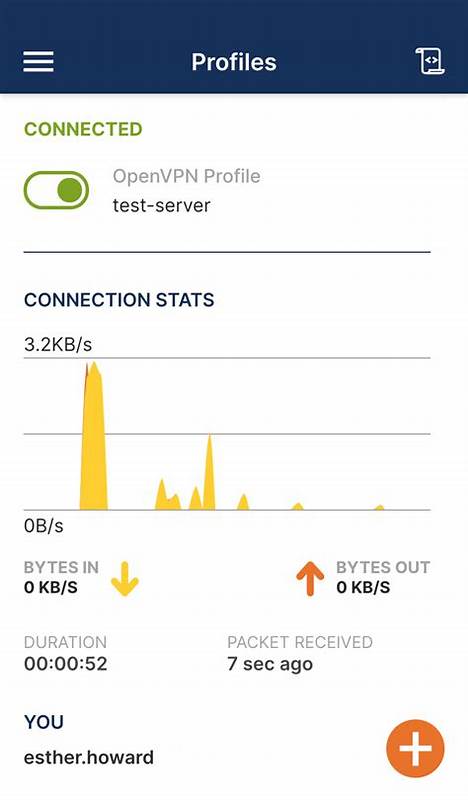

OpenVPN Connect 是一款面向多平台的 VPN 客户端,旨在为个人用户与企业提供稳定、可控且安全的远程访问通道。无论是在 Windows 电脑上访问公司内网,还是在手机和平板上保护公共 Wi‑Fi 的隐私,OpenVPN Connect 都能与 OpenVPN Access Server 和 CloudConnexa 等服务无缝配合,支持基于证书和用户名密码的认证机制,适配多种网络环境与安全策略。 安装与初次配置通常非常直接。在 Windows 平台,下载官方 .msi 安装包,按提示完成安装后会在开始菜单生成程序入口。导入连接配置文件可以通过上传 .ovpn 文件完成,也可以输入由管理员提供的 URL,该 URL 既可能是 Access Server 的 IP 地址,也可能是 CloudConnexa 的 Cloud ID。完成导入后,通过切换连接配置旁的开关即可建立 VPN 隧道,客户端会在界面显示连接状态与日志信息。

在 macOS、Linux、iOS、Android 与 ChromeOS 上,OpenVPN Connect 的安装和配置流程具有相同的核心思想:安装客户端、导入配置(文件或链接)、输入凭证并建立连接。移动设备上需要注意电池与后台权限,某些操作系统对 VPN 权限要求较高,需要在系统设置中授权 OpenVPN。Linux 平台提供了更多命令行与图形界面选择,适合系统管理员进行脚本化管理与自动化部署。 安全性是选择 VPN 客户端时的首要考量。OpenVPN 协议本身采用 TLS/SSL 进行握手和密钥交换,通常使用 AES 系列加密算法保证数据机密性,配合 HMAC 验证实现完整性保护。在部署时应优先选择强加密套件(如 AES‑256‑GCM),启用证书验证并实施证书撤销列表(CRL)管理,确保失效凭证无法继续访问网络。

对于企业用户,建议结合双因素认证(2FA)提升登录安全,并通过 Access Server 或 CloudConnexa 的策略引擎实现最小权限与分段访问。 性能优化方面,UDP 模式通常比 TCP 在延迟和吞吐上更优,适用于实时通信、视频会议和大文件传输。TCP 模式在网络不稳定或被中间设备限制 UDP 时更可靠。合理调整 MTU、启用或禁用数据压缩及选择合适的加密套件都能显著影响连接速度与稳定性。对于远程办公场景,使用就近的服务器节点与负载均衡策略可以减少延迟,提高用户体验。 企业级部署需要考虑可扩展性与合规性。

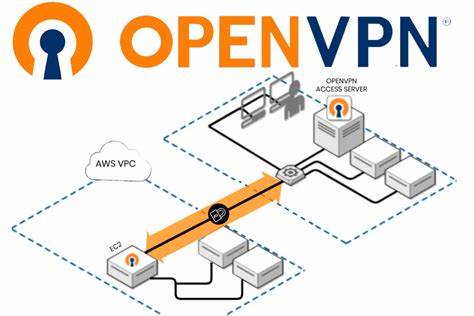

OpenVPN Access Server 提供集中管理、访问控制与日志功能,CloudConnexa 则面向云端编排和零信任策略整合。通过目录服务(如 LDAP/Active Directory)实现统一身份管理,并结合日志审计与合规策略,可满足监管要求与企业内部治理。Site‑to‑Site 场景下,OpenVPN 可用于分支机构之间构建加密隧道,实现资源共享与安全通信。 实际使用中经常遇到的连接问题大多与网络环境、系统权限或配置不一致有关。常见问题包括 TAP/TUN 驱动未安装、客户端缺少管理员权限导致驱动注册失败、防火墙或路由器阻断 VPN 端口以及 DNS 泄露。遇到无法连接时应首先检查客户端日志、确认服务器地址与端口、验证凭证有效性并确保防火墙规则允许 OpenVPN 所用端口(默认 1194,但实际部署可能采用其他端口或协议)。

如果使用域名连接,注意 DNS 解析是否被污染或拦截,必要时使用可信 DNS 或服务器 IP 直接连接。 隐私保护是个人用户选择 VPN 时的另一大关注点。虽然 OpenVPN 协议能为流量提供加密,但是否保留日志取决于服务提供商与部署策略。选择商用 VPN 服务时应审查隐私政策、日志保留策略和司法管辖地。自建 OpenVPN Access Server 或选择企业级 CloudConnexa 部署可以更好地控制数据流向和日志记录,适用于对隐私与合规有较高要求的组织。 移动办公与跨平台使用场景中,保持配置一致性和连接无缝切换尤为重要。

建议使用统一的配置模板,通过集中管理分发 .ovpn 文件或使用云 ID 简化安装流程。对于有复杂访问需求的环境,配置分割隧道(split tunneling)可以将仅需走公司网络的流量通过 VPN,而其他流量直接走本地网络,从而降低延迟并减少企业出口带宽压力。然而,分割隧道也带来安全隐患,容易导致未授权设备或应用绕过公司安全策略,因此应根据风险评估谨慎启用。 OpenVPN Connect 同样适用于路由器集成。在很多家庭和中小企业场景中,将 OpenVPN 客户端集成到支持的路由器上,可以让所有内网设备共享同一个加密通道,实现对智能设备、电视、游戏机等非原生支持 VPN 的终端的保护。路由器集成需要注意固件兼容性和性能瓶颈,低端路由器在启用强加密时可能导致吞吐大幅下降,必要时使用硬件支持加速的设备或在网关处部署专用 VPN 设备。

维护与升级策略不容忽视。及时更新 OpenVPN 客户端和服务器端软件以修补安全漏洞,更新证书和密钥以降低长期密钥泄露风险,采用自动化脚本定期轮换凭证可以提升整体安全性。对 Access Server 或 CloudConnexa 部署,应启用监控与告警,对异常登录、频繁失败的尝试以及带宽异常进行及时响应。 对于个人用户而言,选择 OpenVPN Connect 可以获得协议灵活性和良好的跨平台支持。结合可信的 VPN 服务提供商,用户能在公共 Wi‑Fi 环境下有效防止中间人攻击、隐藏本地 IP 并访问受地理限制的内容。对比其他 VPN 协议,OpenVPN 在兼容性和成熟度方面表现突出,但配置可能比某些现代协议稍复杂,幸而 OpenVPN Connect 的图形界面和导入配置功能大大降低了使用门槛。

在评估是否使用 OpenVPN Connect 时,应平衡安全性、易用性与性能需求。企业更倾向于在 Access Server 或 CloudConnexa 平台上部署集中管理与策略引擎,实现符合企业合规的访问控制。个人用户则应关注隐私政策、连接速度和客户支持质量。无论是哪种场景,做好密钥管理、启用强认证机制并定期审计访问日志,都是保障长期安全与稳定的关键。 总结来看,OpenVPN Connect 提供了成熟的跨平台 VPN 解决方案,适用于从个人隐私保护到企业级远程接入与站点互联的多种场景。掌握基本的安装与导入流程、理解协议与加密选项的差异、遵循安全运维与配置最佳实践,能够让用户在 Windows、macOS、Linux、iOS、Android 与 ChromeOS 上实现可靠且高效的安全连接。

无论是为远程办公建立稳定通道,还是为物联网设备加固通信链路,OpenVPN Connect 都是值得考虑的重要工具。 。