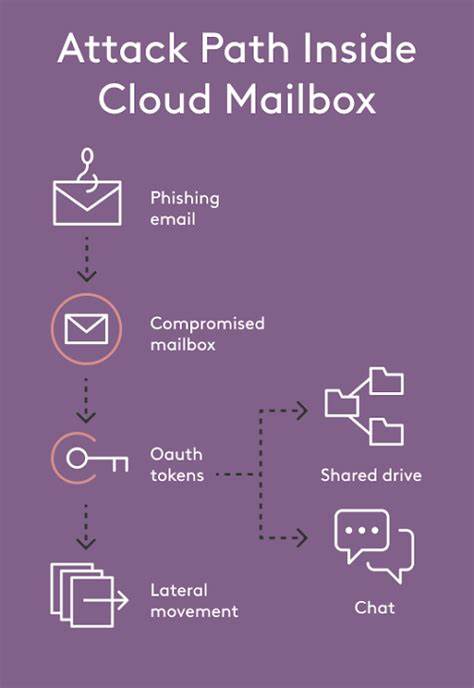

在当今数字化高速发展的背景下,电子邮件依然是企业网络安全的最大薄弱环节之一。尽管企业普遍对终端设备部署了先进的安全防护措施,如实时监测、快速隔离和自动回滚,但邮件系统却常常仍依赖上世纪90年代的传统过滤技术,这种防护方式显然无法满足现代威胁的防御需求。作为网络攻击的主要入口,邮件系统早已成为攻击者首选的突破口。然而,许多安全团队仍将邮件视为一条静态的信息流,仅依赖单一的网关过滤手段,忽视了邮件在传递之后依然处于动态、高风险的环境中。这种环境涵盖了OAuth令牌、共享链接甚至是多年积累的敏感数据,一旦被攻破,其后果不容小觑。 传统邮件安全理念侧重于阻断已知威胁,常常围绕“网关是否阻止了恶意内容”这一问题展开。

随着攻击技术的不断进化,这种思路显得愈发被动和不足。现代网络攻击更多呈现出隐蔽性强、无有效载荷的特点,如凭证窃取、无恶意软件的账户接管及交付后被远程激活的恶意链接等。这些攻击往往逃避了传统的安全网关,不触发网关警报,却能够深度潜伏于云端办公环境中,横向移动并窃取关键数据。显然,仅仅依靠前期过滤策略已无法有效应对这种风险,安全策略必须转向假设攻击将不可避免入侵后,如何快速发现、有效遏制并快速恢复的全新防御模式。 借鉴终端安全领域的转变对于邮件安全的意义尤为深远。过去,传统杀毒软件依赖于黑名单和特征库阻止已知病毒,却无法对零时差攻击和新型恶意软件进行有效防护。

随之兴起的终端检测与响应(EDR)技术强调持续可见性和自动化响应,实现了对终端行为的深入监控,及时检测异常活动并采取隔离、回退等反制措施。若将类似的理念应用于邮件安全体系,便能为邮件管理员赋予类似的“时间倒带”能力,实时追踪邮件规则变动、OAuth权限授权、文件共享以及登录事件,进而冻结或多因素验证受威胁的邮箱,形成完整的攻击链检测与响应流程。 目前,微软Graph和谷歌Workspace提供了强大的API接口,正是推动邮件安全现代化的关键。通过这些接口,安全团队不仅能够实时获取邮件审计日志、消息ID、分享事件及权限变更等详细数据,还可以直接控制邮箱权限,如快速撤销OAuth令牌、回收已送达邮件或删除恶意转发规则。这种数据感知与即时控制的闭环能力赋予了安全团队前所未有的主动权,使邮件安全不再仅限于前线过滤,而是扩展到整个邮件传递之后的动态风险管理。 这种新型的API驱动安全模式尤为适合资源有限的中小型企业。

在实际操作中,邮件安全的碎片化控制往往导致工具过载,使得安全负责人疲于奔命。采用集成EDR思维的邮件安全平台,能够将安全网关策略、数据防泄露(DLP)、事件响应流程及SaaS监控统一管理,无需调整MX记录或部署复杂代理,亦不依赖用户主动报告钓鱼邮件,大大提升安全运营效率并减少人为错误。 重要的是,现代邮件安全技术能够提供数据驱动的风险度量指标。安全负责人可以通过真实数据回答“多快发现邮箱被攻破”、“在遏制前敏感数据暴露了多少”、“本季度撤销了多少高风险OAuth授权”等核心问题。这些指标远非传统过滤命中率所能替代,真正体现了安全风险降低的效果。 迈向现代邮件安全的道路并非遥不可及,而是逐步完善的过程。

第一步是开启并整合原生审计日志,利用微软365和谷歌Workspace提供的详尽日志构建事件真相;其次在安全信息与事件管理系统(SIEM)中聚合关键威胁信号,如突然新增的邮件转发规则、大量文件下载、异常登录行为等;随后测试自动化响应能力,比如利用API进行钓鱼邮件的自动撤回;最后评估专业邮件安全平台,关注它们在覆盖范围、响应策略复杂度及检测自动化速度上的表现。 在安全态势日益严峻的今天,终端杀毒早已无法满足全面防护需求,安全理念也从单纯阻断转向重视检测、响应与恢复。邮件安全理应与终端防护所坚持的战略保持一致。只有在不断假设攻击将成功突破防线的前提下,构建具备全面可见性和主动响应能力的邮件保护体系,企业才能有效缩短攻击窗口,遏制损失扩散。 Material Security作为现代邮件安全的新兴代表,充分利用微软与谷歌的原生API,实现了快速部署与无缝集成。它采集细粒度的邮箱活动数据,结合自动化安全剧本,将安全事件从数天缩短至数分钟内处理。

包括可疑登录即时触发多因素验证,钓鱼邮件可跨所有收件箱快速回收,历史邮件内容则通过零知识加密保护,阻止单凭被盗凭证进行数据访问。尤其对单人安全团队而言,Material Security提供的统一时间轴视图极大简化了调查与应答过程,让企业能够准确回答关键的安全绩效问题,提高董事会沟通的透明度和效率。 未来,邮件安全将不再是孤立的前线筛查,而是与云环境及终端安全协同作战的重要组成部分。只有不断革新技术手段,主动拥抱持续监控和自动响应,企业才能真正超越传统杀毒的局限,将邮件从安全盲点转变为可控且强韧的数字资产。面对日益复杂的网络威胁环境,邮件安全现代化已成为每个组织不可忽视的战略重点,唯有如此才能有效守护企业核心信息和业务连续性。