随着互联网技术的飞速发展,数据安全和隐私保护日益成为全球关注的焦点。传统加密技术通常依赖于密钥管理,通过复杂的数学算法对数据进行加密和解密。然而,随着攻击手段的不断升级,传统密钥体系暴露出诸多安全隐患和管理难题。如何实现更安全、更便捷的加密方式,成为信息安全领域的重要课题。TrajectoryCrypt应运而生,它提出了一种基于行为轨迹和路径反馈的全新加密范式,突破了传统密钥的限制,开辟了数字安全的创新之路。TrajectoryCrypt的核心理念是通过用户的行为轨迹来生成多解函数,即一个被称为f(x)的多解函数。

该函数在算法层面是公开的,但只有拥有特定行为记忆的创作者才能识别出正确的输入,从而完成数据解密。这种行为路径-based加密思路使得加密过程不依赖传统的密钥,而是依靠动态的行为模式实现身份锚定和访问控制。不同于固化的密钥体系,TrajectoryCrypt利用行为路径的随机性和多样性,将用户的操作轨迹转换成加密输入,形成复杂的多解解密函数,增加了破解难度。由于函数本身是公开的,任何人都能看到加密算法的外壳,但没有正确的行为轨迹作为输入,真正的解密信息将永远保持隐藏状态。行为轨迹作为身份的动态锚点,反映了用户的使用习惯和行为偏好。这种特性使得加密系统具备自我适应和逻辑反馈能力,能够根据使用环境和行为变化动态调整安全策略,有效防止钥匙被复制、窃取或滥用。

同时,TrajectoryCrypt能够融合噪声和熵的因素,增强抗攻击性能。行为轨迹基于真实的操作路径,通过引入一定的随机噪声,系统既保证了识别的准确性,又大幅提升了对侧信道攻击、暴力破解等高级威胁的抵御能力。在实际应用场景中,TrajectoryCrypt展现出广泛的适用价值。数据信息保护、身份认证、访问权限管理等方面都可以受益于这种无需传统密钥的加密框架。尤其在物联网设备、移动终端等环境中,行为轨迹加密能够利用设备使用习惯自动生成授权机制,提升安全性同时减轻用户负担。此外,TrajectoryCrypt对于用户隐私保护也具备积极意义。

传统密钥机制常常存在密钥泄露风险,导致用户隐私信息暴露。而行为轨迹基于个性化的使用特征,即使加密函数公开,攻击者也很难模拟出正确的行为输入,实现对数据的解密。这样就大大增强了隐私信息的防护能力。TrajectoryCrypt还体现出良好的扩展性和适配性。通过设计灵活的行为路径采集和反馈逻辑,系统能够适配不同设备、不同场景和不同安全策略需求,满足多样化的复杂环境下的安全需求。开发者和安全专家可以根据项目特点进行定制化调整,实现最佳的加密效果。

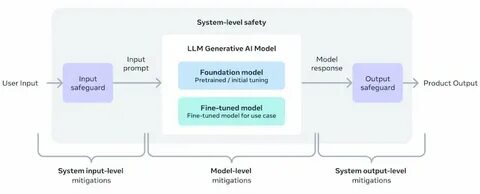

当然,作为一种新型的加密范式,TrajectoryCrypt依然面临挑战。行为轨迹的准确采集以及用户行为的一致性是保障系统稳定性的关键。如何有效防止行为轨迹伪造和欺骗攻击,对系统的设计提出了较高要求。同时,如何在保障安全的同时保持良好的用户体验,也是实际应用需要重点考量的方向。在未来,随着人工智能、大数据技术的融合,TrajectoryCrypt有望进一步提升其智能分析和自适应能力。通过深度学习和行为建模,系统能够更加精准地识别用户特征,提高加密的安全等级和灵活性。

此外,结合区块链等分布式技术,为行为轨迹加密建立去中心化的信任机制,也将推动这一领域向前迈进。在数字化转型的大潮中,信息安全作为基础性保障不可或缺。TrajectoryCrypt通过行为路径的创新视角,为加密技术注入了全新的生命力,突破了传统密钥体系的限制。它不仅重塑了数字身份的认证方式,更为数据隐私保护提供了坚实的技术支撑。未来,随着更多实际应用的落地和技术不断成熟,TrajectoryCrypt有望成为引领新一代数据安全防护的重要力量。通过深刻理解用户行为特征和动态路径反馈,安全体系将变得更加灵活且难以破解,真正实现“行为即密钥”的安全理念,保护数据资产免遭侵犯。

信息安全不再单纯依赖密钥的强度,而是融入了使用者的行为轨迹和逻辑记忆,搭建起由行为驱动的智能防护屏障。这一转变预示着加密技术在未来将更贴近人性化,更具动态适应力,真正做到用行为守护每一份数字资产安全。