近年来,中美两国在经济和贸易领域的博弈日趋激烈。伴随着双方谈判的不断推进,网络空间中也掀起了一场无声的较量。2025年9月,网络安全机构Proofpoint揭露了一支被称为TA415的中国背景高级持续性威胁(APT)组织正在展开针对美国的复杂网络攻势。这一网络团队不仅仅是简单地黑入系统,而是采用极具迷惑性的钓鱼邮件,冒充美国国会共和党众议员约翰·罗伯特·穆勒纳尔,以此获取有关中美经济贸易谈判的内部信息。TA415,又被称作APT41、Wicked Panda或Brass Typhoon,早已在全球网络间谍领域中扬名,其背后的力量据称与中国军方及秘密情报机构密切相关。通过专业的网络钓鱼手法和潜藏式恶意软件,他们锁定的对象包括美国政府机构、政策智库、相关学术研究单位以及法律服务公司。

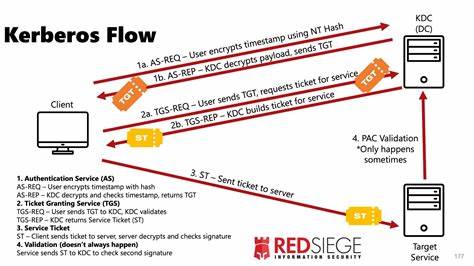

这些目标都与美国在华贸易政策制定及执行密切相关,显示出攻击目标的高度针对性和战略性。攻击团队采用的手段罕见地避免了传统恶意软件的喧哗入侵,而是采用了受密码保护的压缩档案,内含名为WhirlCoil的Python装载程序。这种方式大幅降低了被安全系统检测的风险。同时,TA415利用Visual Studio Code Remote Tunnels、谷歌表格和Zoho WorkDrive等合法云服务的远程访问及命令控制功能,成功伪装成正常的网络活动,悄无声息地保持长期潜伏。邮件的内容极具迷惑性,往往采用假冒身份来邀请目标参与高层闭门会议,甚至使用带有真实感的细节,如具体日期、议程及参与人员名单。邮件来源地址为"uschina@zohomail.com",显得正式且权威,使得收件人难以辨别真伪。

此次行动的时间节点极具策略性,发生在2025年7月至8月期间,正值中美间的高层贸易谈判如火如荼之时,反映出攻击目标正是为了深入了解两国经济关系的未来走向及华盛顿可能出台的立法措施。为了进一步增强欺骗效果,TA415还模仿了美国负责中国议题的众议院特别委员会主席穆勒纳尔的官方身份,这不仅提升了邮件的可信度,更将攻击推向政治敏感的高度。美国司法部门的最新起诉文件指出,TA415总部位于中国成都,曾以"成都404网络科技"名义营运,表面看似普通公司,实际从事为中国国家网络行动提供技术支持。该组织与中国国家安全部门拥有紧密联系,经常与其他网络作战团体如I-Soon协作,形成一张复杂的网络情报收集网。此次事件不仅暴露了中国网络攻击力量针对美国贸易政策的浓厚兴趣,也揭示了其网络战手段的不断创新和提升。通过融合合法云平台和创新恶意软件载体,攻击者成功躲避了多层安全防御,有效推进了数据的窃取和情报的搜集。

这也提醒美国及其盟友,随着网络威胁日益复杂和隐蔽,传统的安全手段已难以应对充分,亟需提升情报共享、加强跨部门合作以及构建先进的行为分析系统。同时,各级相关部门和涉事机构需强化员工安全意识,警惕钓鱼邮件的潜在风险,尤其是那些看似来自权威人士的邀请函或官方通知。鉴于网络空间的跨国性质,中美之间的网络安全对抗将持续,并不断涉及政治、经济、军事等多个层面。此次TA415行动不仅是技术层面的攻击,更是信息战与舆论战的延伸。面对愈演愈烈的网络威胁,美国政府已采取措施严格限制重要技术和服务供应链中中国背景人员的参与,包括禁止中国相关人员参与国防部云服务支持等。此外,网络安全专家呼吁加强关键基础设施的防护能力,如水利、电力及交通系统,以防类似威胁蔓延至更广泛领域。

这起事件也再次强调了全球网络治理的复杂性。虽然各国都在强调开展负责任的网络行为,但事实证明部分国家仍将网络空间视为战略竞争的新战场,积极利用网络间谍活动获取经济及政治优势。未来,中美双方如何在避免冲突的同时,管理好网络安全风险,将是决定双边关系走向的关键因素之一。综合来看,TA415的伪装行动体现了高端网络间谍活动的多层次、多维度特征。通过伪造官方身份,借助先进技术手段,攻击者极大强化了其情报搜集能力。此次事件不仅为全球网络安全带来警示,也促使政策制定者和安全从业者必须通过技术创新和战略协作,共同应对不断演变的威胁环境。

随着中美贸易谈判的持续,网络空间的角力无疑将愈发激烈,各方需保持高度警惕,才能在信息时代博弈中占据有利位置。 。