近年来,随着中美经济博弈愈发激烈,网络安全已经成为两国之间争夺情报和优势的关键战场。近期,安全机构发现一个被称为TA415的中国国家支持的威胁组织,利用微软Visual Studio Code的远程隧道功能,对美国经济政策专家和相关学术、智库人员展开了一系列精准的网络针对攻击行为。该种攻势不仅展现了现代网络攻击利用合法工具掩护恶意活动的趋势,也从技术层面揭示了国家级网络间谍行动的深度和隐秘性。 根据企业安全公司Proofpoint的详细分析,TA415通过伪装成美国国会针对中美战略竞争委员会主席,以及美国-中国商务委员会的身份,发起针对美国政府机构、智库和学术组织的钓鱼邮件攻击。这些邮件以当前中美贸易政策为诱饵,锁定关注中美关系、贸易政策以及经济领域的专家。他们的目的显然是希望借助社交工程获取这些影响政策制定的关键人物的计算机控制权限,从而达到情报收集的目的。

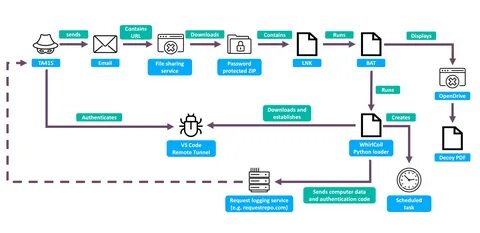

这批网络钓鱼邮件伪装得极具迷惑性,发信邮箱使用了类似"uschina@zohomail.com"的地址,同时通过Cloudflare的WARP VPN服务隐藏真实来源,使得追踪攻击源头更加困难。邮件中往往包含一些受密码保护的存档文件,托管于Zoho WorkDrive、Dropbox及OpenDrive等公共云存储平台。存档内含Windows快捷方式文件(LNK)和一个隐藏文件夹,快捷方式的作用是执行隐藏文件夹中的批处理脚本,并同时向用户展示一份合法的PDF文件,起到欺骗受害者的作用。 批处理脚本背后的核心,是一个名为WhirlCoil的Python加载器,它的代码经过高度混淆。值得注意的是,早期版本的攻击链会从Pastebin这类在线代码分享网站下载此Python加载器和官方Python软件包,而近期版本均嵌入在存档内实现内置加载。此脚本还负责创建一个定时任务,使恶意代码每两小时自动运行一次,且若攻击者获得管理员权限,运行环境甚至具备系统级别权限,显著提升了攻击的隐蔽性和持久性。

WhirlCoil加载器利用Visual Studio Code的远程隧道功能搭建起一条隐匿的后门通道,攻击者通过此通道不仅能够持续访问受害者计算机的文件系统,还能借助Visual Studio内建的终端执行任意命令。这种利用合法开发工具功能进行控制的方法,使得网络防御方很难识别和拦截,尤其是在常规流量监控中不易被察觉。 过去一年中,TA415针对多个行业实施过类似攻击,包括航空航天、化工、保险和制造业,但自去年九月开始,他们在经济政策和中美关系专家群体中的活动显著增加。Proofpoint的研究员指出,VS Code远程隧道的滥用因其高隐蔽性和功能强大,成为该组织多次持续利用的核心载体。 政治和经济层面上的脆弱目标使得TA415的攻击行为极具战略意义。随着2025年7月和8月美国与中国之间的贸易谈判持续进行,这些针对经济政策专家的间谍活动,显然旨在提前获取谈判双方的关键信息,获得竞争优势。

与此同时,美国国会中国事务特别委员会发布的安全警告,也提及了此类"高度针对性的网络间谍行动",特别是那些通过冒充政界知名人士进行的钓鱼邮件攻击手法。 此外,TA415在攻击链中融入了多种技术细节以增强持久化和防御绕过。通过数据编码技术将收集的信息以Base64形式隐藏于HTTP POST请求内容中,并上传至免费日志记录服务如requestrepo.com,这些步骤大幅提升了数据传输的隐蔽性与安全性。这一做法凸显了现代网络间谍活动不仅技术先进,而且运作流程极其严密。 这次事件也提醒网络安全行业,防御非传统攻击手法的必要性日益增加。利用常用开发工具作为后门的攻击形式,要求安全团队更新机制,将更多注意力放在对正常业务应用异常行为的实时监控与分析。

尤其是对于像Visual Studio Code这类广泛使用的开发环境,安全机构应加强对其远程功能的管控与审计。 总的来说,中国TA415利用Visual Studio Code远程隧道开展的网络间谍活动,不仅是技术上的突破,更是国家级网络攻防对抗日益复杂的真实写照。通过结合精准的社会工程学和先进的技术载体,攻击者成功地在经济政策制定领域渗透深层次情报,势必引发相关机构对网络防御策略的深刻反思和调整。面对此类不断演变的威胁,只有加强跨部门合作和前沿技术投入,才能有效保护国家经济安全和关键政策制定的自主权。 未来,随着双方在网络空间的攻防博弈持续深化,类似于TA415的高级持续威胁组织将更倾向于利用合法工具掩护恶意活动,推动网络战进入一个新层次。业界需要深入研究这些攻击链条的细节,并通过技术创新与政策支持,筑牢数字防线,维护国家安全和经济利益的稳定。

。