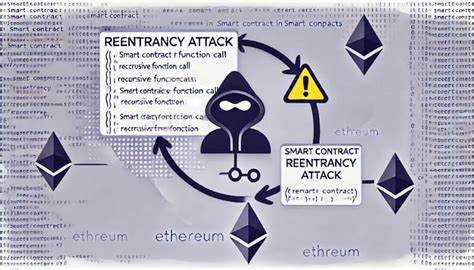

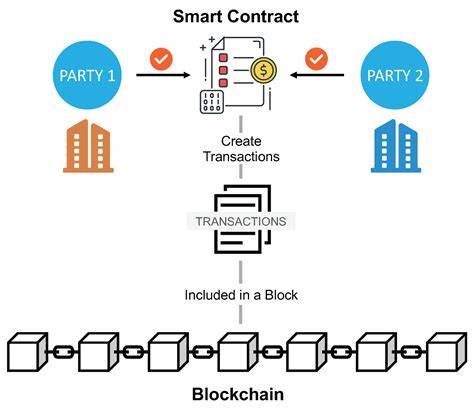

在区块链和加密货币技术风靡全球的当下,安全威胁也在不断演进。近期,安全研究机构ReversingLabs揭示了一起别具一格的供应链攻击案例,黑客通过以太坊智能合约隐藏恶意链接,借助Node Package Manager(NPM)平台上的两个JavaScript软件包进行恶意传播,成功绕过传统安全检测。此次攻击不仅反映了黑客技术手法的不断进化,也凸显了目前开源生态系统中安全防范的不足。此次事件起始于NPM仓库中两个看似普通的JavaScript软件包,名为colortoolsv2和mimelib2。这些软件包本身不直接包含恶意代码,而是通过智能合约查询获取隐藏的恶意URL,从而下载并执行后续的恶意负载。以太坊智能合约作为区块链上的自动化脚本,因其公开透明和去中心化的特性,通常被认为难以被滥用。

然而,黑客巧妙利用智能合约通信作为掩盖手段,将恶意命令伪装为正常的区块链流量,令检测工具难以察觉。这种手法不仅提升了攻击的隐蔽性,也使加密社区和开发者面临更高的风险。在攻击链条中,黑客先通过建立假冒的GitHub仓库进行社会工程学诈骗。这些仓库不仅拥有虚假的提交记录、多个人工账号支持,还附带专业的文档和精美的视觉设计,甚至人工提升"星标"和关注度,为恶意软件包的传播铺平道路。开发者因信赖这些活跃且看似专业的项目而将恶意软件集成进自身工程中,导致后果严重。这种社会工程与技术手段的结合,是供应链攻击领域的全新进化,大大增加了攻击的成功率。

此次事件突出表现了开源软件生态系统的复杂安全环境。开源项目广受欢迎,其透明性和便捷性助力了技术创新,但同时由于参与者众多、审核机制有限,也成为攻击者的温床。尤其是在加密货币领域,对工具包的依赖性极强,一旦信任系统遭到破坏,潜在损失难以估量。除以太坊外,黑客还瞄准了其他区块链生态,如此前就发生过假冒Solana交易机器人仓库传播恶意软件,甚至针对比特币开发工具包Bitcoinlib的攻击。2024年间,仅加密领域相关的恶意软件活动就有超过二十起,被广泛发现于NPM、PyPI等开源仓库中。安全专家普遍认为,这场围绕开源加密技术的攻防战将是一场长期且激烈的"无尽战争"。

著名区块链安全机构CertiK创始人、中哥伦比亚大学教授钟辉表示,当前形势极其严峻,组织与个人均需提高警惕,强化多层防御。作为开发者,不能仅满足于传统的恶意代码扫描,必须对代码来源和维护者身份进行全方位的验证,拟定更完善的信任管理协议。区块链项目团队也应加强智能合约的审计和监控,利用先进的威胁检测技术识别异常链上活动。投资者和普通用户应保持敏感,审慎对待各类第三方工具的安全性,避免盲目信任流行项目。整个社区应当增进协作,分享最新威胁情报,共同筑牢防线。总结来看,以太坊智能合约被利用为恶意软件隐匿和控制平台的案例,揭示了当前数字加密生态中潜伏的巨大风险。

黑客利用创新手段混淆视听,挑战了传统安全机制的底线。未来,只有持续提升技术防护、强化社会工程识别能力,以及建立健全的开源信任体系,才能有效保障区块链技术的健康发展和用户资产安全。随着技术不断进步,安全意识的普及亟待提升,这既是每位加密从业者的责任,更是行业整体持续繁荣的基石。 。