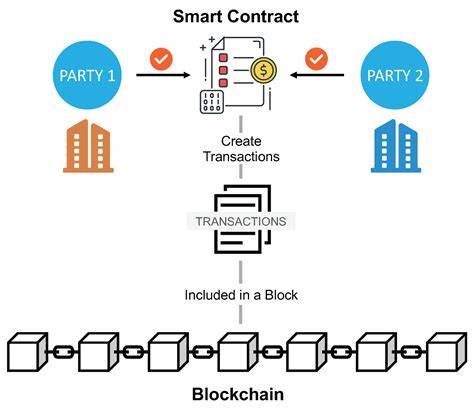

近年来,数字货币和区块链技术的不断发展,催生了大量创新应用,尤其是以太坊智能合约的兴起,为去中心化应用提供了强大支持。然而,伴随技术进步,网络安全威胁也在不断升级。最近,研究人员发现黑客开始利用以太坊智能合约隐藏恶意软件载荷,这种新型攻击手法对开源软件供应链安全带来了巨大挑战。以太坊智能合约作为区块链上的自执行代码,本质上是公开、透明且不可篡改的。传统上,智能合约被认为是安全的,但黑客却通过巧妙设计,将恶意代码的下载地址和命令隐藏于合约中,从而绕过传统的安全检测机制。近期,安全企业ReversingLabs发现两款恶意的NPM(Node Package Manager)软件包,分别名为"colortoolsv2"和"mimelib2",它们利用以太坊智能合约从区块链上提取藏匿的URL地址,进而指挥受感染的系统下载第二阶段的恶意软件。

这两个软件包于去年七月被上传至NPM公共仓库,看到它们的表面功能时,开发者很难察觉其中暗藏的危险。Node.js运行环境的广泛使用使得NPM成为全球最大的开源软件注册库,任何恶意模块一旦进入,都可能对海量应用和用户造成潜在风险。攻击者利用区块链的公开性和可信赖特质,通过智能合约执行隐藏指令,无形中给安全防御带来极大难题。区块链流量看似正常合法,很难被传统的恶意软件检测工具识别为异常行为。这种隐蔽的供应链攻击体现了黑客技术的快速演进,正在以更为复杂巧妙的方式趋近开发者和最终用户。事实上,软件供应链攻击并不是新鲜事,过去黑客常利用GitHub Gists、Google Drive或OneDrive等可信在线存储服务隐藏恶意链接。

如今,智能合约的介入则给攻击手法增添了"加密货币风味",不仅技术更为高深,也更易隐藏攻击痕迹。此次事件还搭配伪造的GitHub仓库,冒充加密货币交易机器人项目,通过虚假的提交记录、虚假用户帐户以及刷量的star数量营造出表面正当项目,吸引开发人员误信并下载恶意代码。开发者在使用开源代码特别是涉及加密领域的工具时,常因审核不足而导致将恶意代码引入自身系统,安全漏洞随之产生。近年来,针对开源加密生态的恶意攻击活动日益频繁。去年研究人员就记录了超过二十起针对NPM、PyPI等开源仓库的恶意活动,攻击目标多为窃取钱包私钥、安装加密货币挖矿木马等。黑客乘势而上,利用新兴区块链技术,混淆恶意行为与正常运作之间的界限,令安全防护更加困难。

针对开发者而言,项目的活跃度和提交次数并非绝对可信,镜像账号和虚假数据已经成为常态。无论包体多么轻量功能多么简单,均可能隐藏致命风险,安全审计工作不容忽视。综合来看,此类基于以太坊智能合约的攻击标志着软件供应链安全形势趋于复杂,恶意行为与区块链技术高度融合。未来安全防御需要结合区块链特性,发展更加智能和精准的检测手段,同时提升开发者的安全意识。加强对依赖包来源、代码安全和行为分析的把控,将是防止恶意软件传播的关键。与此同时,社区和平台应加大对恶意上传行为的监控力度,优化审核机制,减少有害代码流入生态圈。

区块链技术本应为数字世界带来更多信任与创新,但其潜在风险同样不容忽视。只有各方共同努力,构筑起坚实的安全防线,才能保护开源生态的健康与发展。未来,我们需要关注区块链在网络安全中的双刃剑作用,持续推动技术创新,同时完善法规和标准体系,提升整体防护能力。随着攻击手法不断改变,保持警惕、及时响应和协同合作,将成为保护软件供应链和数字资产安全的根本保障。 。