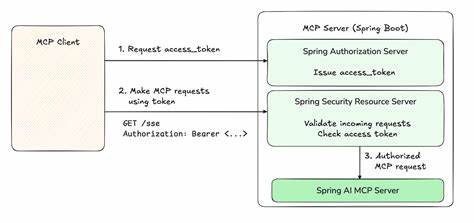

在人工智能技术日益普及的背景下,AI代理与大型语言模型(LLM)正不断融入各类应用场景,推动智能化服务的大规模发展。模型上下文协议(Model Context Protocol,简称MCP)作为一种标准协议,正渐渐成为AI代理与应用之间传递上下文信息、调用功能接口的重要桥梁。MCP的出现简化了AI代理与应用服务的交互过程,使得数据调用和命令执行变得更加规范和高效。然而,MCP服务器在连接AI代理时,面临的最大挑战就是安全性。未授权访问可能导致敏感数据泄露或系统关键操作被滥用,从而造成风险。基于此,构建一套完善的认证和授权机制变得至关重要,而OAuth2.1协议因其成熟、灵活的认证授权体系,成为保护MCP服务器的理想方案。

本文将从基础原理、实现步骤以及最佳实践出发,详细介绍如何利用自建的OAuth2.1服务器来保障MCP服务器的安全。模型上下文协议的核心与安全隐患模型上下文协议旨在为人工智能应用提供一个统一的通信标准,通过标准化方式让LLM或AI代理访问应用服务的数据和功能。举例来说,如果某个应用提供实时天气数据,MCP服务器能以一种AI代理友好且一致的格式,向其开放访问接口。尽管这种机制提高了交互的效率与统一性,但不加限制的访问权限同样给系统带来巨大的安全风险。未经身份验证的AI代理可能绕过安全防线,访问敏感数据,甚至发起破坏性操作如删除或修改数据。对资源的合理访问权限控制成为设计MCP系统时不可回避的议题。

OAuth2.1协议在MCP安全中的作用OAuth协议作为当今互联网上应用最广泛的授权框架之一,经历了长期发展与完善。OAuth2.1作为其最新版本,吸取了过去版本的经验教训,增强了安全性并简化了复杂度。通过OAuth2.1,MCP服务器能够引入多层保护策略,包括客户端动态注册、权限范围(scope)定义、令牌验证及撤销等。OAuth2.1的PKCE(Proof Key for Code Exchange)机制,能够有效防止授权码拦截攻击,进一步强化安全防护能力。自建OAuth2.1认证服务器的优势在于完全掌控身份验证和授权流程,根据业务需求灵活调整安全策略,避免依赖第三方服务可能带来的风险。构建自建OAuth2.1认证服务器的前期准备要全面保障MCP服务器安全,需完成以下几项准备工作。

首先,搭建OAuth2.1服务器框架,常见选择包括Ory Hydra等开源解决方案,它们支持OAuth2.1标准和动态客户端注册功能。其次,需要配置客户端的动态注册机制,确保AI代理在首次连接时能够自动完成身份注册与秘钥交换。此外,环境变量的配置是实现整体系统稳定运行的基础,包括Ory网络项目URL、API密钥以及MCP服务器基础地址等。工程师应具备TypeScript或JavaScript开发经验,以便根据项目需求定制认证流程。MCP服务器安全集成的核心技术实现具体实现上,开发者可选择利用官方提供的示例代码与库,如@ory/mcp-oauth-provider包,以加速构建过程。该工具包支持将MCP服务器与Ory的OAuth2.1认证服务完美集成。

服务器端定义必须明确服务名称、版本、功能及描述,兼顾用户体验和安全保护。对外开放的工具接口应限制调用参数与权限,保证仅授权AI代理能够调用关键功能。例如,示例中开放的“获取项目”接口,即调用Ory的项目查询API,但其访问受OAuth2.1令牌验证严格控制。利用Express框架搭建的HTTP服务器,结合Bearer Token中间件进行请求的权限验证,是连接OAuth认证和MCP服务器的桥梁。中间件通过验证access_token来判断调用者身份,未认证请求则拒绝访问。请求处理的细节包括支持POST、GET、DELETE等HTTP方法,并针对不同协议版本(如Streamable HTTP和Server-Sent Events)提供兼容支持。

服务启动后,开发者应做好日志监控与资源清理,确保运行稳定且安全事件可追溯。测试验证和工具利用验证阶段建议借助MCP Inspector工具,它为开发者提供了直观的交互界面,用以模拟AI代理行为,测试OAuth2.1认证流程的正确性。修改Inspector客户端代码以满足动态客户端注册的需求,添加必要的联系人信息和权限范围设定,是确保顺利认证的关键步骤。配置Transport Type和URL后,通过快速OAuth流程完成登录,测试令牌的申请及后续请求的访问控制。通过此环节,可以及时发现并修正认证逻辑中的错误,确保系统安全稳健。最佳实践与安全策略为最大限度保障MCP服务器安全,构建自建OAuth2.1服务时需遵循若干最佳实践。

确保OAuth服务器安装最新安全补丁,避免已知漏洞被攻击利用。动态客户端注册功能应严格限制访问权限,防止恶意代理注册。合理设计权限Scope,精细化控制AI代理对不同接口的访问范围。启用审计日志功能,对所有认证和授权操作保持完整记录,便于安全排查和合规审计。结合多因素认证机制,为人机交互环节提供额外保护。完善异常处理与重试机制,保障系统面对攻击和异常时快速恢复。

此外,运行环境安全也不可忽视,需采用防火墙、网络隔离、传输加密等技术手段,防止外部攻击和数据泄露。未来展望与MCP安全发展趋势随着AI应用广泛落地,MCP协议与安全机制也在不断演进。未来OAuth2.1将融合更多前沿技术,如零信任架构、去中心化身份认证(DID)和基于区块链的访问控制,实现更透明、可信赖的认证授权环境。开源生态的不断完善与规范化,促使开发者能够快速适配最新标准,并通过丰富组件实现灵活定制。企业级云服务与自建服务器的融合将使MCP服务器既具备强大弹性,又保留完全掌控的安全属性。与此同时,针对AI代理的特定安全威胁检测与响应措施将成为重点研究方向,确保智能系统在提供便捷服务的同时,不会带来新的风险。

结语通过自建OAuth2.1服务器来保障MCP服务器,可以有效解决AI代理访问中面临的安全挑战。结合成熟的开放标准与灵活的服务实现,开发者不仅能够确保系统的安全性、合规性,还能提升整体服务的可管理性和扩展性。Ory Hydra等开源解决方案为此提供了坚实的技术基础,极大便利了开发过程。未来,随着模型上下文协议和OAuth2.1的持续演进,保障AI智能服务安全将更具系统性和智能化。任何希望在新一代智能应用领域实现安全部署的企业和开发者,均应深入掌握这一领域的核心技术,构建起符合自身业务的高效安全框架。