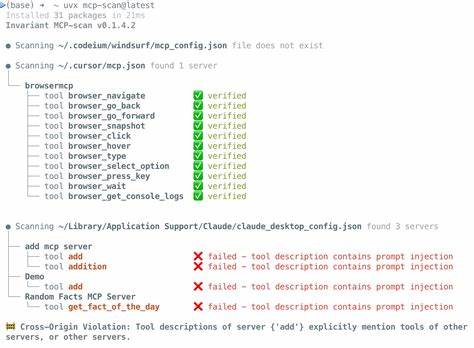

近年来,随着人工智能技术的飞速发展,AI代理开始广泛依赖各类工具和服务以增强其能力和效果。然而,伴随而来的安全风险也逐渐显现,尤其是供应链安全问题引发了业内高度关注。所谓供应链攻击,指的是攻击者通过恶意更改或替换工具的底层配置文件、接口描述或行为协议,从而在用户不知情的情况下实施破坏或窃密。作为防范这一类风险的重要解决方案之一,SchemaPin为AI代理生态系统注入了全新的安全防护力量。它利用先进的加密技术和严格的身份验证机制,防止恶意篡改和欺诈,尤其针对一种被称为“MCP拉盘”(MCP Rug Pull)的典型供应链攻击提供了有效防护。 SchemaPin是什么? SchemaPin是一项专为保障AI工具架构和协议完整性而设计的密码学协议。

其核心目标是通过数字签名机制确保工具的结构化描述——即工具的API、参数和预期行为定义未被篡改,且来源真实可信。作为一种系统性的安全措施,SchemaPin不仅保护工具开发者的合法权益,更为AI客户端提供了一种自动验证和信任的标准方式。 使得每一个调用的外部工具都必须经过签名验证,以排除被恶意修改的可能。 SchemaPin如何防止“MCP拉盘”攻击? “MCP拉盘”问题形象地指代了工具架构描述恶意被替换和篡改的事件。在实际场景中,某些工具在获得广泛使用后,攻击者通过控制服务器或代码仓库,偷偷添加恶意功能,比如窃取用户敏感文件并上传至攻击者服务器。若AI代理基于被篡改后的工具描述自动执行指令,将导致严重的隐私泄露和安全损害。

SchemaPin通过以下几项核心机制,有效阻断了这类问题的发生。 首先,它利用ECDSA P-256数字签名算法,对每一个工具的架构文件进行签名。工具开发者在完成工具设计后,使用私钥为描述文件加盖“数字印章”,生成独一无二的签名。 在后续AI代理使用该工具时,会通过公钥对描述文件进行验证,任何篡改都将导致签名验证失败,从而拒绝加载被修改的工具。其次,SchemaPin采用SHA-256哈希算法对工具结构数据做“指纹”映射,确保数据在传输和存储过程中未被误损或恶意篡改。 这意味着即便攻击者截获数据包或入侵托管服务器,也无法逃避签名验证的安全机制。

另一关键特性是“信任首次使用”(Trust-On-First-Use, TOFU)的密钥绑定方式。首次验证某个工具时,客户端会自动保存该开发者的公钥作为“信任锚点”,未来所有同一工具相关的更新必须匹配该密钥,否则就会触发警告。这一机制有效防止了密钥替换攻击,进一步提升了整体安全的稳固性。 SchemaPin在网络安全体系中的地位 SchemaPin提供的安全保障并非单一技术,而是一整套综合措施的集合。它从应用层着手补充了传统传输层安全(如HTTPS)的不足,确保即便网络连接遭遇中间人攻击,攻击者仍无法伪造合法的工具描述签名。 同时,在实际的云服务和代码托管平台被攻破时,恶意替换工具架构的行为也会立即被识别阻断,极大地减少了潜在危害。

因此,SchemaPin不仅是防范“MCP拉盘”攻击的利器,更是构建安全可靠AI工具供应链的基石。 生态系统的信任构建与自动化治理 随着AI工具和服务供应链的日趋复杂,单纯依赖人工审查和信任自然不够,SchemaPin提供的统一签名及验证标准成为生态系统安全的根基。这种跨语言、跨平台的兼容性加速了广泛采用,赋予开发者和平台精细化控制能力。 企业和平台方可以构建自动化安全策略,强制要求所有调用的工具必须通过有效签名认证,通过自动化流水线校验方案,提升合规性,同时减轻安全团队的工作负担。 SchemaPin还通过密钥绑定机制实现长期信任管理,避免因开发者私钥更新或替换带来的信任危机。借助基于RFC 8615标准的公钥发现协议,SchemaPin让密钥管理更加透明和稳定。

未来展望 随着人工智能应用场景的持续拓展,工具和服务的复杂度与规模日益增加,安全威胁也随之加剧。SchemaPin作为开源且标准化的密码学协议,未来有望成为AI生态安全的必备防护机制之一。预计随着行业参与者的积极采纳,SchemaPin将不断完善扩展,支持更多协议和签名算法,提升易用性和集成深度。 另外,随着自动化治理和合规需求的增加,SchemaPin所提供的机制将助力企业构建更为安全和可信的AI服务基础架构,从根本上杜绝通过恶意架构变更导致的数据泄露与资产损失。 总结 在数字化转型和人工智能高速发展的时代背景下,保护AI工具链的完整性和真实性不仅是技术挑战,更是信任和合规的关键。SchemaPin凭借其强大的数字签名技术、严格的验证流程以及智能的密钥绑定机制,成功应对了诸多供应链安全难题,尤其是防范“MCP拉盘”攻击。

它通过确保工具架构不被恶意替换,保障AI代理运行的合法性与安全性,从而建立了一个可信赖的生态环境。未来,SchemaPin将继续推动AI工具安全领域迈向更高标准,成为行业不可或缺的安全基石。