在当今数字化高速发展的时代,API安全与身份验证成为企业和开发者面临的关键挑战。传统的API密钥管理机制往往繁琐且容易引起安全漏洞,而自签名JWT(JSON Web Token)正逐渐崭露头角,成为简化身份验证和授权的一种创新解决方案。本文将全面剖析自签名JWT的核心原理、实践方法及其未来发展趋势,帮助开发者和企业优化API安全策略,提升用户体验。 JWT作为一种开放标准,广泛应用于用户认证与信息交换中。它以轻量级、结构化的JSON格式承载声明信息,支持数字签名和加密,确保数据传输的完整性和保密性。传统使用方式通常依赖第三方认证服务器签发令牌,但这在某些场景下带来较高的复杂度及依赖性。

自签名JWT顾名思义,是由应用自身生成和签署的令牌,无需第三方参与。开发者可以通过生成自己的公私钥对,将需要的权限声明直接编码到令牌中,并使用私钥进行签名,随后服务器在接收到请求时,用公钥验证JWT签名的有效性和合法性。这种方式不仅极大减少了依赖的环节,也赋予开发者更高的灵活性和控制权。 传统API密钥管理存在诸多痛点。用户需要访问特定网站,注册账号,进行邮箱验证,然后创建项目,添加支付信息,生成API密钥,最后还要妥善保存密钥,避免泄露,整个流程繁琐易错。同时,客户端和服务器端往往要求使用不同的密钥及SDK,如何区分管理成了额外负担。

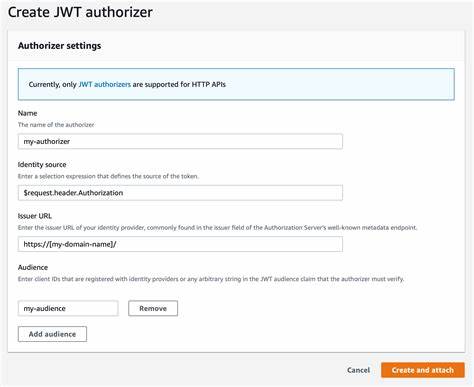

相比之下,自签名JWT通过简化密钥生成过程彻底颠覆这一流程。只需利用现代加密库轻松生成符合ES256算法的密钥对,您就拥有了专属的API“密钥”,无需再进行那些繁琐步骤。 实现上,开发者在服务器端安全存储私钥,以此对包含权限声明的JWT进行签名。客户端在调用API时,生成JWT并将其通过Authorization头部传递给服务器。服务器验证JWT签名及其中的权限声明,决定是否允许执行相应操作。这种基于JWT的授权机制使得客户端能够自如地控制访问权限,而无需多重密钥的切换或复杂的权限管理系统。

此外,自签名JWT天然支持声明式权限管理。您可以灵活地在JWT负载中添加特定的权限字段,如"destroyDatabase":true ,以明确告知服务器该请求拥有执行特定敏感操作的授权。结合权限验证函数,实现精细化访问控制变得更加透明和可控。 在商业化运营层面,自签名JWT同样展现出强大潜力。通过将用户的公钥与付费账户绑定,API可以轻松限制未付费用户的访问,并返回支付链接提示。用户完成支付后,系统自动解锁对应公钥的访问权限,减少人工干预,提升转化效率。

这为服务提供者构建灵活且安全的收费体系奠定了坚实基础。 针对企业对企业对消费者(B2B2C)的复杂需求,自签名JWT策略也提出了创新思路。通过分层的JWK派生机制,开发者客户可从主密钥派生出子密钥,分配给最终用户。配合零知识证明等现代密码学手段,系统能够验证子用户的密钥确实源自开发者的主密钥,从而实现安全、可追溯且无需集中管理的API授权体系。这种方式极大地降低了企业管理多级用户与权限链的复杂度,也在保障安全性上迈出重要一步。 从技术实现角度看,多数现代语言和加密库均支持自签名JWT生成和验证,如JavaScript中的jose库,使得这一机制低门槛且高度灵活。

同时,去中心化的身份验证趋势也推动着自签名JWT在分布式系统和区块链相关项目中的广泛应用。 然而,采用自签名JWT也需谨慎考虑安全防护。私钥保护是核心,必须确保私钥不被泄露或滥用。建议使用硬件安全模块(HSM)或专门的密钥管理服务(KMS)存储私钥。此外,合理设置JWT的有效期和权限范围,结合传输层安全(TLS)协议,亦可有效减少攻击面。开发者应定期审计和更新密钥,防止潜在风险积累。

从用户体验角度看,自签名JWT让开发流程更加顺畅。无需反复在管理界面切换密钥,也避免了因使用不当导致的权限混淆。客户端SDK通过自动代理请求并附带签名JWT,确保每次API调用都能携带合法有效的授权信息,提升开发效率和系统响应速度。 随着越来越多的服务转向云原生和微服务架构,自签名JWT亦因其分布式信任和轻量化特点备受青睐。它支持无状态的服务间认证,避免对集中式鉴权系统的依赖,提高系统的可扩展性和容错性。 总结来看,自签名JWT不仅帮助开发者摆脱了繁琐、易出错的传统API密钥管理流程,更提供了一种安全高效的授权机制,为现代应用开发注入了新的活力。

通过合理运用密钥生成、权限声明、签名验证及支付关联,开发团队能够构建灵活且易于维护的API安全体系。 面对未来,技术演进将推动自签名JWT不断完善,如多维权限声明、动态密钥管理及零知识证明的结合,将极大提升其应用广度和安全强度。对于希望在安全和开发效率上实现双赢的企业和开发者来说,深入掌握并实践自签名JWT无疑是一条值得探索的光明大道。