Matrix.org是开源即时通讯协议Matrix的旗舰服务,支撑着全球数百万用户的聊天需要。近期,Matrix.org的核心homeserver遭遇了一场罕见且复杂的Postgres数据库索引损坏事件,使得聊天室出现功能中断,消息发送失败以及用户无法加入房间的状况。本文将从技术层面全面深入地剖析这一事故的来龙去脉,恢复过程以及背后带来的启示。事情的起因看似神秘难解,社区用户开始陆续报告聊天房间出现无法发送消息或加入失败的情况,错误提示多为“没有身份验证事件中的创建事件”,这成为调查的突破口。Matrixheimserver的工作机制和其数据库架构是理解此次问题的关键。Matrix协议中,房间的“状态”是维护通讯权限和事件合法性的核心。

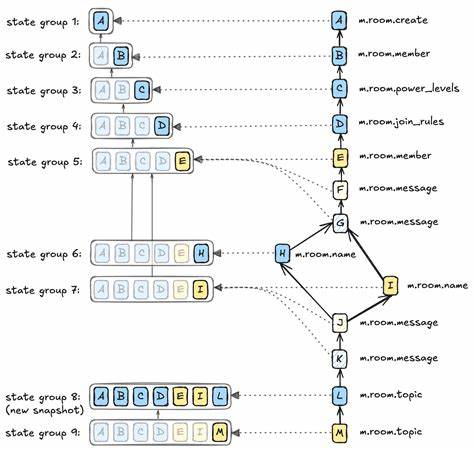

状态包括房间的创建事件、用户的加入状态、房间名称等信息。Synapse服务端采用“状态组”机制对状态进行版本化存储,每当房间状态发生变更时产生新的状态组,普通消息不会产生新状态组,而是复用当前状态组。状态组差异被以增量形式存储以节省空间,定期存储完整快照以防止遍历成本过高。在深入排查中,Element后台团队发现部分状态组因不存在创建事件而被视为损坏状态,导致新消息无法核验身份认证,从而拒绝接受消息。追溯错误日志可以发现这些错误突然激增,说明数据损坏不是新近出现,而是长期潜伏。随着调查的逐步深入,团队排查了状态组的压缩服务、冗余状态组清理任务及其创建流程。

禁用清理任务后,错误不再恶化,提示清理任务可能与损坏关联。进一步利用Postgres查询及tcpdump抓包发现,清理任务执行时触发了违反约束的删除操作,即尝试删除仍被引用的状态组数据。更令人震惊的是,对同一个状态组的索引查询竟然能返回错误房间的数据,表明索引条目指向了错误的物理位置。通过综合分析,团队确认了Postgres中某关键索引的严重损坏。Postgres索引损坏是一种罕见且危险的现象,常导致查询返回错误结果。尤其这种损坏属于索引指向了不存在或被重用的堆内数据位置,使得读取时数据错乱。

为确认损坏范围,团队编写脚本扫描百万级状态组,发现受影响的状态组集中在一定范围,从2021年1月创建的状态组开始。利用pg_amcheck工具没有检出错误,说明标准索引检测并不能全面识别该类损坏。利用pageinspect工具查看底层B树结构进一步确认索引页内容与实际堆内数据不符,部分索引指针指向空数据页。团队对照备份还原的数据发现,备份索引同样损坏,但部分堆内空间尚未被新数据重用,说明损坏已长期存在但影响尚未完全显现。通过研究ctid(Postgres内部行标识)和索引条目的关系得出,索引的清理不彻底导致历史索引条目依然悬挂,指向被删除后重新利用的堆空间。恢复方案聚焦于重建索引及拒绝因损坏索引带来的非法删除。

利用充足磁盘空间分阶段执行Reindex,耗时较长但完成后使索引恢复一 致性。对清理任务误删数据进行对照备份还原,实现了绝大部分房间的状态重建。此次事故的根因未完全明朗。Postgres团队对数据库内核稳定性高度重视,10.12版本历经多次修补,并无相关明显bug。系统底层文件系统(ext4)、硬件环境(Intel NVME SSD RAID10阵列)均无异常报警。历史的硬盘故障可能关联部分写入的丢失,但无法解释损坏持续数年且限定于单一索引的现象。

该案例也提醒了大型服务运营中底层状态存储复杂度和潜在风险。虽然应用层业务逻辑极力避免数据不一致出现,硬件或底层数据库存储风险依然存在,且难以通过常规监控发现。Matrix.org团队采取了Postgres约束限制进一步保护数据,阻止损坏索引可能诱发的进一步误删。对应恢复方案兼顾了快速恢复用户服务和最大限度修复历史数据。此次事件虽然带来了短期服务中断与用户影响,但团队展现了极高的专业水平和责任感,尤其在修复过程中针对索引损坏的诊断方法和备份利用策略,展示了数据库故障排查和应急响应的宝贵经验。未来运营中,Matrix.org计划强化数据库健康检测,增加多层次数据校验及自动恢复措施,同时保持公开透明与社区沟通。

此次事件无疑是对开源通信平台的一次严峻考验,也为业界提供了宝贵的实践案例。稳定、安全、可靠的即时通讯服务背后,需要全面的技术保障和持续的风险防控措施。Matrix.org的修复历程激励着更多技术团队关注数据库存储完整性及维护机制,推动整个开源生态持续进步。随着事件告一段落,Matrix.org重新焕发活力,继续引领全球去中心化通信的未来斗争。用户得以放心使用高质量服务,社区也更懂得技术细节背后那片不为人知的坚守与奉献。