加密货币的兴起带来了数字资产管理的革新,硬件钱包因其离线存储密钥的安全优势,逐渐成为数字资产保管的主流选择。然而,2020年代中期,一组安全研究者公开了针对部分主流硬件钱包的潜在漏洞,特别是针对Trezor和Ledger两款被广泛使用的设备,引发行业内外对于硬件钱包安全性的激烈讨论。此次事件的核心是三名研究人员Dmitry Nedospasov、Thomas Roth和Josh Datko在第35届Chaos Communication Congress上展示的一份报告,他们通过网站wallet.fail发布了相关安全漏洞,并引发了市场与用户的强烈关注。报告内容主要涉及三种攻击路径,声称有可能侵蚀设备安全,从而影响用户数字资产的安全。首先,研究者提出了一种结合物理设备修改和恶意软件攻击的复合攻击方式。具体来说,攻击者需要物理接触用户的硬件钱包,对设备进行硬件改动,同时将恶意程序植入用户的电脑中。

通过此方式,攻击者还能从附近房间远程输入PIN码并激活加密货币应用。尽管攻击链条复杂,且要求多重条件同时满足,但报告指出,这种攻击在理论上是可行的。对此,Ledger公司回应称此类攻击实用性极低,实际操作中难度巨大且容易被有效防御。公司强调,攻击者更倾向采用更直接且高效的攻击手段,而非如此复杂且耗时的过程,这使得该攻击路径的风险被大幅削减。Ledger还指明,用户的数字资产实际上存储于设备内的“安全元素”(Secure Element)芯片中,PIN码和助记词均被妥善保护,单凭这些条件不足以窃取资产。第二个攻击路径是试图绕过微控制器单元(MCU)以进行供应链攻击。

研究者尝试在出厂流程中绕过MCU检查,从而在设备进入用户手中前植入恶意代码。MCU负责管理设备的屏幕显示,但关键的安全数据则存储在安全元素中,因此攻击者无法通过此路径直接访问私钥或PIN码。Ledger回应称该攻击尝试未获成功,且维护供应链安全一直是其重点。不过,报告指出Ledger存在固件更新过程中一个漏洞,曾允许研究者添加非官方软件。对此,Ledger迅速发布更新,堵塞漏洞,且该漏洞仅打开了JTAG调试接口,并未使攻击者获得访问资金的权限。此事件显示虽然存在安全隐患,但厂商响应及时,有效维护了用户的资产安全。

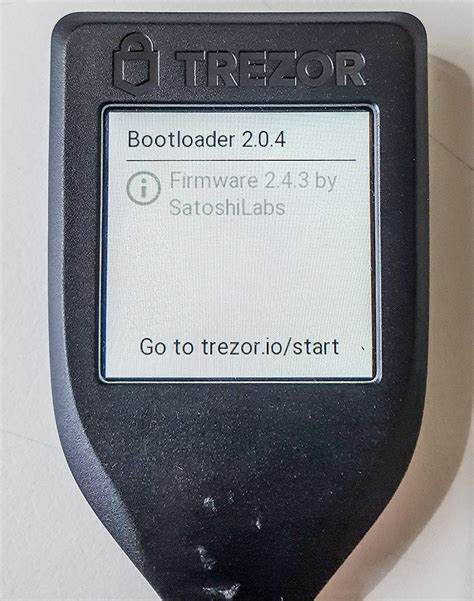

针对Ledger Blue钱包上揭示的通过射频发射监测输入PIN码的侧信道攻击,Ledger方面认为这一攻击虽然技术上“有趣”,但实际攻击中需设备始终保持与先前记录的信号相同的放置位置,条件极其苛刻,普通用户环境下几乎无法实现,安全风险有限。与Ledger相对应的是Trezor钱包,尽管在此次报告中提及较少,但其安全团队快速发表声明,重申硬件钱包作为隔离环境的设计理念,确保私钥永远不会暴露于连接电脑或手机的可能恶意软件环境中。Trezor团队强调,任何安全评估都需具备合理的攻击模型和使用场景,同时建议用户严格按照官方指导使用设备,避免中间人攻击或设备被篡改。两大品牌均表示,作为安全领域的领先者,欢迎安全研究者的挑战和共建,坚信透明和负责任的漏洞披露是促进产品完善的重要手段。Ledger同时遗憾于研究者未根据其漏洞赏金计划执行标准披露流程,这种非协调的公开有可能误导用户,对行业安全氛围产生不利影响。这一事件反映出硬件钱包虽具备极高安全性,但任何复杂系统无法做到绝对无漏洞。

数字资产的安全依赖于多层防护,不仅包括硬件本身的设计和制造,还涉及用户操作习惯、固件更新及时性及安全审计的有效执行。用户在选择和使用硬件钱包时应充分了解产品的安全架构,提升安全意识并结合多因素认证等辅助措施,加强资产保护。从行业趋势看,硬件钱包厂商持续加强安全投入,采用先进安全元件,搭载防篡改保护和加密算法,确保数字资产在恶劣攻击环境下依旧安全。供应链安全同样被高度重视,采用多环节验证和追踪机制,降低设备被篡改风险。同时,社区也在推动透明报告和协作响应机制,促进生态健康发展。总的来说,尽管此次报告提出的攻击路径在理论层面具有一定技术深度,但结合实际应用环境和厂商回应,目前Trezor和Ledger的加密钱包依然为数字资产保驾护航的坚实保障。

广大用户应理性看待安全报告,主动关注厂商发布的安全更新,合理评估个人的安全需求,以科学和谨慎的态度保护好自己的数字财富。加密硬件钱包的安全并非一朝一夕之功,而是安全技术与社区协作共同演进的结果。随着技术发展与安全实践不断完善,未来硬件钱包有望在保障数字资产安全方面扮演更加重要和可靠的角色。