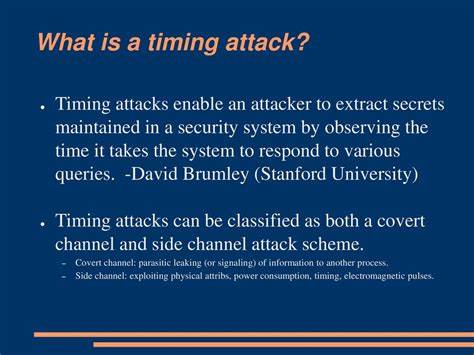

在信息安全领域,随着技术的发展和攻击手段的不断演进,定时攻击逐渐成为一种令人关注的安全威胁。许多人可能对定时攻击这个术语感到陌生,但它实则是一种通过分析系统响应时间差异来窃取敏感信息的高级攻击方式。本文将全面介绍定时攻击的原理、典型案例、攻击方式及防护方法,帮助读者深入理解这一隐秘却危险的网络攻击手段。 定时攻击的核心思想是利用系统处理数据时的时间差异来推断机密信息。具体来说,攻击者通过对目标系统发送多次请求,测量每次操作所需的时间,分析这些时间上的微小差异,从而逐步推断出秘钥、密码或其他敏感数据。不同于直接破解密码或利用系统漏洞,定时攻击属于侧信道攻击的一种,它更多依赖于分析计算过程中的物理或逻辑时间特征,而非传统的破解技术。

这种攻击的危险性主要体现在它可以绕过传统的安全防护机制。由于定时攻击利用的是系统的性能数据,而非普通意义上的漏洞,很多防火墙、杀毒软件或者入侵检测系统难以及时发现和阻止这类攻击。此外,定时攻击不需要复杂的权限,只要能够对目标系统进行多次请求,攻击者就可以开始收集时间信息,降低了攻击的门槛。 在密码学领域,定时攻击尤为重要。许多加密算法在执行过程中,由于内部处理路径会因输入不同而存在时间差异,攻击者便能利用这些时间差来恢复密钥。例如,对RSA算法的某些实现,攻击者可通过测量解密操作所需时间来推断私钥信息。

同理,AES和其他对称加密算法的某些硬件或软件实现中也存在时间泄漏问题。定时攻击因此成为密码系统安全设计中的一大挑战。 除了加密算法,身份认证机制同样容易受到定时攻击的影响。比如在验证用户名和密码时,如果系统对正确及错误密码的响应时间存在差异,攻击者就可以通过大量尝试,分析响应时间,判断密码猜测的正确程度,最终实现暴力破解。这种攻击方式被称为基于时间的猜测攻击。 在实际案例中,定时攻击多见于智能卡、网络服务以及物联网设备。

智能卡中的加密操作常因性能限制导致时间差异明显,成为定时攻击的典型目标。互联网常见的API接口或认证服务若未做时间均衡处理,也可能成为攻击者搜集时间信息的入口。物联网设备因普遍算力有限,更容易暴露时序差异,这让它们成为定时攻击的高风险群体。 面对定时攻击的威胁,系统设计者与安全从业者可以采取多种防范措施。首先,优化算法实现,减少不同输入导致的时间差异成为首要任务。通过使用恒定时间的比较函数、避免条件分支或循环的时间泄漏,可以有效遏制定时攻击的发生。

其次,实行响应时间均衡策略,让所有有效与无效请求的处理时间保持一致,也能降低攻击者分析时间差的可能性。 此外,加入随机延迟机制是防止定时攻击的常用方法之一。系统在响应时加上一些随机时间,使攻击者难以准确测量处理时间,从而迷惑攻击分析。然而,这种方法也可能影响系统性能,且在某些场景下难以完全杜绝攻击,因此应结合其他措施协同使用。 在密码学标准制定方面,越来越多的算法实现被要求具备抗定时攻击的能力。安全开发规范中强调对算法运算时间的严格控制,倡导开发者采用时间无关的代码结构。

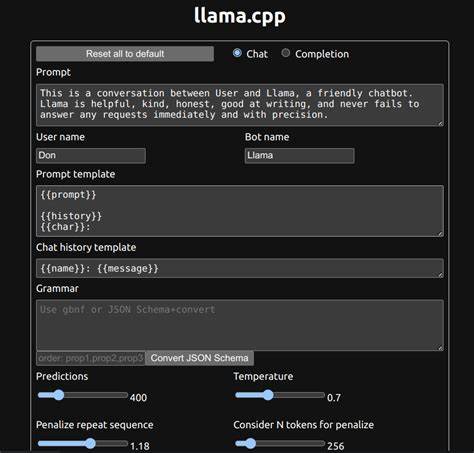

不仅如此,定期进行安全评估与渗透测试,模拟时序攻击环境,能够帮助系统及时发现潜在漏洞。 普通用户在使用网络服务时,也需增强安全意识。尽量选择采用经安全加固的认证手段,如多因素认证(MFA)和硬件安全模块(HSM)。此外,及时升级软件版本,避免使用存在已知时序漏洞的旧系统,也能降低由于定时攻击造成隐私泄露的风险。 未来,随着人工智能和机器学习技术的进步,定时攻击可能会变得更加隐蔽和高效。攻击者可能利用更复杂的模型来分析大量时间数据,实现对秘密信息的精准推断。

因此,加强定时攻击防护将成为网络安全长期的重要课题。安全研究人员需要不断探索新的检测和防御技术,提升整体安全防御水平。 总而言之,定时攻击作为一种利用时间差异来窃取信息的侧信道攻击方式,具有隐蔽性强、难以防范的特点。无论是密码保护系统还是身份验证服务,都存在被定时攻击威胁的可能。通过理解其工作原理,并采取有效的技术与管理措施,可以大幅降低风险,保障信息安全。在网络空间安全环境日益复杂的今天,定时攻击防护不可忽视,必须引起企业与用户的高度重视。

。