近年来浏览器扩展从提升生产力和个性化体验的工具,逐步成为攻击者的目标。微软宣布将在 Edge 浏览器中引入一项关键防护功能,能够检测并撤销通过绕过官方商店安装的第三方恶意扩展(sideload 扩展)。该功能计划于 2025 年 11 月上线,并将在全球多租户实例中逐步部署。对普通用户、开发者与企业管理员而言,这一变化既意味着更高的安全保障,也带来新的合规与运维考虑。 背景与动因 浏览器扩展通常需要广泛权限才能实现功能,比如访问网页内容、修改页面行为或与本地系统交互。正因为权限广泛,恶意扩展一旦被安装,就可能进行窃取凭据、注入广告、劫持搜索结果、植入后门或将浏览器变成挖矿工具。

攻击者常用的攻击链包括诱导用户安装"有用"的扩展、伪造更新源或通过社交工程促使用户启用开发者模式并加载未打包的扩展。微软指出,近年来有多起规模化的恶意扩展事件影响数十万用户,促使其加强对扩展生态的防护。Edge 此次改进的目标是覆盖那些未经过商店审核、通过 sideload 方式安装的扩展,从而减少绕过商店审核流程带来的风险。 技术实现与可能机制 微软尚未完全公开具体检测算法的细节,但可以推测其方案可能结合多种技术手段。静态分析与代码签名检查可以揭示可疑行为模式或未经授权的修改痕迹。动态行为分析则在沙箱环境中运行扩展以观测其网络请求、远程代码加载、权限滥用等异常活动。

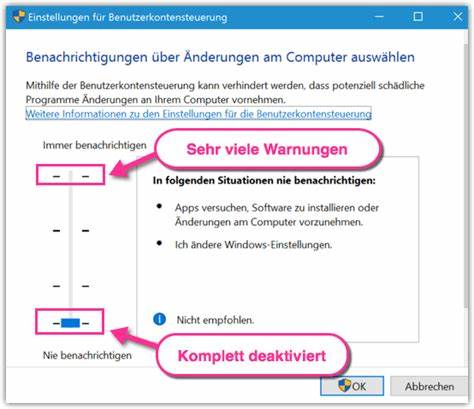

云端威胁情报与机器学习模型可对大量扩展样本进行聚类与判别,从而识别出新型恶意行为。一旦检测到风险,Edge 将具备撤销(revocation)能力,即远程阻断扩展的执行或标记为不安全,提示用户并禁用相关功能。多租户部署意味着企业级实例与教育机构也能同步获得该防护,而不仅限于个人版浏览器。 用户层面的影响与应对 普通用户将直接受益于额外的保护,尤其是那些习惯于从第三方渠道安装扩展的人群。功能上线后,系统可能在检测到恶意或高风险 sideload 扩展时自动禁用扩展并弹出告警,提示用户移除。尽管如此,用户仍应保持谨慎。

不要在没有必要的情况下启用开发者模式,也不要从不可信来源下载扩展包。安装扩展前应查看开发者信息、用户评价与已授予权限,警惕要求过多权限但功能简单的扩展。 如果怀疑已安装恶意扩展,建议立即关闭浏览器并在安全模式或受限环境下移除扩展。更改所有浏览器中保存的密码,启用多因素认证并检查浏览器同步账号的活动记录。必要时使用反恶意软件工具扫描系统,并查看网络流量是否有异常连接或向未知域名发出的请求。对于已经被 Edge 撤销的扩展,用户应通过微软或扩展开发者的官方渠道获取更多信息,以判断是否存在误判并进行申诉。

开发者与扩展作者的注意事项 扩展开发者需严格遵守商店政策并通过官方渠道发布扩展。微软近年已推出 Publish API、强化账号与更新流程的审查,并测试性能警告机制,以提升扩展生态的质量与安全性。开发者应采用良好的代码管理与签名实践,避免将敏感逻辑放在可动态加载的远端脚本中,同时为用户明确说明所需权限与用途。若扩展被误判为恶意,应准备好提交白名单申请并配合安全团队提供代码审计与威胁说明。 企业与管理员层面的部署与策略 企业管理员需评估此次功能对组织的影响,尤其在使用内部或定制扩展的场景中。Edge 的新防护将在多租户环境中生效,可能会阻断某些通过 sideload 部署的企业扩展。

建议通过组策略或 Microsoft Endpoint 管理工具提前测试并制定白名单策略。对依赖内部扩展的组织,应优先将扩展通过官方企业渠道发布或申请企业级豁免,确保扩展通过微软的安全审查流程并配备正确的签名。定期审查扩展清单、权限使用情况与更新路径,对于保持环境稳定性至关重要。 扩展生态的长期影响 此次改动将促使扩展作者更加重视安全合规,减少恶意或低质扩展进入用户终端的机会。商店审核与自动检测相结合的策略有助于提升用户信任,鼓励合法开发者继续创新。与此同时,攻击者也可能调整策略,从针对浏览器扩展转向更隐蔽的社工或依赖二次感染链。

因此安全社区与厂商需要保持持续的联防联控,分享威胁情报并对新型攻击手法进行快速响应。 常见攻击手法与防御建议 恶意扩展常见手段包括请求过度权限以窃取数据、动态加载远程脚本来规避静态审查、伪装为知名工具或恶意利用更新通道注入新功能。有效防御包括限制扩展权限原则、实施最小化权限策略以及定期审计已安装扩展。企业应通过策略管控扩展安装权限,普通用户应仅从官方商店安装并关注扩展更新日志。浏览器厂商的检测与撤销机制为最后一道防线,但主动的权限管理与行为审查能显著降低风险。 遇到问题时的恢复与申诉途径 如果 Edge 检测并撤销了某个扩展,开发者可通过微软提供的渠道提交申诉与复审请求,提供清晰的代码说明与安全审计结果。

用户若认为某个扩展被误报,应联系扩展作者或微软支持,提供扩展版本、安装来源与行为日志以便核查。企业管理员可借助企业支持通道与微软沟通,以快速恢复合法的企业扩展功能。 展望未来 随着浏览器扩展生态的增长,监管与安全技术将持续演进。微软在扩展检测、发布 API 与账号验证方面的投入表明,厂商正朝着更严格但更透明的生态治理方向前进。未来可能看到更先进的动态检测、基于行为的实时阻断以及与跨厂商威胁情报平台的深度集成。对于终端用户而言,安全最终取决于厂商、开发者与用户三方的共同努力。

结语 微软 Edge 阻断 sideload 恶意扩展的计划代表了浏览器安全保护向前迈出的重要一步。它不仅能降低大规模扩展滥用带来的风险,还将推动扩展作者提高安全标准,企业完善运维与合规流程。无论是普通用户、独立开发者还是企业管理员,都应关注该功能的上线时间与具体行为,提前做好测试与准备,从而在更安全的浏览环境中享受扩展带来的便利。 。