在当今网络技术飞速发展的时代,网络数据包的捕获和分析成为网络工程师和安全专家的重要工作内容。Tcpreplay作为一款强大的工具套件,能够帮助用户对网络数据包捕获文件进行修改和重放,模拟真实网络环境中的数据流动,为网络测试、故障定位和安全检测提供便捷而有效的手段。本文将详细介绍Tcpreplay的核心功能、安装方法、数据包捕获的处理技巧以及如何在本地安全地重播数据包,从而帮助读者全面掌握这一工具的应用。 首先,了解Tcpreplay的背景和作用至关重要。它是一套开源工具,允许用户对已捕获的pcap或pcapng格式的数据包文件进行编辑,包括随机化、替换IP地址、端口号和MAC地址等操作,并且能够将经过修改的流量按照捕获时的速度或自定义速度重放到网络中,实现"时光穿梭"般的网络事件回放。通过这种方式,网络工程师可以重现特定的网络条件和故障场景,安全设备如防火墙和入侵检测系统也能借此进行压力测试和策略验证。

对于需要对历史网络流量进行深入分析和实验的场景,Tcpreplay提供了不可替代的支持。 在使用Tcpreplay之前,必须进行工具的安装。用户可以通过操作系统自带的软件包管理器快速安装,或者选择从源代码编译以获得最新版本及更多自定义功能。在Ubuntu等Linux发行版中,使用简单的命令即可完成安装。然而,仓库中的版本可能较为陈旧,无法支持最新特性或者修复一些已知的bug。自行编译最新版本需要依赖libpcap开发库和构建工具,不仅确保工具的功能完善,还能加深对Linux系统和网络编程的理解。

安装完成后,用户可先尝试生成测试用的网络数据包,例如通过logger工具在本机生成大量syslog消息,然后用tcpdump或tshark抓包保存为pcap文件。该方法无须真实网络数据,也能构建适用于后续实验的流量样本。syslog消息具有多种严重性等级,随机生成的日志为测试提供了不同类型和内容的包裹,验证和调试网络设备、代理服务器等变得更加真实和有效。 捕获的数据包文件大致分为两种类型:正常数据包和"Cooked"模式数据包。后者来源于any接口捕获,链接层头部为伪造的SLL2类型,与普通Ethernet截然不同。Tcpreplay对Cooked包的处理较为复杂,需要先将其转换为标准以太网包,替换伪造头部后才能进一步修改和回放。

掌握这一区别有助于避免数据包修改失败或回放异常,是数据包操作的基础常识。 修改数据包的最核心需求在于调整MAC地址、IP地址及端口号,并且修正相关校验和,确保数据包在目标网络环境中能正常传输。通过Tcprewrite工具,用户可以轻松指定新的源或目的MAC和IP地址,甚至通过映射规则批量更改对应关系。调整端口号也能够减少因传输层参数不匹配而导致的数据包丢失。值得注意的是,对网络数据包的修改不仅变更信息,还需修正互联网协议和传输层的校验和,否则包会被操作系统或网络设备丢弃。通过合理使用命令行参数进行包的精准修改,是高效利用Tcpreplay的关键所在。

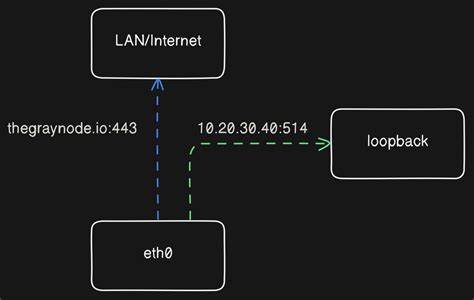

对于如何在本地环境安全地进行数据包回放,用户需避免将伪造的网络流量直接发送至生产网络或互联网。这里有两种主流的解决方案。其一是利用Linux内核提供的tc(Traffic Control)工具,将发往特定IP和端口的数据包通过流量控制功能重定向到本机环回接口。这样既可保持流量仅在本地网络内部流动,又能兼容绝大多数网络环境。其二是借助网络命名空间功能创建多个隔离的虚拟网络环境,将修改后的数据包在隔离的命名空间之间回放,模拟两台主机的通信过程。这不仅防止了数据包泄漏风险,还能模拟更复杂的网络拓扑和策略场景,非常适合安全检测和多用户实验。

通过搭建网络命名空间,用户可创建彼此隔离的轻量级虚拟网络接口,并为它们分配特定的MAC地址和IP地址,使得回放的网络流量仿佛真实在两台独立设备间传输。这样形成的端到端测试环境极具灵活性和控制性,有效规避了传统方法可能导致的网络冲突和安全隐患。在多个终端中监控流量,配合nc监听端口,可以实时观察数据包的流动和状态,进一步增强调试能力。 最后,使用完毕应及时清理环境变量,如删除添加的IP地址、撤销tc规则以及销毁创建的网络命名空间,以防止残留配置影响系统网络的正常运行。掌握一套完整的操作流程和清理方法不仅提升工作效率,也保证了多系统长时间稳定运行。 总体来看,Tcpreplay凭借其强大的修改和回放能力,成为网络设备测试、安全验证和故障排查的重要工具。

通过合理调整数据包中的关键字段,结合tc流量控制和网络命名空间隔离技术,用户能够在不影响实际网络环境的情况下,安全且高效地对网络流量进行重放和模拟。此举不仅大大降低了测试成本,还提升了实验的准确性和可控性。未来随着网络技术的不断创新,Tcpreplay仍将在网络运维和安全领域发挥无可替代的作用,值得广大网络工程师和安全研究人员深入学习和实践。 。