近年来,随着企业和机构对微软Exchange服务器的广泛依赖,其安全问题也日益成为网络攻击者的重点目标。2025年,全球范围内超过70台微软Exchange服务器被黑客入侵,攻击者通过植入高级恶意JavaScript键盘记录程序,专门针对Outlook登录页面,成功窃取用户的账号和密码等关键凭证。这一系列攻击的曝光,引发了业界对于Exchange服务器安全漏洞与防护措施的深刻关注。根据俄国知名网络安全厂商Positive Technologies的报告,攻击者主要通过利用微软Exchange服务器已知漏洞入侵系统,其中涉及ProxyShell和ProxyLogon等重大安全缺陷。这些漏洞允许攻击者远程执行代码并绕过安全防护,将恶意代码隐蔽注入至登录页面中,令受害者在不知情的情况下提交的凭证信息被实时捕获和传输。Positive Technologies分析指出,此次攻击首次被发现是在2024年5月,最初目标锁定非洲与中东地区,随后逐渐扩展至全球多达26个国家,包括俄罗斯、中国、越南、荷兰、土耳其等。

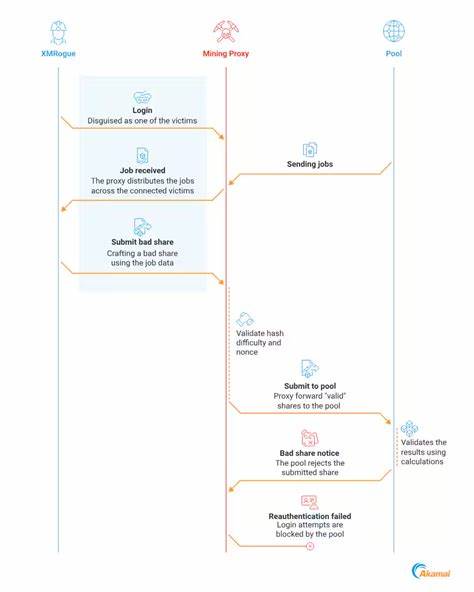

受害组织涵盖政府机关、银行、信息技术企业及教育机构等多个关键行业,显示出攻击者精准且高影响力的攻击布局。攻击方式主要分为两类。一种为键盘记录数据被保存至本地文件,并可被外部访问,攻击者无需通过网络立即传输数据,这种方式极难被检测到。另一种则通过网络请求即时将登录信息发送至外部服务器,具体攻击载体包括Telegram机器人接口以及结合DNS隧道的HTTPS请求,帮助攻击者绕过传统安全设备监控,确保凭证信息快速外泄。植入的JavaScript恶意代码会监控用户在认证表单内的输入,读取账号密码及相关cookie信息,并通过XMLHttpRequest技术发送数据。攻击者甚至通过精心设计的服务器端处理函数,将收到的凭证写入特定文件,便于多次访问和分析。

此外,这些恶意脚本还会采集用户代理字符串和时间戳等元数据,用以辅助攻击者进行后续的分析和入侵深度扩展。Positive Technologies进一步的调查表明,部分中招服务器主要集中于政府组织,占比最高,其次是信息技术行业及工业、物流企业。这反映出高敏感度及关键基础设施成为攻击首选目标。尽管微软官方持续发布安全补丁,但大量暴露于互联网的Exchange服务器仍未及时更新,致使老旧漏洞得以再次利用,攻击得以持续扩散。最令人担忧的是,攻击者通过合法系统登录页面植入恶意代码,极大提升入侵隐蔽性,延长被发现的时间窗口,使得大量明文登录凭证在长时间内被窃取并滥用。2025年8月的最新分析将此次攻击活动与一个名为PhantomCore的黑客组织联系起来。

该组织之前因散播名为PhantomDL的恶意载荷而臭名昭著。Positive Technologies研究人员通过分析攻击基础设施及相关域名发现,攻击者利用伪装成支付计算器应用程序的恶意软件,进一步引入恶意负载,拓展攻击链条。PhantomCore在俄罗斯的IT咨询及开发企业中成功实施感染,累计窃取超过5000个账户凭证。这种结合外围欺骗工具和内置持久化载荷的复杂攻击,展现出攻击组织高度专业化与精细化运行能力。网络安全专家建议,企业必须高度重视微软Exchange服务器的日常安全加固工作,及时部署官方补丁,关闭所有不必要的互联网访问端口,借助安全监测系统检测异常数据传输与登录行为。此外,增强登录多因素认证机制,避免单点凭证泄露造成大范围损失。

同时,强化泄露凭证的快速响应机制,定期开展安全审计和渗透测试,紧盯新兴漏洞与攻击手法。此次事件也暴露出现有安全策略的诸多盲点,传统依赖边界安全与流量过滤的防护体系已难以抵御此类隐蔽且有针对性的源码层攻击。随着攻击手段日益多样化与智能化,企业亟需采用更加先进的行为分析与威胁情报整合技术,构建纵深防御能力。微软也持续加强Exchange服务器的安全架构,推出自动化检测工具和加固方案,力求为客户提供更安全稳定的邮件服务环境。针对已曝出漏洞,安全研究人员建议紧急部署针对ProxyShell、ProxyLogon等漏洞的补丁,并利用威胁狩猎平台识别恶意键盘记录代码和异常文件访问行为。企业用户应从根本上降低暴露面,避免重要系统组件直接暴露于公网,采用VPN和零信任架构限制访问权限。

据悉,业内多家安全厂商和研究机构正在联合追踪此次攻击活动根源,并提供详细的检测和响应方案,帮助受害用户迅速恢复系统安全。总体来看,此次微软Exchange服务器被广泛攻击事件警示了当前企业信息安全面临的严峻形势。黑客通过利用系统核心漏洞和植入浏览器级恶意脚本,达到低成本高效率窃取凭证的目的,攻击隐蔽性和持续性极强。企业用户唯有从补丁管理、访问控制、监控预警到应急响应等多层面加强安全建设,才能有效遏制此类威胁,保障通信渠道、数据资产安全不受侵害。未来,随着攻击技术的不断演进,安全防御也需深化创新,借助人工智能、零信任、安全态势感知等前沿技术,构筑多维度多机制协同防护体系,确保微软Exchange等关键信息系统稳健运行。面对复杂多变的网络安全挑战,企业应当将邮件系统安全作为整体IT安全战略的重要组成部分,持续更新安全意识和技术储备,提升应对网络威胁的综合能力,最终营造安全、高效、可信的数字办公环境。

。