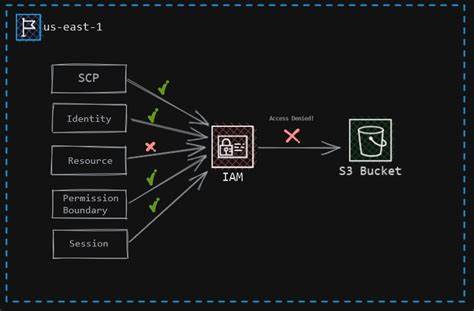

随着云计算的不断发展,安全性和访问控制成为保障云环境稳定运行的重要基石。亚马逊网络服务(AWS)作为全球领先的云服务提供商,其身份与访问管理(IAM)策略是确保资源安全性与合理权限分配的核心工具。深入理解AWS IAM策略不仅能有效防止未经授权的访问,还能优化权限管理流程,提升整体安全性。IAM策略本质上是定义用户或服务对AWS资源拥有何种操作权限的规则集合。每条策略中包含权限语句,明确指定允许或拒绝的操作,适用的资源以及条件限制。AWS支持多种类型的策略,包括托管策略、内联策略和基于资源的策略。

托管策略由AWS预先创建并管理,适用于大多数常见用例,让用户快速赋予角色或用户所需权限。内联策略则专属于特定身份或资源,定制性更强,适合特殊需求或高度灵活的权限控制。基于资源的策略直接附加于资源本身,常见于S3存储桶和Lambda函数等,可以细粒度地控制外部主体的访问。设计合理的IAM策略需要遵循最小权限原则,确保用户或服务仅拥有执行必要任务所需的最低权限。这样可以减少潜在的安全风险,防止权限滥用或误操作引发的安全事件。在策略编写过程中,熟悉JSON格式及其语法规范至关重要,因为策略采用JSON定义权限语句。

合理使用动作(Action)、资源(Resource)、效果(Effect)和条件(Condition)元素,能够实现精细化的访问控制。条件元素尤其重要,它允许结合请求上下文条件,如时间、IP地址或多因素认证状态等,进一步强化安全策略。AWS IAM还通过角色扮演(Role)功能支持跨账户访问与临时权限委托。角色定义了一套权限,可以由用户或服务临时担任,极大地提高权限管理的灵活性和安全性。例如,开发人员可以通过角色获得特定环境的访问权限,权限会在操作完成后自动失效,避免长期权限暴露带来的风险。实践中,IAM策略应结合日志审核和权限分析工具持续优化。

AWS CloudTrail提供详细的API调用日志,帮助管理员追踪访问记录和操作轨迹。结合IAM访问分析器,能够发现权限潜在的过度授予,并调整策略保持最严格的权限控制。多因素认证(MFA)的启用也是强化IAM安全性的关键措施之一。通过MFA,即使账户凭证泄露,攻击者也难以绕过额外验证层,保障账号的安全防护效果。除了策略配置,组织应建立完善的身份管理和访问审计机制,定期复查账户权限,避免权限膨胀和遗留风险。通过自动化脚本或管理控制台实现权限分配和回收的自动化,提升运维效率,降低人为错误。

展望未来,随着云环境日益复杂和多样,AWS IAM策略也在持续演进,支持更多条件判断和策略类型,以应对复杂的业务需求和安全挑战。理解并掌握IAM策略的核心理念和最佳实践,是每个云计算从业者必备的技能。正确配置和管理IAM权限,不仅保障了资源安全,还支持业务的灵活扩展和创新。全面深入理解AWS IAM策略的构架与应用,将为企业云安全奠定坚实的基础,助力打造稳健、高效的云计算环境。 。