近年来,加密货币市场的火爆催生了众多新型网络攻击,特别是有关Cryptojacking(加密劫持)的恶意行为频频曝光,KingMiner木马凭借其隐蔽性和高效性成为安全领域备受关注的重点威胁。Cryptojacking指的是攻击者未经用户同意,将受害设备用于加密货币的挖矿操作,背后的技术手段不断升级,致使防护难度愈发加大。KingMiner正是此类恶意程序的典型代表,通过复杂的逃避机制,有效躲避传统杀毒软件和入侵检测系统,长时间在受害者设备上运行,悄无声息地挖掘门罗币,为攻击者带来可观的经济收益。门罗币(Monero)作为一种匿名性极高的加密货币,因其交易难以追踪而成为黑客及恶意团伙青睐的挖矿对象。KingMiner利用这一点,不仅加强了攻击隐蔽性,还降低了被追踪和阻断的风险。该木马通常通过钓鱼邮件、漏洞利用以及远程桌面协议(RDP)暴力破解等途径入侵目标系统。

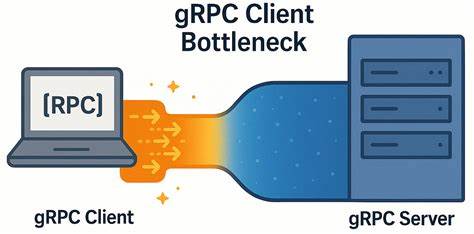

一旦成功渗透,KingMiner会在后台悄然部署挖矿程序,避免激起用户注意,在不明显影响系统性能的前提下持续挖矿。KingMiner采用多种技术来躲避检测,首先它会利用加密和代码混淆技术隐藏自身的执行逻辑,使得传统的签名检测失效。此外,该木马具备动态加载功能,能在运行时下载和执行额外模块,进一步规避静态分析。它还巧妙地模仿系统合法进程行为,甚至注入到可信进程中执行挖矿,从而难以被安全软件发现。KingMiner在网络通信方面同样表现出高度隐蔽性,利用加密通道与远端控制服务器保持联系,数据传输经过多层加密,防止流量监控和分析工具捕获挖矿指令或数据包。这种隐秘的通讯策略使得入侵溯源变得极为复杂。

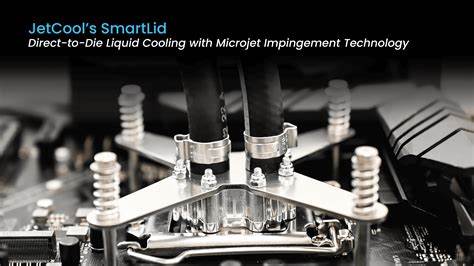

从受害者角度来看,KingMiner的存在会导致设备资源被大量占用,CPU和GPU负载不断升高,系统响应速度明显变慢,甚至可能引发硬件过热和损坏风险。此外,企业级网络中一旦感染,可能导致整体网络性能下降,服务器负载异常,进而影响正常业务运营和服务稳定性。针对KingMiner的防护措施必须从多个层面展开。首先,强化网络边界防御,及时修补系统和应用程序漏洞,防止攻击者利用已知弱点入侵,尤其是确保远程服务的安全配置和访问权限控制。其次,企业和个人用户应部署具备行为分析和异常检测能力的安全解决方案,及时识别挖矿进程的异常资源使用模式。不断更新病毒定义库和利用机器学习等先进技术提升恶意软件检测率同样关键。

用户自身也需增强安全意识,避免点击不明链接或下载来源不明的软件,定期备份重要数据,确保一旦遭遇Cryptojacking攻击可以快速恢复环境。另外,网络安全专家建议结合威胁情报共享,实时关注KingMiner及类似Cryptojacking木马的最新攻击样本和行为特征,通过主动防御和威胁猎杀来减少该类威胁的影响。法律和监管层面也应加大对加密劫持犯罪行为的打击力度,推动相关法规完善,营造更加安全的网络环境。总体来看,随着加密货币挖矿的持续热门,KingMiner背后的威胁不会消失,反而因其隐蔽性更为突出,给网络安全带来更大挑战。对抗它需要安全从业者、企业和个人的共同努力,借助先进技术和严谨管理,构建全面的防护体系,才能有效遏制Cryptojacking攻击,保障数字资产和重要信息安全。未来,随着防御手段的日益完善,KingMiner类木马可能会转向更为复杂且难以检测的形式,安全社区必须保持高度警惕。

持续研究该类威胁的演变规律,提升检测响应能力,才能在不断变化的网络安全战场中占据主动。