近年来,加密货币的兴起带来了众多技术革新与商业机会,然而与此同时,针对加密货币的安全威胁也日益增多。Cryptojacking,即悄无声息地劫持用户设备资源进行加密货币挖矿的恶意行为,近年来一度淡出视野,但最新报告显示这一威胁正以更新更隐秘的姿态卷土重来,波及了全球超过3500个网站,尤以Monero(门罗币)为主要目标。Monero因其交易匿名性强、隐私保护性好,而被大量攻击者青睐,成为网络黑客进行非法挖矿的首选加密货币。传染范围之广和隐蔽性之强,使得此次Cryptojacking活动成为网络安全领域的新焦点。 最新的网络安全研究揭示,攻击者采取了复杂而高效的技术路径,利用病毒代码注入,劫持网站服务器端口或内容管理系统,尤其针对未及时打补丁的WordPress网站和电子商务平台发起攻击。过去一些黑客曾通过名为Magecart的信用卡盗窃攻击获得入口,如今这些入口被重新利用,一并放置Monero挖矿脚本,实现了资源的二次挖掘利用。

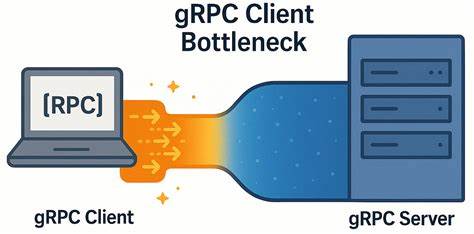

与传统高耗能、高流量的Cryptojacking不同,这波攻击设计精良,降低CPU使用率,限制了矿工运算资源占用,仅通过微小的资源调度维持运作,使被侵入的网站访问者难以察觉,极大提高了隐蔽效果。 关键技术的革新是攻击成功的核心。基于WebAssembly的挖矿脚本能够在浏览器中高效运行,性能优于传统JavaScript脚本。此外,通过WebSocket协议维持与攻击者控制服务器的持续通信,挖矿程序可实时调整运算节奏,动态管理资源消耗,避免监测系统因异常CPU飙升而触发安全告警。攻击者以此“低调挖矿”策略减少检测风险,保证了长期潜伏和稳定收益。此类攻击不窃取用户密码,也不直接盗取数字钱包资产,但通过利用访问者计算机的CPU与GPU推算Monero,间接消耗他们的电力和性能资源,影响用户体验和设备寿命。

此次秘密挖矿攻击影响范围广泛,涵盖新闻门户、电商平台、政府及教育机构网站。由于攻击更侧重于持久性而非显性破坏,许多站点未能及时察觉,增加了清理难度。安全专家倡议网站管理员保持高度警惕,定期对服务器进行漏洞扫描和代码审计,及时更新内容管理系统及插件,杜绝后门入口。同时,部署流量异常检测、应用行为分析工具以及实施内容安全策略(CSP)能有效防止恶意代码注入。 此外,浏览器用户也应加强防护意识。安装安全浏览工具,开启广告拦截和反挖矿插件,避免访问不明来源或安全风险较高的网站,可以减少被Cryptojacking攻击的风险。

在企业级环境下,强化员工安全培训、限制不必要的浏览权限和加强终端安全管理,是保障数字资产和业务连续性的关键步骤。 近年来,随着加密货币价格的上涨,Cryptojacking的经济诱惑显著增强。监测数据显示,Monero的市场价值保持相对稳定,为黑客提供了持续的获利驱动力。专家指出,攻击者更倾向于持续低水平运作以积少成多,而非短期高强度攻击,以免引发检测和修复行为。这样的策略更具隐蔽性和长期性,令网络防护工作面临更大挑战。 技术更新层面,WebAssembly表现出强大的性能优势,成为新一代Web攻击工具平台。

这要求安全研究者和开发者加强对其特性的理解和监控能力。加密挖矿的脚本代码日趋复杂,甚至采用混淆与反分析措施,提升了分析难度。业内呼吁更多开放协作,分享威胁情报和应急响应机制,以对抗日益复杂的网络犯罪手法。 总结来看,Cryptojacking以Monero矿工恶意软件为代表的新一轮攻击浪潮,正隐秘席卷全球成千上万个网站与应用。此次事件再次警示各方,网站安全管理需从根本上提升防御能力,用户端防护措施也不能忽视。随着网络安全态势的不断演变,面对隐蔽且高效的Cryptojacking威胁,只有实现技术、管理与用户三方协同,才能筑牢安全防线,维护互联网环境的健康和安全。

网络安全厂商、网站运营者及最终用户都应积极行动,遏制这波新兴的网上“隐形盗矿”风潮,保障数字经济的可持续发展。