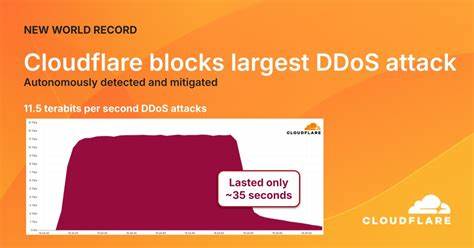

近年来,网络安全事件频发,分布式拒绝服务(DDoS)攻击已经成为网络攻击中的主要威胁之一。攻击者通过海量恶意流量淹没目标服务器,导致正常业务瘫痪,给企业带来巨大的经济损失和声誉影响。2025年劳动节周末,Cloudflare成功阻止了一场创纪录的超大规模DDoS攻击,峰值达到11.5 Tbps,较此前创下的7.3 Tbps该服务商封堵的最高记录提升近60%。这一事件不仅反映了攻击技术的持续升级,也凸显了云安全防御技术的巨大进步和必要性。 此次攻击的核心手法是超大规模的UDP泛洪攻击。UDP(用户数据报协议)伪装简单,容易被滥用,攻击者发起了每秒超过51亿个数据包的洪泛攻击,试图通过极高的带宽占用和目标服务器的资源耗尽,使网络服务不可用。

UDP攻击之所以危险,一方面因为它无需三次握手,发送伪造源地址包极为方便;另一方面,目标服务器在接收到UDP包时,需要对每个数据包进行处理,并往往会对无程序监听的端口返回ICMP不可达响应,进一步加重计算负担和带宽消耗。这种攻击模式简单却十分高效,因此愈发受到网络攻击者青睐。 分析此次攻击来源,Cloudflare指出其流量主要来自多个物联网(IoT)设备和云计算平台的被攻破账户。尤其是谷歌云等主流云平台上的账户被滥用,暴露出云服务在安全防护方面的潜在隐患。物联网设备由于硬件资源有限以及安全配置不足,极易成为攻击工具的"肉鸡",在未经授权下被纳入攻击源头。攻击的时间虽仅维持35秒,但其高强度和瞬时性令防御难度大幅增加。

Cloudflare利用其全球分布的自动化DDoS缓解网络,结合实时包分析、指纹识别和快速威胁情报共享技术,成功实现了对这次超大流量攻击的自动检测和拦截,无需人工干预,且未对客户服务造成显著影响。这表明云安全防护技术正在走向智能化和自动化,能够应对当前复杂多变的网络安全挑战。 值得注意的是,Cloudflare在2025年第二季度统计数据显示,超大规模DDoS攻击的频率和强度出现大幅增长,单季度阻断超过6500起此类攻击,平均每天达71起。整体DDoS攻击数量同比上升超过30%,显示全球网络环境面临更严峻的安全威胁。在短短几个月里,Cloudflare封堵的DDoS攻击数量已超过2024年全年总量的130%,令人警醒网络攻击的步伐正在加快。 本次事件透露出几个重要的安全启示。

首先,云服务及物联网设备的安全配置必须得到高度重视。云平台应加强账户访问权限管理和异常行为监测,防止账户被黑客入侵后作为攻击跳板。物联网设备制造商和用户则需要更严格的安全设计和补丁更新,避免被利用形成大规模攻击网络。此外,企业和机构应积极部署专业的DDoS防护服务,结合流量清洗、行为分析等先进技术,构筑多层次防御体系。 市场上除了Cloudflare,Akamai、Imperva、Radware、F5、Fortinet等公司也提供高效的DDoS防护方案,客户可根据自身需求选择合适的安全服务。尤其面向中小型企业的轻量级解决方案,能有效提升其抗攻击能力,确保业务连续性。

随着攻击手法日益多样且快速变化,单靠传统防御措施已难以应付,智能化、实时响应的安全体系成为必然趋势。 未来,网络攻击将更频繁、更复杂,攻击者大规模滥用云资源和IoT设备的现象可能会持续。安全防护不仅需要技术上不断革新,更依赖产业链各方的协同合作,包括云服务提供商、设备制造商、网络运营商和安全厂商共同应对。另外,用户也应提高自身风险意识,实施最小权限原则,定期监测账户和设备安全状况,避免成为攻击传播链条中的一环。 云安全专家提醒,在数字化转型加速的背景下,企业必须将安全融入整体IT架构设计中,配备专业的安全团队和应急预案,强化员工安全培训,提升全面防御能力。随着5G、人工智能和物联网技术的普及,网络攻击面持续扩大,积极采用云原生安全技术、零信任架构和威胁情报共享机制,将成为提升网络韧性的关键所在。

总体来看,Cloudflare成功应对这次创纪录的DDoS攻击,不仅展示了其强大的技术实力,也对全球网络安全防御能力起到了积极的示范作用。此次事件提醒所有网络管理者和企业,必须高度重视新型分布式拒绝服务攻击的风险,主动采取有效防护措施,才能保障网络空间的稳定运行和用户数据的安全。只有拥抱先进的安全技术,持续提升防御水平,才能在复杂多变的网络环境中立于不败之地,确保数字经济健康有序发展。 。