随着电子产品更新换代速度的加快,二手设备的流通量逐年提升。然而,这些设备中不少因固件被锁定或开启了安全启动(SecureBoot)机制,导致用户无法对其进行系统重装或高级修改,极大限制了设备的再利用价值。最近,一位XDA论坛的资深技术爱好者通过结合ChatGPT的智能辅助和硬件编程工具,成功破解了锁定设备中的SecureBoot保护,为旧硬件注入了新的生命力。这一突破不仅为二手硬件市场带来了希望,也揭示了AI技术在固件破解领域的巨大潜力。SecureBoot作为一种UEFI固件的重要安全机制,旨在防止未经授权的启动代码运行,从而保障系统安全。它通过校验启动程序的数字签名来阻止恶意软件加载,但同时也给想要重装系统或运行非官方系统的高级用户带来了诸多限制。

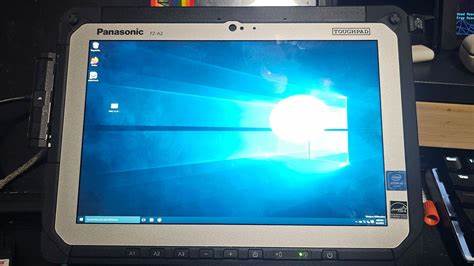

尤其是在某些旧设备上,由于固件版本老旧且厂商已停止支持,用户想要清除预装固件或安装其他操作系统时,往往会被SecureBoot阻拦,令设备变得如同“电子砖头”。XDA的这次案例聚焦在一台搭载英特尔Atom处理器的松下ToughPad FZ-A2平板电脑上。该设备原本运行过时的Android 6.0系统,并且启用了Factory Reset Protection(工厂重置保护,简称FRP),这一保护机制进一步限制了用户在未经授权的情况下恢复或改动设备。通过结合ChatGPT来智能分析和生成BIOS修改代码,以及利用价格低廉的CH341A编程器将修改后的固件烧录回设备,用户成功绕过了SecureBoot和FRP限制,最终实现了Windows 10和Linux Mint等主流操作系统的跨平台安装。此次突破的关键在于ChatGPT的辅助。传统的BIOS或UEFI固件修改往往需要用户具备深厚的逆向工程和汇编语言知识,耗时且易出错。

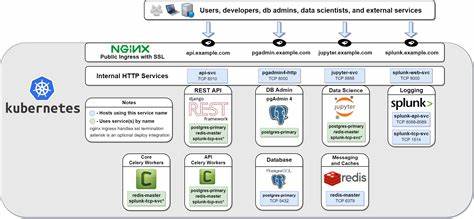

通过向ChatGPT上传BIOS镜像并指示其禁用SecureBoot相关代码,用户得以迅速获得可用的补丁代码。ChatGPT在理解固件结构和安全机制方面展示了令人惊喜的能力,不仅降低了复杂技术门槛,也缩短了研究时间。从硬件设备层面看,CH341A编程器的使用也极具意义。它作为一款广泛应用于EEPROM及SPI闪存读写的便携式设备,价格亲民且易于操作,使个人用户能够在家中独立完成固件提取与重刷工作,极大地提升了动手创客群体的能动性。安全启动关闭后,设备不再对启动加载程序进行数字签名验证,从而允许安装未经厂商签署的操作系统版本,实现软件环境的完全自主定制。此举不仅赋予旧设备第二生命,也解锁了更多创新和实验的可能性。

这一案例引发了更为深远的行业思考。许多被废弃或闲置的电子设备,其价值远超配件拆解,若固件限制能够被安全合法地解除,将促使二手设备市场焕发新活力,减少电子废物的环境压力。此外,AI和自动化工具的加入为固件破解打开了新的篇章,未来或将催生更多便捷高效的解决方案。尽管如此,破解SecureBoot等安全机制的行为也涉及法律与道德边界。厂商设立这些机制初衷为确保设备运行的完整性和防范恶意攻击,随意篡改可能带来安全隐患。使用者需审慎权衡风险,避免违反相关法规和服务协议。

在实践中,技术人员应确保所操作设备为自有或获得授权的实体,避免涉及侵犯知识产权或造成数据泄露。此外,仍存在技术挑战,比如对某些设备BIOS的具体结构仍未公开,驱动支持不足带来的兼容性问题仍待攻克。成功移植Windows 10后,仍有部分关键硬件功能未能正常驱动,这昭示着软硬件生态的复杂性和改造难度。展望未来,随着AI技术的持续进步与固件破解知识的普及,普通用户或许能在更多平台上自主解锁设备潜能。社区力量也将发挥更大作用,开源BIOS替代项目、设备解锁支持工具有望不断涌现,促进硬件的可持续利用和技术创新。同时,厂商或需重新思考安全启动策略,以在保障用户体验与安全的同时,提供更多灵活性和支持二手市场发展的措施。

综上所述,ChatGPT辅助的BIOS修改成功禁用SecureBoot显示了人工智能在嵌入式系统领域的实际影响力。它不仅帮助解决了传统技术难题,更为废旧设备的再利用提供了实用路径,推动了绿色可持续发展理念的落地。对于热衷于电脑改装、系统复原及二手硬件价值挖掘的用户而言,这一创新案例值得关注和借鉴。随着技术环境变化,我们期待更多类似尝试不断刷新固件破解和设备复活的边界,推动行业走向更加开放与智能的未来。