在如今数字化高速发展的时代,网络安全问题日益凸显,网络取证和流量嗅探成为维护网络环境安全的重要手段。Jomon作为一款开源的网络取证与被动嗅探工具,以其高效、灵活以及极低的资源占用,在安全研究者和网络管理员中赢得了广泛关注。本文将深度探讨Jomon的特点、技术优势及其在现代网络安全中的应用价值,从而帮助读者更好地理解并利用这一利器提升网络防护能力。Jomon的诞生背景源于对传统网络嗅探工具的改进需求。与依赖libpcap的常见工具不同,Jomon完全通过内置的BPF(Berkeley Packet Filter)机制进行数据包捕获,避免了传统库对系统资源的高消耗,同时提高了捕获效率和实时处理能力。由于BPF的底层原理直接操作内核层数据包,Jomon可以实现更精细的流量过滤和数据解析,使网络取证工作更加精准。

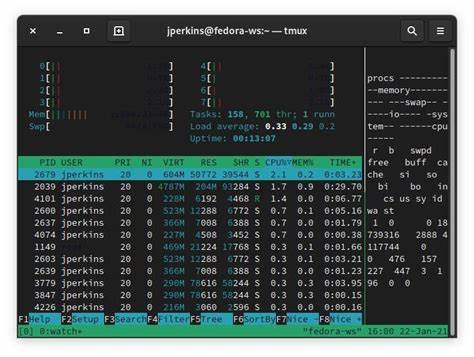

Jomon的设计极具轻量化和模块化特征,支持Linux和FreeBSD等多个操作系统,无需复杂依赖即可快速部署。工具核心采用C语言编写,保证代码执行效率,并通过libncurses实现命令行界面,兼顾了操作的便捷性和视图的直观性。用户可以通过友好的终端界面实时查看网络流量概要、详细的连接列表以及每个进程对应的网络活动,极大地提升了日常分析效率。值得一提的是,Jomon还支持GeoIP地理定位,可对网络源头进行定位分析,辅助识别可疑流量来源。此功能虽为可选,但在实战中非常关键,对追踪攻击路径和威胁溯源提供了直接支持。Jomon在过滤机制上尤为强大,允许用户直接使用BPF汇编语言来编写精确的过滤规则,也支持有限的tcpdump语法,满足不同层次用户的需求。

此种设计既保证了过滤规则的高灵活度和强大功能,又为使用者提供了学习和逐步掌握更底层过滤概念的可能。通过过滤功能,用户可以针对关键目标流量实施抓包,避免非必要流量干扰,提高分析效率。在网络取证领域,Jomon的最大优势在于其被动监听的特性。相比主动嗅探器,Jomon不会参与网络数据传输,避免引起网络异常反应或攻击者警觉,保障了取证过程的隐蔽性和安全性。此特性使得Jomon特别适合于对内网及复杂网络环境中的流量监控,确保数据完整性和准确性。此外,Jomon支持从文件中读取和分析已捕获的流量数据,方便用户对历史数据进行细致回溯和复盘分析。

通过可视化的ascii流跟踪和十六进制视图,分析人员可以深刻洞察数据包内部结构,发现隐蔽的异常通讯,从而更有效地识别潜在威胁。作为开源项目,Jomon社区活跃且持续更新,保证了工具与时俱进,适应快速变化的网络环境。丰富的API和良好的代码结构也为二次开发提供了便利,安全研究者和开发者可基于Jomon实现更多定制功能和自动化流程,满足特殊场景需求。在企业中,Jomon被广泛应用于流量监控、异常检测、攻击事件分析和合规审计等场景。通过结合自动过滤和流量可视化功能,安全团队能够快速定位网络攻击源头和攻击路径,缩短响应时间,提升整体网络安全防护水平。对中小型企业而言,Jomon的低资源消耗和灵活部署更是一大优点,能够在有限的IT资源条件下实现高效的网络监控。

从技术角度看,Jomon的源码采用K&R风格,结构清晰,利于理解和维护。其内部实现涵盖了内存池管理、高效的红黑树结构和循环缓冲区,保证在高负载网络环境下依旧能顺畅运行,保障数据采集不丢包。附加的工具脚本和交互式UI设计进一步增强了用户体验,让用户能够更加直观地管理和分析网络状态。对于网络安全爱好者和专业人员而言,掌握Jomon的使用技巧,熟悉其BPF过滤机制和数据解析流程,可以为日常监控工作提供强有力的技术支持。同时,结合GeoIP功能,能够对全球范围内的网络活动进行有效分析,从而更全面地掌握复杂网络环境下的威胁趋势。总结来说,Jomon作为一款网络取证和被动嗅探利器,以其无与伦比的灵活性、高效性和开源特性,成为现代网络安全领域不可或缺的工具之一。

无论是在学术研究还是企业应用中,其独特的技术优势和实用功能都充分展现了网络流量分析的新高度。未来,随着网络环境的不断演进,Jomon也必将继续完善,助力更多用户实现智能化、自动化的网络安全防护,保障网络空间的安全与稳定。