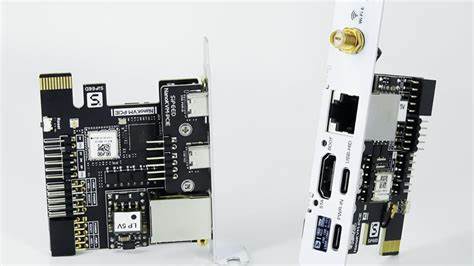

随着开源技术的快速发展,越来越多的硬件和软件项目宣称自己是“开源”的,以此吸引开发者和用户的关注。然而,在众多项目中,Sipeed NanoKVM因其安全隐患和虚假开源的质疑而引发广泛讨论。本文将深入分析Sipeed NanoKVM的安全漏洞、所谓的假开源特征及其内置的远程通讯机制,帮助相关人员理解其潜在风险并提出有效的防范措施。 Sipeed NanoKVM被市场宣传为一款支持开源的KVM(键盘、视频、鼠标)解决方案,用户可以通过它实现远程控制,而不必依赖传统的专有设备。起初,这种便捷的解决方案吸引了大量入门级技术研发者和DIY爱好者。然而,在深入使用和源代码审查中,越来越多的安全专家发现,所谓的开源属性只是表象。

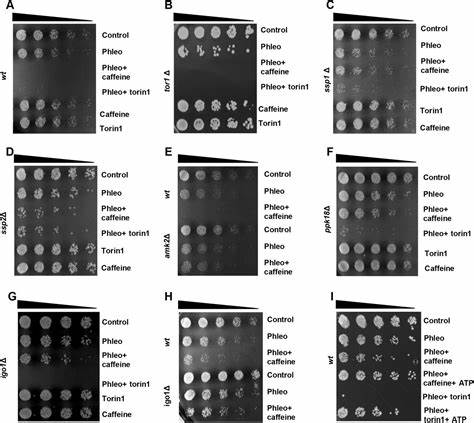

事实上,该产品内含多处安全漏洞,且其源代码并不完全公开,甚至包含未经声明的数字版权管理(DRM)功能。 安全漏洞方面,Sipeed NanoKVM在其固件和软件中暴露了多个严重缺陷,攻击者可通过远程方式利用这些漏洞获得设备控制权限。更令人担忧的是,官方固件中嵌入了强制性的远程数据回传机制,俗称“拨号回家”(dial-home)功能。这意味着,当设备连接互联网时,它会自动将用户行为和设备状态数据发送至指定服务器,而未经用户明确授权。这种行为不仅侵犯了用户隐私,更是在安全基础上增加了额外风险,可能被恶意第三方利用进行数据窃取或监控。 针对开源的质疑亦成为争论焦点。

开源软件通常意味着代码完全公开透明,用户拥有自由查看、修改和分发的权利。但在Sipeed NanoKVM项目中,部分关键组件的源代码并未如实公布,或仅以加密形式提供,阻碍了社区的审计和贡献。此外,官方声称的许可证与实际代码不符,存在极大的不确定性,甚至部分代码可能在授权上触犯了开源社区的基本原则。 从技术角度来看,这些问题使得Sipeed NanoKVM无法称作真正的开源产品,也严重损害了用户的安全保障。用户若将此设备用于商业环境或涉密场合,势必面临严重的信息泄露或系统失控风险。另一方面,这也暴露出当前许多所谓开源硬件项目缺乏有效监管和监督机制,制造商利用开源标签谋取商业利益,却忽略安全与用户权益。

对此,专家建议用户在选购类似设备时应保持高度警惕,优先考虑社区支持强大、代码透明完整的开源项目。必要时可进行独立的源代码审计和固件分析,确保没有意外的数据回传或后门功能。同时,监管部门和开源社区应携手建立更为严格的认证标准,对外宣称开源的硬件产品进行真实度验证,从根本上杜绝虚假开源和安全风险。 此外,开发者们呼吁厂商提升责任感,遵守开源协议精神,公开透明地发布完整代码和技术文档。只有营造良好的开源生态环境,用户才能真正享受到自由与安全并存的技术红利。Sipeed NanoKVM事件也成为开源硬件领域的一面镜子,警示所有从业者勿忘初心,严守诚信底线。

总之,Sipeed NanoKVM作为一款声称开源的KVM解决方案,因其内含严重安全隐患、虚假开源行为以及内置拨号回家机制,给用户带来了巨大风险。愿广大用户及开发者以此为戒,理性选择可信赖的设备,共同推动安全可靠的开源环境建设。